Android端末をroot化する悪質アプリ、またGoogle Playで発見

問題のアプリ「LevelDropper」を起動すると、ユーザーに確認を求めることなく約30分で14本ものアプリケーションがダウンロードされた。

セキュリティ企業のLookoutは6月27日、Android端末上で勝手に特権を獲得してしまう「自動root化マルウェア」がGoogle Play Storeに掲載されているのが見つかったと伝えた。Googleは同社から連絡を受け、問題のアプリをストアから削除したという。

Lookoutによると、問題のアプリ「LevelDropper」は単純なアプリに見せかけて、悪質な挙動が隠されていた。同社はデバイスを密かにroot化して特権を獲得してしまうモバイルマルウェアを「自動root化マルウェア」と定義。LevelDropperの場合、別のアプリを呼び込んで勝手に被害者の端末へインストールする機能を持っていた。

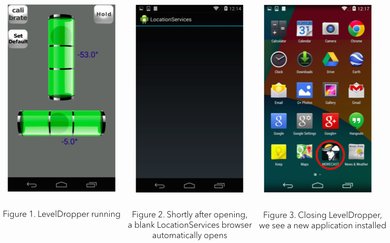

LevelDropperを起動すると、まず位置情報サービスの空白画面が表示され、続いてそれまでインストールされていなかった新しいアプリが、ユーザーに確認を求めることなく次々と画面に出現。約30分で14本ものアプリケーションがダウンロードされたという。

ユーザーの介入なしに別のアプリをインストールさせることは、root権限を持つアプリでなければ不可能だとLookoutは解説する。

パッケージのバイナリファイルを調べたところ、2件の権限昇格の脆弱性が悪用されていたことが判明。いずれも一般に公開されているコンセプト実証コードを使ってroot権限を獲得していたと思われるという。さらに、回避できない迷惑な広告を表示するAPKファイルも仕込まれていた。

LevelDropperに感染した端末は、工場出荷状態にリセットすればマルウェアを削除できる。被害者の端末を自動的にroot化してしまうマルウェアはこのところ増加傾向にあり、機能は高度化して執拗性を増しているとLookoutは伝えている。

関連記事

Androidをroot化する不正アプリ、Google Playも悪用して拡散

Androidをroot化する不正アプリ、Google Playも悪用して拡散

Androidをroot化して不正なアプリをインストールしてしまうモバイルマルウェア「Godless」が見つかった。 社会人の5.3%、会社のスマホを「脱獄」「ルート化」 危険な利用実態が判明

社会人の5.3%、会社のスマホを「脱獄」「ルート化」 危険な利用実態が判明

Lookoutが実施した調査によれば、国内企業のモバイル利用では社員による危険行為が横行していることが分かった。 Androidのroot化アプリがGoogle Playに、Googleは脆弱性に対処

Androidのroot化アプリがGoogle Playに、Googleは脆弱性に対処

Androidカーネルの脆弱性を突いて、Google Playで禁止されているroot化アプリが出回っていたことが分かった。 「Androidのユーザーを守った」、Googleがセキュリティ状況を報告

「Androidのユーザーを守った」、Googleがセキュリティ状況を報告

Google Playからのみアプリを入手している端末では、潜在的有害アプリが見つかったのは0.15%未満。セキュリティアップデートの対象となるAndroidは全体の70.8%だった。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- Windowsのリモートデスクトップ接続が刷新 情報の自動共有は「原則禁止」に

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表