コレ1枚で分かる「ブロックチェーンで使われる暗号技術」(1):即席!3分で分かるITトレンド

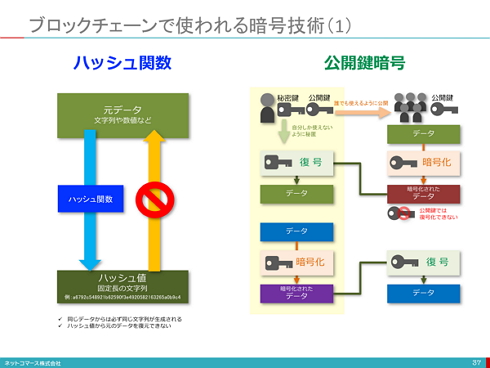

ブロックチェーンで使われる暗号化技術「ハッシュ関数」と「公開鍵暗号」について、その特徴と留意点をまとめます。

この連載は

カップめんを待つ間に、電車の待ち時間に、歯磨きしている間に“いまさら聞けない”ITトレンドが分かっちゃう! いまさら聞けないITの最新トレンドやビジネス戦略を、体系的に整理して分かりやすく解説する連載です。「この用語、案外、分かっているようで分かっていないかも」「IT用語を現場の社員にもっと分かりやすく説明できるようになりたい」――。情シスの皆さんのこんな課題を解決します。

ブロックチェーンで使われる暗号化技術「ハッシュ関数」「公開鍵暗号」について解説します。

ハッシュ関数

ハッシュ関数は、あるデータからそのデータを要約する固定長の数列を生成する演算手法のことで、「要約関数」とも呼ばれています。

得られた数列は「ハッシュ値」といいます。ハッシュ値は、元のデータが同じであれば、同じ数列となります。しかし、その数列から元のデータを復元することはできません。また、大きさや内容の異なるデータでも、同じ長さ(固定長)の数列になります。このような特性を利用して、データ内容の比較を高速に実行することができます。

異なるデータから異なるハッシュ値が必ず生成されることがハッシュ関数の理想ではありますが、現実的には難しく、似ている2つのデータから似ているハッシュ値が生成されないことや、ハッシュ値から元データが復元できないなどの要件を満たすことで、実用面での信頼性や安全性などを保っています。

公開鍵暗号

公開鍵暗号は、一対の暗号鍵によって、片方の鍵を暗号化に、もう片方を復号(暗号化されたデータを元のデータに戻す)に使う暗号方式のことです。

例えば、ある相手と暗号化されたデータをやりとりしたい場合、そのデータの受け手は、片方の鍵を相手に渡すか、どこかネットワーク上の公開の場にその鍵を置いておきます。この鍵を「公開鍵」と呼びます。

受け手の公開鍵を手に入れた送り手は、それを使ってデータを暗号化し、それを相手に送ります。暗号化されたデータを復号するためには、公開鍵と対になったもう片方の鍵でなければできません。つまり、一度、公開鍵で暗号化してしまえば、対の鍵がない限り、誰もデータを元に戻すことができませんので、暗号化のための鍵を公開してしまっても問題はないのです。

受け手は、対の鍵を公開しなければ、自分以外は復号できませんから、安全にデータの受け渡しができるのです。この対になる鍵を「秘密鍵」と呼びます。

秘密鍵は、暗号化にも使えます。例えば、送り手が自分の秘密鍵でデータを暗号化します。そのデータは、送り手の公開鍵でしか復号できません。従って、受け取った側は、送り手の公開鍵で復号できれば、これはその送り手のデータであることが証明されることになります。

このやり方を使うことで、「電子署名」を実現しています。電子署名については、次回に説明します。

著者プロフィール:斎藤昌義

日本IBMで営業として大手電気・電子製造業の顧客を担当。1995年に日本IBMを退職し、次代のITビジネス開発と人材育成を支援するネットコマースを設立。代表取締役に就任し、現在に至る。詳しいプロフィルはこちら。最新テクノロジーやビジネスの動向をまとめたプレゼンテーションデータをロイヤルティーフリーで提供する「ITビジネス・プレゼンテーション・ライブラリー/LiBRA」はこちら。

関連記事

- 連載「即席!3分で分かるITトレンド」記事一覧

コレ4枚で分かる「ブロックチェーン」

コレ4枚で分かる「ブロックチェーン」

世界的に広がりを見せているブロックチェーンテクノロジーについて、その背景とともに、特徴や用途を4枚の図で解説します。 実用化へ踏み出したブロックチェーン

実用化へ踏み出したブロックチェーン

実用化に向けた取り組みが進み、導入分野に広がりが見えてきたブロックチェーン技術。従来の価値取引における“仲介役”が不要になるというその仕組みは、何をもたらすのか? 気になる動向を探ります。 ブロックチェーンは個人情報をどのように守るのか?

ブロックチェーンは個人情報をどのように守るのか?

医療機関での医療情報共有などに活用する取り組みが出始めているブロックチェーン技術。患者の個人情報を守る仕組みはどのように実現されるのか? Googleの人工知能部門DeepMindの取り組みを例に、考察します。 コレ1枚で分かる「ブロックチェーン」

コレ1枚で分かる「ブロックチェーン」

仮想通貨の根幹として注目を集める分散型台帳技術「ブロックチェーン(block chain)」。その仕組みと検討が進む適用分野などについて解説します。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- データ激増時代に変化するIT部門の役割 データガバナンス実装の現実解