今度は「PETYA亜種」が猛威 感染対策に効く“情報の追い方”:半径300メートルのIT(1/2 ページ)

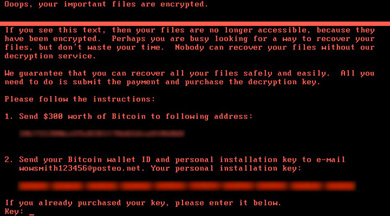

感染によって暗号化されたデータを元に戻すのが難しいとされるランサムウェア「PETYA亜種」が流行の兆しを見せています。餌食にならないための対策方法とは。

2017年6月27日頃から、また新たなサイバー攻撃が観測されるようになりました。ランサムウェアの「PETYA」(ペトヤ/ペチャ)です。

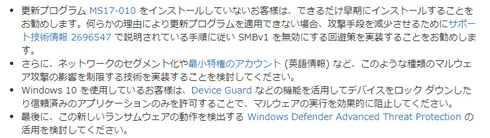

PETYAは2016年に話題になったマルウェアで、今、出回っているのはPETYAの“亜種”です。今回のマルウェアは、マイクロソフトのWindowsファイル共有プロトコルの脆弱(ぜいじゃく)性「MS17-010」などを利用して感染させます。「MS17-010」という文字を見てピンと来た方はご明察。そう、これは、5月に話題になった「WannaCry」が感染に使った脆弱性です。

PETYA亜種の恐ろしいところは、対象のコンピュータを利用できないようにするという意味では「ランサムウェア」なのですが、感染によって暗号化されたデータを元に戻すのが難しいとされているところ。そんなことからこのマルウェアは「破壊型」「ワイパー」とも呼ばれています。

WannaCryが収束してきたかと思ったら今度はPETYAと、マルウェア騒ぎが多すぎると思うかもしれませんが、講じるべき対策は、「パッチを正しく適用する(今回でいえば2017年3月に提供されている更新プログラム「MS17-010」)」「セキュリティ対策ソフトを適切にアップデートする」「バックアップを取り、すぐに戻せるようにしておく」という、いつもの通りの方法です。

マルウェア対策情報の“正しい追いかけ方”とは

2014年4月にOpenSSLの脆弱性をついて発生した「Heartbleed」の登場以来、「名前付きの」サイバー攻撃が増えています。

IT系メディアだけでなく、テレビニュースなどでも取り上げられるようになったのはいいことなのですが、残念ながら継続して報じられることはあまりなく、“いつの間にか何も報道されなくなる”ことも多いのが現状です。しかし、状況は刻一刻と変わっており、あとから「実は侵入経路が他にもあった」など、深刻度が一変するような場合もあるわけです。

PETYAは、WannaCryの注目がまだ残るタイミングで出てきたこともあり、多くのセキュリティベンダーやコンサルタント企業などが、継続的に情報を発表しています。そしてやはり、本稿の執筆時点でも新たな情報が明らかになったり、感染経路の例が変わったりしています。そのため、こうした世界で同時に進行するサイバー攻撃に関しては、メディアの取り上げ方に左右されることなく、継続的に一次情報を追いかける必要があります。

特に感染経路や侵入経路があとから判明した場合、自社に入り込んでいないかどうかを、もう1度精査すべきでしょう。

関連記事

- 「半径300メートルのIT」記事一覧

Petya亜種による世界サイバー攻撃、65カ国に拡大 会計ソフト更新の仕組みを悪用か

Petya亜種による世界サイバー攻撃、65カ国に拡大 会計ソフト更新の仕組みを悪用か

Microsoftは、ウクライナの会計ソフトの更新の仕組みが悪用され、同国から欧州に感染が広がったと推定している。 世界で新手のランサムウェア攻撃が多発、重要インフラや大手企業も被害

世界で新手のランサムウェア攻撃が多発、重要インフラや大手企業も被害

ランサムウェア「Petya」の新しい亜種による大規模攻撃が発生。ウクライナを中心に、重要インフラがダウンするなどの大きな被害が出ている。 WannaCryに感染! その時、絶対にやってはいけないこと

WannaCryに感染! その時、絶対にやってはいけないこと

感染したときに「絶対やってはいけないこと」とは……。 ランサムウェア「WannaCry」の被害が止まらない理由

ランサムウェア「WannaCry」の被害が止まらない理由

世界で猛威を振るい、次々と被害が報告されているランサムウェア、「WannaCry」。なぜ、被害が拡大し続けているのでしょうか。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 初期侵入口は“またVPN” 日本医大武蔵小杉病院にランサムウェア攻撃

- 「2027年1月12日」は運命の日? サポート切れOSを使い続ける会社の末路

- 富士通、ソブリンAIサーバを国内製造開始 自社開発プロセッサー搭載版も

- ホワイトハッカーが明かす「ランサムウェア対策が破られる理由」と本当に効く防御

- Googleが「AI Threat Tracker」レポートを公開 Geminiを標的にした攻撃を確認

- シャドーAIエージェントを検出 Oktaが新機能「Agent Discovery」を発表

- SOMPOグループCEOをAIで再現 本人とのガチンコ対談で見えた「人間の役割」

- AIエージェント普及はリスクの転換点 OpenClawを例に防御ポイントを解説

- 「AI前提」の国家戦略と「思考停止」の現場 大半の企業で“何も起きない”未来を予見

- NTTデータ、仮想化基盤「Prossione Virtualization 2.0」発表 日立との協業の狙いは