北朝鮮のマルウェア「Volgmer」、米当局がIPアドレスなど公表:動的IPアドレスは2000以上

US-CERTは、Volgmerが使っているIPアドレスなど感染の兆候となる情報や特徴を公開し、組織に対策を促している。

北朝鮮が各国の企業やインフラを狙ったサイバー攻撃を仕掛けているとされる問題で、米セキュリティ機関のUS-CERTは11月14日、こうした攻撃に使われているトロイの木馬型マルウェア「Volgmer」に関連するIPアドレスなどの詳細を突き止めたと発表した。

米政府は北朝鮮による一連の攻撃を「HIDDEN COBRA」と命名し、国土安全保障省(DHS)や連邦捜査局(FBI)が捜査を続けている。今回は北朝鮮によるサイバー攻撃阻止に役立ててもらう目的で、攻撃に使われているIPアドレスの一覧を公表した。攻撃側はこのIPアドレスを使って狙った組織のネットワークに潜伏し、さらなる悪用の機会をうかがっているという。

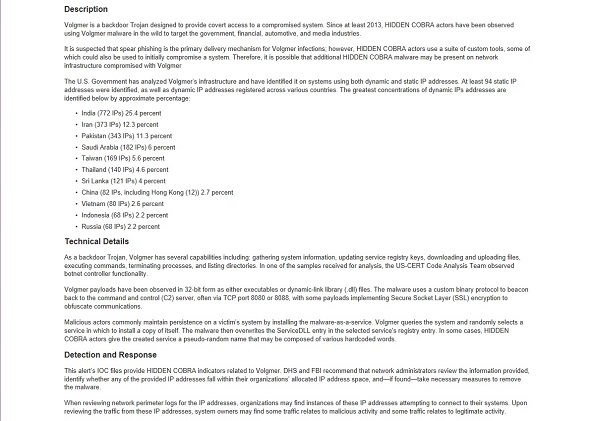

US-CERTによれば、Volgmerは不正侵入したシステムに密かにアクセスできるバックドアの機能を備えたマルウェアで、HIDDEN COBRAは少なくとも2013年からVolgmerを使って政府機関や金融、自動車、メディアなどの企業を標的にしていたという。感染の手口としては、主にスピアフィッシングが使われているほか、複数のカスタムツールも利用している。

Volgmerは狙った組織のシステムに感染すると、TCP経由で制御用サーバと通信して、システム情報の収集、ファイルのアップロードとダウンロード、コマンドの実行などを行う。被害組織のシステムに「サービスとしてのマルウェア」をインストールして常駐することもあり、被害組織ではセンシティブな情報や社外秘情報が流出したり、業務に支障が出たりして損害を被る可能性がある。

FBIなどがVolgmerのインフラを分析した結果、少なくとも94の固定IPアドレスと、複数の動的IPアドレスが使われていることが判明した。動的IPアドレスはインドを筆頭に、イラン、パキスタン、サウジアラビア、台湾など、主にアジアや中東の国で登録されていることが分かった。

US-CERTのアラートでは、Volgmerが使っているIPアドレスなど、感染の兆候となる情報や特徴を公開。組織に対しては、割り当てられたIPアドレススペースやログなどを確認して、もしVolgmerの兆候が見つかった場合は、対策を講じるよう促している。

FBIなどがVolgmerのインフラを分析した結果、少なくとも94の固定IPアドレスと、2000以上の動的IPアドレスが使われていることが判明した。動的IPアドレスはインドを筆頭に、イラン、パキスタン、サウジアラビア、台湾など、主にアジアや中東の国で登録されている

FBIなどがVolgmerのインフラを分析した結果、少なくとも94の固定IPアドレスと、2000以上の動的IPアドレスが使われていることが判明した。動的IPアドレスはインドを筆頭に、イラン、パキスタン、サウジアラビア、台湾など、主にアジアや中東の国で登録されている関連記事

米政府、北朝鮮のサイバー攻撃を「HIDDEN COBRA」と命名 技術詳細を公表

米政府、北朝鮮のサイバー攻撃を「HIDDEN COBRA」と命名 技術詳細を公表

米国土安全保障省などは、北朝鮮がサイバー攻撃に使っているとされるツールやインフラについての技術的詳細を公表し、対策の徹底を呼び掛けた。 世界の銀行を狙うサイバー攻撃、北朝鮮が関与か

世界の銀行を狙うサイバー攻撃、北朝鮮が関与か

Kaspersky Labは、世界各国の銀行を攻撃している集団「Lazarus Group」と北朝鮮との直接的な関係を初めて突き止めたと発表した。 ソニー攻撃の集団、世界でスパイや破壊活動 日本でもマルウェア発見

ソニー攻撃の集団、世界でスパイや破壊活動 日本でもマルウェア発見

2014年末にソニー・ピクチャーズエンタテインメント(SPE)を攻撃した集団は、世界各国の民間企業や軍、政府機関などを標的として、スパイ活動や破壊活動を繰り返しているという。 「ソニー攻撃のIPアドレスは北朝鮮のもの」、FBI長官が断言

「ソニー攻撃のIPアドレスは北朝鮮のもの」、FBI長官が断言

攻撃側がプロキシサーバを使い忘れてうっかり明かしたIPアドレスは、北朝鮮の関係者のみが使うものだったという。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- Active Directory到達まで約3.4時間 サイバー攻撃の調査で分かった厳しい実態

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意