「こんなの怪しくてすぐ見破れるwww」 最近のフィッシング詐欺はそんな人が引っ掛かる:半径300メートルのIT(1/2 ページ)

ここまで手の込んだフィッシングメールが出てくると、「自分もだまされるかもしれない」と思っているくらいがちょうどいいのかもしれません。

Twitterを見ていたら、警視庁サイバーセキュリティ対策本部から気になるツイートが流れてきました。それは、「ディズニーランドの入場券をご獲得になりました!」という件名のメールが拡散しているというもの。実在の企業を装ってメールを送り、受け取った人がうっかり本文に書かれたURLをクリックすると、マルウェアをダウンロードしてしまいます。

皆さんのメールボックスにも、このタイトルのメールが届いているかもしれませんが、開くべきではありませんし、絶対にURLをクリックしてはいけません。本コラムの読者なら、この手のメールには慣れていると思いますが、いま一度注意を喚起するために、この話題を取り上げます。

マルウェアにつながる「迷惑メール」のロジック

この「ディズニーランドの入場券をご獲得になりました!」という件名のメールについては、トレンドマイクロのセキュリティブログが詳細な解析結果を公開しています。

この内容によると、メールに表示されたURLは、見た目は「http://www.tokyodisneyresort.jp/…」となっていますが、実際にクリックすると全く別の、攻撃者が用意したURLに飛びます。そこにはzipファイルが用意され、zipファイルを展開すると中には*.docや*.pdfファイルが格納されています。これらのファイルは細工されており、クリックすることでマルウェア本体をダウンロードする仕組みになっています。

最終的にダウンロードされるマルウェア本体は、「URSNIF」であるとトレンドマイクロは解析しています。このURSNIFとは、国内ネットバンキングを含む銀行情報を狙うマルウェア。最終的に狙うのはやはり、あなたの「お金」だったのです。

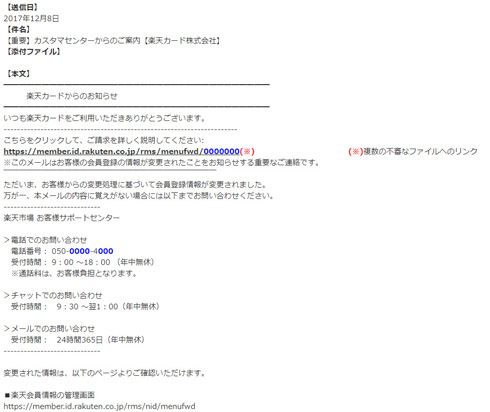

URSNIFの犯行は今回の事例にとどまらず、さまざまな組織をかたってリンクをクリックさせようとメールを送りつけてきます。最初に紹介した警視庁サイバーセキュリティ対策本部や、内閣サイバーセキュリティセンター(NISC)のアカウントを見ると、いかに多くのフィッシングメールが観測されているかが分かります。

関連記事

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- データ激増時代に変化するIT部門の役割 データガバナンス実装の現実解