TLS実装の脆弱性「ROBOT」、19年前の攻撃が再来 大手各社の製品に影響

TLSの実装に関して1998年に発見された攻撃手法が、わずかに手を加えるだけで、現代のHTTPSに対して通用してしまうことが分かった。

インターネット上の通信暗号化に使われるTLSの実装に関して19年前に指摘されていた脆弱性が、主要メーカーの製品やサービスに存在していることが分かった。この問題を発見した研究チームは、当時「Bleichenbacher攻撃」と呼ばれた攻撃の再来として、「ROBOT(Return Of Bleichenbacher's Oracle Threat)」と命名している。

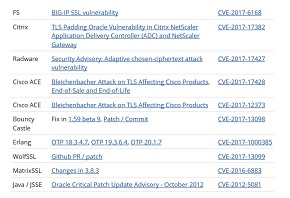

ドイツのルール大学ボーフムなどの研究チームは12月12日、この脆弱性に関する詳しい情報を公開した。それによると、1998年にダニエル・ブライヘンバッハ氏が、RSA暗号を使ったTLS通信の暗号化を破る攻撃手法を発見。研究チームは今回、この手法にわずかに手を加えるだけで、現代のインターネットを支えるHTTPSに対して攻撃が通用することを発見したという。

脆弱性のあるホストがこの手法を使って攻撃されれば、リモートの攻撃者にセンシティブなデータを傍受され、暗号を解読されてしまう恐れがある。

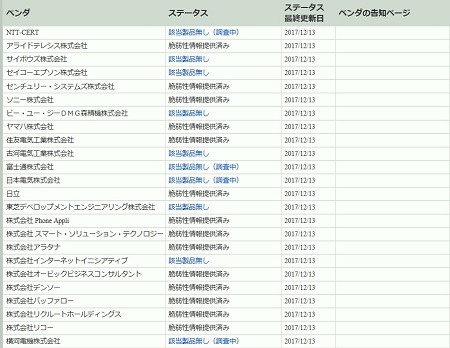

研究チームや米セキュリティ機関CERT/CCによると、12月13日までに、Cisco、Citrix、Oracleといった大手の製品について、この問題の影響を受けることが確認された。一方、DellやMicrosoft、OpenSSL、RSA Securityなどの製品は影響を受けないとされる。

研究チームは、FacebookやPaypalといったインターネット大手のWebページでも脆弱性を確認したと伝えており、上位100ドメインのうち、27のサブドメインで脆弱性が見つかったという。脆弱性のあるホストをスキャンするpythonツールなども公開している。

Ciscoなどのメーカー各社は、この問題を修正するアップデート公開などの対応を表明している。また、研究チームやCERT/CCでは対策として、可能であればTLS RSAを無効にするよう促している。

研究チームによると、ROBOT攻撃は、RSA暗号を使ったTLS暗号モデルのみが影響を受ける。現代のほとんどのTLS接続は、ECDHEと呼ばれる鍵共有を利用しており、RSAは署名用にしか必要としていないことから、危険度の高いRSA暗号モードを無効にしたとしても、目に見える問題は生じないはずだと解説している。

関連記事

TLSに脆弱性「Logjam」発覚、主要ブラウザやメールサーバに影響

TLSに脆弱性「Logjam」発覚、主要ブラウザやメールサーバに影響

「FREAK」と同様、1990年代の米国の暗号輸出規制に起因する脆弱性が新たに発覚した。 「POODLE」の脆弱性攻撃、一部のTLS実装にも影響

「POODLE」の脆弱性攻撃、一部のTLS実装にも影響

SSL 3.0の深刻な脆弱性を突くPOODLE攻撃は、一部のTLS実装に対しても通用することが分かった。 研究者が新たなTLS/SSLの脆弱性攻撃ツール発表へ、HTTPSセッションを乗っ取り可能

研究者が新たなTLS/SSLの脆弱性攻撃ツール発表へ、HTTPSセッションを乗っ取り可能

新攻撃ツールの「CRIME」は、圧縮プロトコル「SPDY」の実装に関する脆弱性を突き、SSLで暗号化されたHTTPSセッションを乗っ取ることができてしまうという。 人気iOSアプリ76本に中間者攻撃の脆弱性、TLS通信傍受や改ざんの恐れ

人気iOSアプリ76本に中間者攻撃の脆弱性、TLS通信傍受や改ざんの恐れ

人気iOSアプリ76本で、TLSで守られているはずの接続に対して中間者攻撃を仕掛けて、移動中のデータの傍受や改ざんができてしまうことが分かった。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 悪いのは本当にVPN? 日本医科大武蔵小杉病院のランサムウェア事件をダークWebから解明

- SMBC日興証券が「パスキー」で口座乗っ取り対策 約5カ月で実現したのはなぜ?

- アサヒGHDがランサムウェア被害の調査報告書を公開 152万の個人情報が漏えいの恐れ

- 関西電力が「AIファースト企業」化に本気 脱JTCを図る背景と全従業員“AI武装化”の全貌

- 日本IBMのAI戦略“3つの柱” 「制御できるAI」でレガシー資産をモダナイズ

- 生成AIの記憶機能を悪用して特定企業を優遇 50件超の事例を確認

- 東海大学、ランサムウェア被害を報告 19万人超の個人情報が漏えい

- 保守の「脱・人月ビジネス」化は進むか それでも残る仕事は何か

- そのセキュリティ業務、自前と外注のどちらが正解? 勘に頼らない判断のこつ

- 初期侵入口は“またVPN” 日本医大武蔵小杉病院にランサムウェア攻撃