だからCMSは狙われる WordPressやDrupalに攻撃が相次ぐわけ:半径300メートルのIT(1/2 ページ)

このところ相次いでいるCMSの脆弱性を突いた攻撃。なぜCMSは攻撃者の餌食になっているのでしょうか。

この記事は会員限定です。会員登録すると全てご覧いただけます。

ブログといえば、今ではTwitterなどのマイクロブログが台頭していますが、それ以前には「個人Webサイト」や「ブログ」の全盛時代がありました。

私もずいぶん前からWebサイトを運営していますが、あるタイミングで画期的な仕組みが登場しました。それは「コンテンツマネジメントシステム」(以下、CMS)。わざわざHTMLなどのマークアップ言語を書く必要がなく、FTPでファイルを転送しなくてもWebサイトを管理できるという仕組みに驚いた私は、すぐに導入した記憶があります。

しかし、私が使っていたこのCMSはほとんど更新がなされておらず、いつ脆弱性が発見され、攻撃されるか分からない状態でした。仮に脆弱性が発見されても自分ではどうにもできないため、数年間ため込んだコンテンツを泣く泣く公開サーバから削除しました。ネットから記録が消えていくのはもったいないのですが、リスクを考えると仕方がありません。

CMSを狙うのは「合理的」

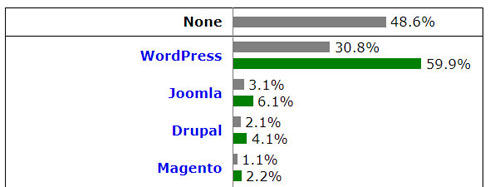

W3Techの調査によると、現在では「CMSではないWebサイト」は48.7%となり、ほぼ半数を割り込んでいます。利用されているCMSのトップ3は「WordPress」がダントツの30.7%で、「Joomla」(3.1%)、「Drupal」(2.1%)と続きます。

CMSを知らないという人でも、名前くらいは聞いたことがあるかもしれません。特にWordPressはCMSの代名詞となっていて、「レンタルブログを卒業したら、いつかはWordPressを使いたい」と考える人も多く、WordPressのインストール方法や運用方法がブログの形で公開されています。

ところが、「市場シェアが高いこと」と、「公開サーバ上で動いていること」は、攻撃者から見れば“おいしい獲物”に他なりません。そんな背景からシェアTop3のCMSは、常に攻撃にさらされているといってもいいでしょう。最近よく取り上げられるのは、シェア3位のDrupalです。つい先日も深刻な脆弱性が発見され、まず予告として修正プログラムの適用依頼が周知されたあと、脆弱性の内容が明らかになりました。もちろん、同時に攻撃も観測されています。

ポイントはその攻撃の速さです。Drupalが「極めて重大な脆弱性」を予告したのが2018年3月21日で、修正プログラムが公開されたのは3月28日。しかし、4月上旬には早くもこの脆弱性を狙ったアクセスが観測され、現在では脆弱性が残るDrupalサイトに「クリプトジャッキング攻撃」と呼ばれる、仮想通貨の採掘をさせる仕組みを不正に埋め込むなど、より具体的で実践的な攻撃さえ行われています。

攻撃者から見ると、CMSは「脆弱性を持つWebサイトが、インターネット上に大量に存在する」点と、「公開サーバで常に動き続けている」点が好都合なのです。さらに最近では、仮想通貨を採掘させることで、ランサムウェアと同様、「被害者から直接金銭を得る」ことが可能になりました。狙い所としては必然ともいえるでしょう。

最近ではGoogle Chromeの機能拡張でも、いつの間にか仮想通貨採掘機能が埋め込まれていたという事象がありました。既に対応が進んでいますが、この辺りの動きにも注目しておきたいところです。

関連記事

- 「半径300メートルのIT」記事一覧

Drupalに「極めて重大な脆弱性」、29日のセキュリティリリースを予告

Drupalに「極めて重大な脆弱性」、29日のセキュリティリリースを予告

脆弱性は、数時間から数日中に悪用される可能性もある。問題の重大性を考慮して、既にサポートが終了している8.3.xと8.4.xも対象に含める。 「ブラウザが覚えた全パスワードを出力する」chromeの新機能 その利便性とリスク

「ブラウザが覚えた全パスワードを出力する」chromeの新機能 その利便性とリスク

Google Chromeに実装されるとみられる「Webブラウザが覚えているパスワードの書き出し」機能。この機能を使って分かる“セキュリティ対策の教訓”とは。 あっという間に古くなる“ITの常識”に乗り遅れない方法

あっという間に古くなる“ITの常識”に乗り遅れない方法

2〜3年前の常識があっという間に通用しなくなるITの世界。乗り遅れないためにやるべきこととは。 「こんなの怪しくてすぐ見破れるwww」 最近のフィッシング詐欺はそんな人が引っ掛かる

「こんなの怪しくてすぐ見破れるwww」 最近のフィッシング詐欺はそんな人が引っ掛かる

ここまで手の込んだフィッシングメールが出てくると、「自分もだまされるかもしれない」と思っているくらいがちょうどいいのかもしれません。 もはやHTTPの時代ではない グーグルがここまで“SSL化”にこだわるわけ

もはやHTTPの時代ではない グーグルがここまで“SSL化”にこだわるわけ

GoogleのWebブラウザ、Chromeの最新バージョンでは、SSL化していないサイトのテキストボックスに情報を入力しようとすると、警告を表示するようになりました。なぜ、ここまで“SSL化”にこだわるのでしょうか。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 採用難続くIT部門 欠員補充に"おじさん人材"が選ばれる「背景」

- NotebookLMで作業時間95%削減 自治体も企業も「Google回帰」が止まらない理由

- Google Chromeに重大な脆弱性 CISAが既知の悪用を確認し警告

- M365利用中の京都市が職員7000人に「NotebookLM」を配ったワケ 利用者の8割が「業務の質向上」

- 壊れてないのに買い替えろ? Wi-Fiルーターに潜む“5年の壁”の正体

- Synology製品に緊急の脆弱性 認証なしでリモート操作の恐れ

- シスコがClaude Codeの記憶改ざん手法を報告 持続的な攻撃の危険性を指摘

- Gmailアドレスが変更可能に――組織アカウントへの影響は?

- TP-Linkの無線LANルーター「Archer NXシリーズ」に複数の重大な脆弱性

- ITエンジニアの新卒採用が構造変化 「企業の育成力」が試される