米カジノ運営元が「ランサムウェア」被害 20億円の身代金を支払って“しまった”理由:世界を読み解くニュース・サロン(3/4 ページ)

交渉で要求額を半額にしたケースも

シーザーズのようないくつものホテルとカジノを抱えてビジネスを展開している大企業の場合、ランサムウェア攻撃による調査や復旧もコストが莫大になる。

シーザーズの場合、今回の攻撃者と交渉し、当初の要求額だった3000万ドル(約44億円)を半額まで値引きさせることに成功。結局、1500万ドルほどを支払い、システムを復旧させた。カジノやホテルが何日も営業できなくなれば、その損失はさらに大きくなる上、早期に復旧できれば、その作業コストも減らせるという経営判断だろう。顧客情報を暴露しないとも約束させたという。

私が話を聞いたCIA(米中央情報局)の元サイバーセキュリティ責任者で、現在はさまざまな民間企業でサイバーセキュリティアドバイザーをしているロバート・ビッグマン氏は、米国では数年前から「ランサムウェア攻撃を受けた企業から、身代金を支払うアドバイスや交渉役を求められることが増えた」と述べていた。事実、2018年には身代金を支払った企業が49.4%に上ったとするデータもある。

攻撃者はロシア系も「政治とは無関係」

今回、シーザーズとMGMをランサムウェア攻撃したのは、同じグループだった。ロシア系の「ALPHV」である(Blackcatとも呼ばれている)。

この時期にロシアからランサムウェア攻撃といわれると、ロシアのウクライナ侵攻にも関係があるのかと思われがちだが、今回のALPHVは、ウクライナ侵攻については「政治とは無関係である」と中立を宣言している。

このALPHAVのダークウェブにある公式Webサイトを覗いてみると、身代金を支払ったシーザーズパレスの記述はなくなっているが、まだMGMを脅迫しているブログのエントリは残っている。つまり、MGMはまだ身代金を支払っていない(9月18日現在)。

セイコーも攻撃の被害に

このサイトには、驚くことにALPHVのランサムウェア攻撃の被害を受けたばかりの日本企業も記載されている。時計メーカーのセイコーだ。

セイコーの公式Webサイトを見ると、情報漏えいについて発表している。対策本部を設置して、捜査機関とも協力していると記載されており、さすが歴史ある上場企業としてきちんとした対策を行っている。

だが、身代金は支払わなかったようで、すでに「当社グループ会社の従業員及び関係者様に関する一部の情報が、漏えいした事実を確認した」と明らかにしている。

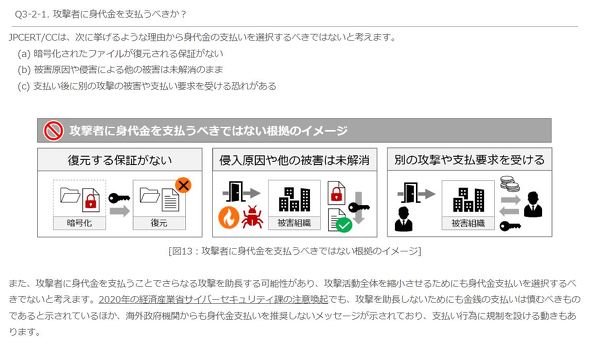

「身代金を支払わない」が大前提

言うまでもなく、ランサムウェアへの対応としては「身代金を支払わない」というのが大前提となる。攻撃者を金銭的に支援することになるためだ。サイバーセキュリティー団体のJPCERTコーディネーションセンター(JPCERT/CC)も公式Webサイト上で「暗号化されたファイルが復元される保証がない」「被害原因や侵害による他の被害は未解消のまま」「支払い後に別の攻撃の被害や支払い要求を受ける恐れがある」として「身代金を支払うべきではない」と主張している。同団体は攻撃者との交渉も推奨していない。

そもそも筆者は「身代金を払え」「交渉しろ」と言いたいわけではない。他方で、サイバー攻撃に関する取材を進めていると「日本の企業の中にも『本音では支払ってしまいたい』と考えている企業も少なくない」と耳にする。今回の米国での事案のように、仮に支払うという経営判断を下した日系企業が出れば、日本国内でも身代金に関して再検討する動きがあるかもしれない。

関連記事

中国が米テスラに“撤退圧力” 企業が再考すべき「チャイナリスク」とは

中国が米テスラに“撤退圧力” 企業が再考すべき「チャイナリスク」とは

「処理水」海洋放出を決めたことで、中国から日本国内の各所に迷惑電話が多発し「中国リスク」というものが浮き彫りに。同様に中国では米テスラへの撤退圧力が強まっており、企業は中国との関係を再考する時期が来ている。 新興SNS「スレッズ」は「X」に勝ち目なし? ブームはなぜ沈静化したのか

新興SNS「スレッズ」は「X」に勝ち目なし? ブームはなぜ沈静化したのか

新興SNS「スレッズ」の利用数が伸び悩んでいる。その背景要因を考察する。 激化するサイバー攻撃への切り札 「脅威インテリジェンス」が抱える課題

激化するサイバー攻撃への切り札 「脅威インテリジェンス」が抱える課題

近年、企業などへのサイバー攻撃の数は見過ごせないレベルにある。そんな状況から、近年、通常のセキュリティ対策だけでなく「脅威インテリジェンス」と呼ばれるセキュリティ対策が注目されるようになった。 ローカル5G「安全神話」に異議あり 広がる導入に潜む誤解とリスク

ローカル5G「安全神話」に異議あり 広がる導入に潜む誤解とリスク

再びよく目にするようになった「5G」。今では一般ユーザーのスマホも5Gで通信できるのが当たり前になっているが、5Gの本当の恩恵を実感できない人が多いのではないだろうか。5Gの通信は、もっと小規模なエリアで効果的に利用されているのだ。 ChatGPTの可能性と脅威、ビル・ゲイツ氏も持論展開 AI議論で注意すべき3点とは?

ChatGPTの可能性と脅威、ビル・ゲイツ氏も持論展開 AI議論で注意すべき3点とは?

ここ最近の人々の話題の中心にいる「ChatGPT」だが、利用を制限しようとする動きも出ている。そんな中、開発元のOpenAIに出資するマイクロソフトの創業者ビル・ゲイツ氏は「ChatGPTの可能性と脅威」を記したブログを公開した。AI議論で注意すべき3点とは?

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR注目記事ランキング