米カジノ運営元が「ランサムウェア」被害 20億円の身代金を支払って“しまった”理由:世界を読み解くニュース・サロン(4/4 ページ)

「ソーシャルエンジニアリング」増加中

セイコーについてはまだわからないが、少なくともシーザーズとMGMへのランサムウェア攻撃を成功させたシンプルな手口は、今回すでに明らかになっている。その手口は「ソーシャルエンジニアリング」と呼ばれる手法である。

ラスベガスのカジノへの攻撃では、攻撃者は、ビジネス特化型SNSのリンクトインなどで、ホテルの従業員の名前などをピックアップし、インターネットなどでホテルのIT担当部門の電話番号を見つけ出し、SNSで拾ってきた名前を駆使して、パスワードの変更を要求する。なんのことはない、さまざまな言い訳を考えて、電話先の担当者に本人であると信じさせればいいだけだ。

このソーシャルエンジニアリングは、サイバー攻撃でターゲットの企業などに侵入する主要な手口としてとして知られていて、人間の心理やミスを突いてくる。しかも今回のラスベガスのカジノを例に出すまでもなく、かなり効果的であるとこれまでも証明されている。

2020年には、ツイッター(現X)の有名アカウントが次々と乗っ取られる事件が起きた。米アップルの公式アカウントや、ビル・ゲイツやイーロン・マスクなども被害に遭った。このケースでは、攻撃者はビジネス特化型SNSなどを駆使して、ツイッター社員のメールアドレスや携帯番号などを入手。さらにSNS上に記載されている肩書から、リモートワークをしていると思われる社員を見つけ、そこに社員のふりをして電話連絡をして、ツイッター本部へのアクセス権をゲットしていたという。

最近では日本企業でも多要素認証などを導入しているところもあるが、ここまで見てきたようなソーシャルエンジニアリングでは、そうした対策も意味をなさなくなる。社員や取引業者などを調べて、電話などで設定をリセットするような要求して、担当者が説得されてしまえば、それで侵入を許してしまうことになる。

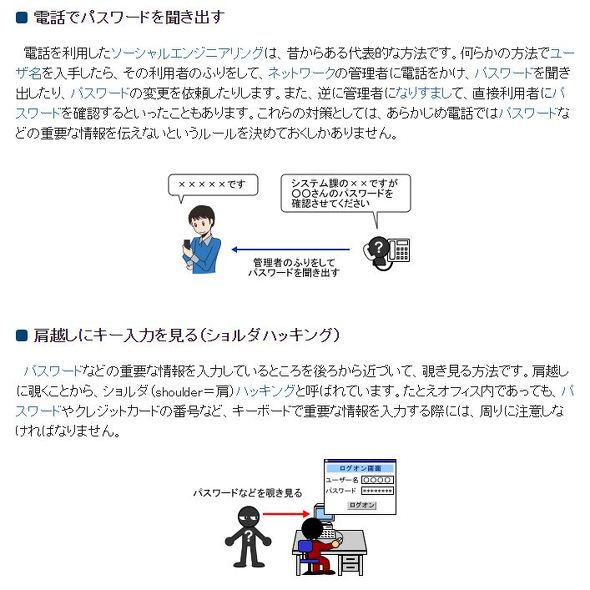

総務省も、これについては警鐘を鳴らしている。「電話でパスワードを聞き出す」「肩越しにキー入力を見る(ショルダーハッキング)」「ごみ箱をあさる(トラッシング)」といった手口を気を付けるようアドバイスしている。

どんな大規模なサイバー攻撃でも、蓋を開けてみると、こうしたある意味で「原始的」な電話を使った工作がきっかけだったりする。サイバーセキュリティ企業が提供するようなソリューションももちろん必要だが、それ以上に、こうした事例による啓蒙と社員教育が重要なのである。

筆者プロフィール:

山田敏弘

ジャーナリスト、研究者。講談社、ロイター通信社、ニューズウィーク日本版に勤務後、米マサチューセッツ工科大学(MIT)でフェローを経てフリーに。

国際情勢や社会問題、サイバー安全保障を中心に国内外で取材・執筆を行い、訳書に『黒いワールドカップ』(講談社)など、著書に『死体格差 異状死17万人の衝撃』(新潮社)、『ゼロデイ 米中露サイバー戦争が世界を破壊する』(文藝春秋)、『モンスター 暗躍する次のアルカイダ』(中央公論新社)、『ハリウッド検視ファイル トーマス野口の遺言』(新潮社)、『CIAスパイ養成官 キヨ・ヤマダの対日工作』(新潮社)、『サイバー戦争の今』(KKベストセラーズ)、『世界のスパイから喰いモノにされる日本 MI6、CIAの厳秘インテリジェンス』(講談社+α新書)がある。

Twitter: @yamadajour、公式YouTube「SPYチャンネル」

関連記事

中国が米テスラに“撤退圧力” 企業が再考すべき「チャイナリスク」とは

中国が米テスラに“撤退圧力” 企業が再考すべき「チャイナリスク」とは

「処理水」海洋放出を決めたことで、中国から日本国内の各所に迷惑電話が多発し「中国リスク」というものが浮き彫りに。同様に中国では米テスラへの撤退圧力が強まっており、企業は中国との関係を再考する時期が来ている。 新興SNS「スレッズ」は「X」に勝ち目なし? ブームはなぜ沈静化したのか

新興SNS「スレッズ」は「X」に勝ち目なし? ブームはなぜ沈静化したのか

新興SNS「スレッズ」の利用数が伸び悩んでいる。その背景要因を考察する。 激化するサイバー攻撃への切り札 「脅威インテリジェンス」が抱える課題

激化するサイバー攻撃への切り札 「脅威インテリジェンス」が抱える課題

近年、企業などへのサイバー攻撃の数は見過ごせないレベルにある。そんな状況から、近年、通常のセキュリティ対策だけでなく「脅威インテリジェンス」と呼ばれるセキュリティ対策が注目されるようになった。 ローカル5G「安全神話」に異議あり 広がる導入に潜む誤解とリスク

ローカル5G「安全神話」に異議あり 広がる導入に潜む誤解とリスク

再びよく目にするようになった「5G」。今では一般ユーザーのスマホも5Gで通信できるのが当たり前になっているが、5Gの本当の恩恵を実感できない人が多いのではないだろうか。5Gの通信は、もっと小規模なエリアで効果的に利用されているのだ。 ChatGPTの可能性と脅威、ビル・ゲイツ氏も持論展開 AI議論で注意すべき3点とは?

ChatGPTの可能性と脅威、ビル・ゲイツ氏も持論展開 AI議論で注意すべき3点とは?

ここ最近の人々の話題の中心にいる「ChatGPT」だが、利用を制限しようとする動きも出ている。そんな中、開発元のOpenAIに出資するマイクロソフトの創業者ビル・ゲイツ氏は「ChatGPTの可能性と脅威」を記したブログを公開した。AI議論で注意すべき3点とは?

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR注目記事ランキング