夏のジョークにしては悪質? Winny経由で広まるトロイの木馬「Nullporce」(2/2 ページ)

Nullporceについては、現時点ではトレンドマイクロが「TROJ_NULLPORCE.A」として対応を開始している。だが、これは今年4月に登録されているものなので、ここで言うNullporceはどうやら亜種のようだ。

Nullporceは、ユーザーが実行しなくても感染するというのには訳がある。このファイルは、ユーザーが意図せずとも起動してしまうのだ。その仕組みに使われているのが、先月末ごろに話題になった「圧縮ファイルの脆弱性」というヤツだ。

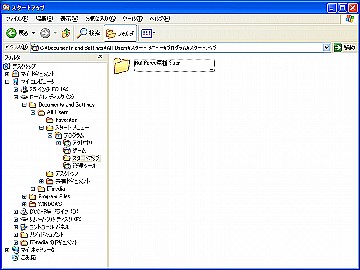

一言で説明すると、このトロイの木馬は圧縮ファイルの中に以下のような感じで含まれている。

..\..\..\..\..\..\Documents and Settings\All Users\スタート メニュー\プログラム\スタートアップ\NULLPORCE.EXE(この「NULLPORCE.EXE」は実際には別ファイル名だが、実行ファイル形式だ)

もしもファイル展開のテンポラリがC:ドライブで、かつルートから6階層より浅い作業フォルダを使っている場合、7月末までに公開されていたたいていのアーカイバは、このファイル名を忠実に再現しようとする。その結果は、

\Documents and Settings\All Users\スタート メニュー\プログラム\スタートアップ\NULLPORCE.EXE

という形で展開される。つまり、Windows XPでは起動時に必ず実行されるフォルダにトロイの木馬本体が送り込まれるのだ。これが「実行しなくても感染」のカラクリである。

実行のアイディアとしてはなかなかよくできていて、実装も容易なので、早速こうした亜種が登場したというわけだろう。2ちゃんねるのログを見るとやはり、7月末にはこの形式のファイルが登場している形跡が見受けられた。

オリジナル(?)のNullporceは、どうもWinnyとは関係なく、時限作動式の爆弾(ドライブ内のファイル消去)を行うだけである。だが、Winnyを通じて現在放流されつつある亜種は、なかなかオチャメな動作をしてくれるようだ。被害者の弁によると、

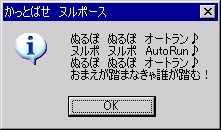

「マシンを再起動したらいきなり『かっとばせ ヌルポーズ』というダイヤログが開き、そこに表示されたメッセージは

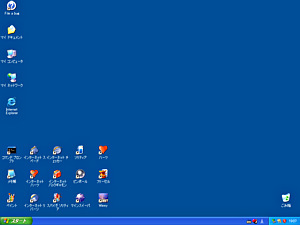

で、バックには『ねらい撃ち』のメロディが流れる。そしてデスクトップアイコンがすべて消えた……ヤラレタと思いましたよ」。

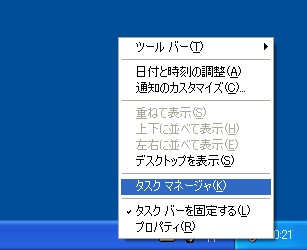

感染した「被験者」はそれなりにスキルがあったので、このダイヤログの「OK」ボタンを押すのはマズイと判断。CTRL+ALT+DELを使ってタスクマネージャーを起動し、怪しいプロセスをともかく終了(とともに「ねらい撃ち」も止まった)させた。次にファイラで感染源と思しきファイルを探した(と言っても、「スタートアップ」だと目星が付いていたので、自分とall Usersのところを見るだけ)ところ、案の定、怪しげなexeファイルがスタートアップフォルダに入っていたので、これも消去した。

チェックした環境ではCtrl+Atl+DELを使っても、システムトレーからもタスクマネージャーが立ち上がらない。どうやらレジストリを変えたようだ。本文と動作が異なるが、細かい解析記事ではないので、ここでは無視する

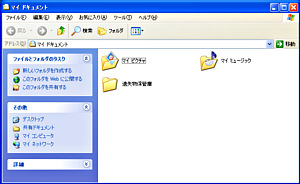

チェックした環境ではCtrl+Atl+DELを使っても、システムトレーからもタスクマネージャーが立ち上がらない。どうやらレジストリを変えたようだ。本文と動作が異なるが、細かい解析記事ではないので、ここでは無視するこのソフトがAntinny系だと評判にも関わる。ということでレジストリ周りも怪しいのだが、これらはすべてシステムの復元で回復したそうだ。この作業によって「デスクトップも以前の内容に復活するだろう」と思ったそうだが、実際には、「作業を終了して、ヤレヤレと思ってマイドキュメントを見ると、作った覚えのないフォルダができている」……。

「デスクトップのファイルを消さずに『遺失物保管庫』に移動するとは、相当キツイシャレの効いた作者だと思いましたよ」と、件の被害者は語っている。

まあ、Winnyを使う、使わないというのは個人の自由だが、「君子危うきに近寄らず」というポリシーならWinnyを使わないというのがもっとも簡単な解決方法だ。それでもなお使うのならば、いつか「踏む」かもしれないという覚悟と自衛が必要だ。

付記 なお、今回検体をトレンドマイクロとシマンテックに送ったところ、原稿執筆後、シマンテックからはパターンとして登録されたという返答が返ってきたし、トレンドマイクロでも対応を進めているということだ。こうした反応を踏まえると、2ちゃんねら的に言えば「おい!誰かバスターとノートン先生に通報汁」と連絡すれば、パターン更新に役立つだろう。また、不審なファイルの場合は、たとえアンチウイルスソフトが反応しなくても、拡張子偽装がなされているようならば触らないほうが身のためだ。

もう1つ、他のツールから使われる可能性の高い統合アーカイバ・プロジェクト形式のDLLだが、UNLHA32.DLLとUNARJ32J.DLL(Micco氏作)はすでに、圧縮ファイルの脆弱性に対応している。また単体で解凍を行えるLhasaも対応済みだ。こうした圧縮/解凍ツールを使っている人は、この機会に更新しておく(少なくとも情報を確認しておく)べきだろう。

関連記事

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- Windowsのリモートデスクトップ接続が刷新 情報の自動共有は「原則禁止」に

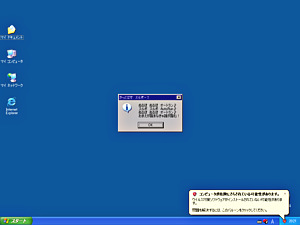

衝撃のダイヤログ

衝撃のダイヤログ 比較のため、感染前のデスクトップ画面を示した。左下にいくつかアイコンがあるのだが……

比較のため、感染前のデスクトップ画面を示した。左下にいくつかアイコンがあるのだが…… 再起動後の画面ではアイコンがきれいさっぱり消えた。右下の表示はSP2が危機を察知したわけではなく、単にアンチウイルスソフトを入れていないのでセキュリティマネージャーがバルーンヘルプを出しただけだ

再起動後の画面ではアイコンがきれいさっぱり消えた。右下の表示はSP2が危機を察知したわけではなく、単にアンチウイルスソフトを入れていないのでセキュリティマネージャーがバルーンヘルプを出しただけだ

嫌なかんじのレジストリファイルがあるので確認したところ、スクリーンセーバーもこの通り変更されていた……

嫌なかんじのレジストリファイルがあるので確認したところ、スクリーンセーバーもこの通り変更されていた……