認証の本命、いちエックス導入ア・ラ・カルト:無線LAN“再構築”プラン(2/3 ページ)

複数ある方式、どれを選べばいい?

さて、セキュア無線LANを実現する救世主として登場したこの802.1X認証、対応製品の採用を決めて後は必要な設定をすれば安心、安心……となればいいのだが、実はそう単純でもない。

802.1X自体は、認証のフレームワークを定めた規格であり、何を認証のための資格情報に用いるかは規定していない。このため、いくつもの認証方式が登場しているのが現状だ。どのような認証方式が使えるかはメーカーや製品によって異なるが、現在メジャーな方式を挙げると表1の4つになる。そして、この中からどれを使えばいいのだろう、とIT管理者は悩むことになる。

| 方式 | 主な実装メーカー | 認証の方法 | サプリカント | 端末側の設定 | サーバ側の設定 | 運用の手間 |

|---|---|---|---|---|---|---|

| EAP-TLS | 米Microsoft | デジタル証明書 | Windows XP、Windows 2000 SP4 | クライアント証明書のインストール、信頼する認証局の設定 | サーバ証明書のインストール | 大 |

| PEAP | 米Microsoft | ID/パスワード | Windows XP SP1、Windows 2000 SP4 | 信頼する認証局の設定 | サーバ証明書のインストール | 中 |

| EAP-TTLS | 米Funk Software(Juniper Networks) | ID/パスワード | Odyssey Access Client | 信頼する認証局の設定 | サーバ証明書のインストール | 中 |

| LEAP | 米Cisco Systems | ID/パスワード | Aironet Client Utility CCX対応子機のドライバ | なし | なし | 小 |

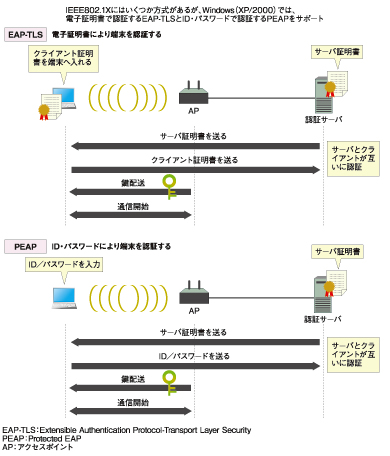

これらの方式の選択については、「それぞれの環境の要件に合わせて適切なものを」――と言っていては何も始まらないので、どれを使えばいいのか、言ってしまおう。世界で最もメジャーなOSといえばMicrosoft Windowsだが、このWindows OSが対応するのは「EAP-TLS」と「PEAP」である。したがって、まずこの2方式が候補となる。

次に考えることは、端末の認証に電子証明書、あるいはID・パスワードのどちらを使うかという点だ。前者ならEAP-TLS、後者ならPEAPということになる(図2)。すでに企業内にプライベートPKIの環境が整備されている場合、すなわちCA(認証局)を設置している社員のPCに電子証明書を発行しているケースであれば、EAP-TLSが使えるだろう。しかし筆者の経験からしても、そのような環境を実現している企業はまだ少ない。無線LAN導入を機に整備することも考えられるが、手間やコストを考えると実際にはPEAPを選択するケースが多いようだ。

なお、PEAPを選択すればCAは不要になると思われがちだ。確かにクライアント証明書は不要となるのだが、PEAPにおいても認証サーバが正当な存在であることを証明するサーバ証明書やCA証明書を発行するため、CAは設置しなければならない。また、端末側にもCA証明書をインストールする作業が必要となる。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- システムが守っても「あなた」が壊す? パスワード管理の盲点を突く手口

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- 富士通がフィジカルAIを束ねる「OS」を開発中 カーネギーメロン大学との研究成果を組み込む

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- ASP.NET Coreに特権昇格の脆弱性、認証クッキー偽造の恐れ Microsoftが修正パッチ公開