外部と内部、両面からの脅威に効くSELinux(2/2 ページ)

内部から攻撃を受けやすい場所

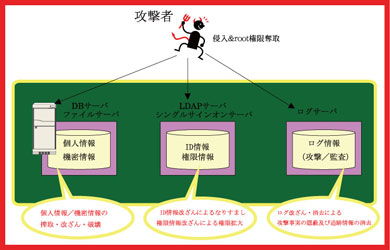

上述したように、外部からの攻撃もいまだ数多く行われていますが、現在は内部からの攻撃も多くなっています。狙われやすい場所としては、おそらく、図3に示すような場所が挙げられるでしょう。

データベースサーバ・ファイルサーバ

個人情報保護法の施行や、情報漏えいに対する反響が大きくなったこともあり、個人情報や機密情報は、基本的にサーバ側に集約することが主流となってきました。この方法は、情報漏えい問題に対し、非常に大きな効果があります。

一方、個人情報や機密情報が集約されたサーバは、攻撃者にとっては宝の山です。そこで最近では、データベースサーバに対するセキュリティが注目されつつあります。例えば、ラックでは「セキュアDBマトリクス」を公開していますし、データベース・セキュリティ・コンソーシアムでは「データベースセキュリティガイドライン第1.0版」を公開しています。

もちろん、SELinuxとこれらの文書に書かれた多くの対策と併用する必要はあります。しかし、SELinuxを利用することは、セキュリティの面で大きな効果を持ちます。

「セキュアDBマトリクス」でも触れられていますが、データベースサーバやファイルサーバにおいてroot権限は非常に問題です。通常のLinuxでroot権限が奪われると、平文で格納されているデータは盗まれる危険性があります。また、設定ファイルが改ざんされ、セキュリティレベルを下げられてしまう危険性もあります。仮に暗号化されたデータだったとしても、壊すことは簡単ですし、暗号化されたデータを盗んでおいて、後で解読を試みることも考えられます。

SELinuxを用いて、設定およびデータファイルを保護することで、これらの攻撃を防ぐことができます。さらにはSELinuxが持つRBAC(Role Based Access Control)機能や、監査ログ機能を駆使することで、サーバ管理者の不正を最小限に抑えたり、ログによる監査を行うことができます。

LDAPサーバやシングルサインオンサーバ

ITシステム周りで現在一番ホットな話題は、日本版SOX法でしょう。その中で、重要な役割を担うのがID管理です。各システム利用者のIDを管理し、おのおのの権限を管理するID管理には、多くの場合LDAPサーバやシングルサインオンサーバが用いられます。

攻撃者の立場になって考えると、これらのサーバで管理されている権限を突破しようとするはずです。例えば「LDAPサーバのID情報を改ざんして別のIDになりすます」「シングルサインオンサーバの情報を改ざんして、より多くの権限を得ようとする」などです。また、単にシステム全体を機能停止にするには、これらのサーバを停止させればよいことになります。

上述した内容を実行するために、攻撃者はサーバに侵入しroot権限を奪おうとするでしょう。root権限が奪われてしまうと、ID管理の根本が壊されてしまいます。このようなサーバにも、SELinuxを導入することで、データベースサーバ・ファイルサーバと同様の効果を得ることができます。

ログサーバ

ログ情報は、攻撃された場合に非常に重要な情報です。「いつ、どこで、誰から、どんな」攻撃が行われたかを検証するためです。SELinuxを利用したとしても、すべての攻撃に対して被害をゼロにするわけではありません。従って、SELinuxを利用してもログ情報は変わらず重要です。

逆に不正を行った攻撃者の立場、特に内部犯行者からすると、このログ情報は何としても改ざん/破壊したい情報です。攻撃の痕跡すら残さず、攻撃自体を認識させないことも可能ですし、最悪でも追跡されないようにすれば良いわけです。

従って、SELinuxを利用してログ情報を守ることで、改ざんや破壊を防ぎ、仮に攻撃で被害を受けたとしても、最悪攻撃の痕跡や追跡のための情報を確実に残すことができます。

また、SELinuxには、監査ログを取る機能もあります。OSレベルのアクセス制御と同じ粒度になりますが、複数組み合わせることで、誰が、いつ、何をしたかをログに残すことができます。そして、そのログをSELinuxで守ることで確実な監査が可能になるのです。

最後に

今回は、SELinuxを使うべき場所やその効果を紹介してきました。もちろんほかのサーバについてもSELinuxを利用するさまざまな効果がありますので、理想的にはすべてのサーバでSELinuxを利用した方が良いでしょう。

また、前回お話したように、SELinuxを最大限に活用しようとすると大変な作業です。特に、RBACの設定や効果的な監査ログの設定は、かなり難度が高いです。このため、各企業が提供しているサービスを利用する、もしくは「とりあえずSELinuxを使う」というスタンスからはじめれば良いでしょう。わたしが所属する日立ソフトでも12月5日にセキュアLinuxソリューションに関連するセミナーを開催しました。こうしたセミナーは今後も定期的に開催していければと考えています。こちらも参考にしてください。

次回からは、「とりあえずSELinuxを使う」ための実践的な連載を予定しています。お楽しみに。

関連記事

SELinuxは今すぐ使えるのか?

SELinuxは今すぐ使えるのか?

SELinuxなどのセキュアOSは、その重要性に比してあまり利用されていない。設定の難しさなどが敷居を高めているが、実際のところ、SELinuxは「とりあえず使う」だけでも一定の効果がある。SELinuxをマスターするための第一歩としてご覧頂きたい。 Fedora Core6におけるSELinuxの強化点──活発に開発が進むSELinux

Fedora Core6におけるSELinuxの強化点──活発に開発が進むSELinux

先月リリースされたFedora Core 6において、SELinuxには「setroubleshoot」と「secmark」という新機能が盛り込まれた。本記事では、新機能をいち早くレビューする。 SELinuxの現状:使いやすさの改善が進むSELinux

SELinuxの現状:使いやすさの改善が進むSELinux

SELinuxは優れたセキュリティ強度を提供してくれるが、その設定の困難さ故か、SELinuxは使いにくいかのようなレッテルが貼られている。しかし、現状を見ると、2つのアプローチによって大きく変わりつつあることが分かる。 Fedora Core 6:Zod様の御登場!Fedora Core 6:Zod様の御登場!

Fedora Core 6:Zod様の御登場!Fedora Core 6:Zod様の御登場!

Zodのコードネームで知られるFedora Core 6が10月にリリースされた。ユーザーが慎重にインストール作業を進める限りにおいて、FC6は総合的に優れたリリースだといえる。ここでは、FC6の変更点やその使用感についてリポートする。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- Anthropic、中小企業用AI業務支援「Claude for Small Business」発表 15種のAIエージェントが作業を肩代わり

- Windows 11、1台のPCから「複数人で音声共有」が可能に AI監視強化など最新アップデートまとめ

- あなたのパスワードは何分耐えられる? 解析速度上昇で「8文字パスワード」はほぼ無力に

- アクセンチュアとGoogleが新プログラム AI全社展開で「つまづく」企業を支援へ

- AI供給網を可視化する「SBOM for AI」指針をG7、EUが公表

- デンソー、SCMの内製主義から脱却へ 「AIエージェント」で挑むサプライチェーン強靱化

- AppleがiOS 26.5公開 カーネルやWebKitなど多数の脆弱性を修正、早期更新を

- ServiceNowを「AIエージェントのOS」に NVIDIAファンCEOが認める進化の現在地

- 約50年変わらなかったマウスを「再定義」――Google DeepMind、文脈を理解するAIポインター構想を発表

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選