ISMS事例に見るダメなケース、良いケース:これがなければ始まらない? ISO27001取得への道(3/3 ページ)

コンサルタントからの5つのアドバイス

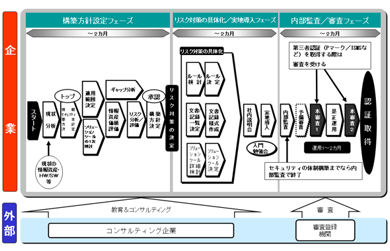

トーマツ環境品質研究所では情報セキュリティコンサルティングのサービスを提供する中で、認証取得支援コンサルティングやソリューションツールの提供、教育/研修体制も整えているという。その具体的な推進フェーズは、図2のチャートのような進め方となる。

そして、業務に浸透して正しく機能する、良いセキュリティの仕組みについて、同社では長年のコンサルティング経験から次の5つの要件をアドバイスしている。

(1)ルールがシンプルであること

例えば、機密性のランクを10段階に分けて運用しようとしても現実的に運用は困難である。であれば、3段階程度でシンプルにまとめたほうが運用はしやすい。

(2)シングルスタンダードであること

PマークやISMSなどでも、それぞれにルールが異なる。混乱を避けるために、なるべく1つのルールに従って実施すべきだ。

(3)業務に即していること

つまり、ISOのためにルールを作ったり記録を取ったりするのでは意味が無く、仕事にルールが組み込まれていることが重要となる。

(4)見直しが適切に行われていること

仕組みは作ったら終わりではなく、作ってからが本番であることを忘れてはならない。そのため、PDCAサイクルを回して定期的に見直し、常に改善することが本来のやり方となる。

(5)監査が有効に機能していること

「審査がそろそろ来るから、今だけ監査をしよう」では本末転倒。他社で事故が発生したら、自社の運用も適切かどうかを監査できる体制が整っているかどうかもセキュリティには必要な要素となる。

平山氏は、「これらを実施するために、ISO27001/ISMSを活用することも有効であるし、ISOを担がなくても独自で維持管理ができればそれでも結構」なのだという。あくまでも、自社にとって何が適切なのかを考えることが情報セキュリティの出発点となる。

関連記事

「Pマーク取得祭り」の次に来るもの

「Pマーク取得祭り」の次に来るもの

情報セキュリティは企業の普遍的かつ最大の悩み。そこで、企業はこぞってPマークを取得したが、それでも情報漏えい事件は後を絶たない。- 情報セキュリティを取り巻く各種制度

- ISO/IEC27001認証は内部統制にも役立つ、GSXが移行支援コンサル

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- NotebookLMで作業時間95%削減 自治体も企業も「Google回帰」が止まらない理由

- M365利用中の京都市が職員7000人に「NotebookLM」を配ったワケ 利用者の8割が「業務の質向上」

- 壊れてないのに買い替えろ? Wi-Fiルーターに潜む“5年の壁”の正体

- Claude拡張機能に深刻な脆弱性 閲覧だけでWebブラウザ乗っ取りの恐れ

- ChatGPTでDNSを介したデータ流出の脆弱性、Check Pointが指摘

- 便利さの裏で進む“静かな崩壊” AIセキュリティの死角を掘り下げる

- JFEスチールはデジタル主権をどう取り戻した? 挫折で見直した「システム刷新の本当の目的」

- 「HPEによるJuniper買収」の“短期では見えない影響”とは? 専門家に聞く

- ITエンジニアの新卒採用が構造変化 「企業の育成力」が試される

- 採用難続くIT部門 欠員補充に"おじさん人材"が選ばれる「背景」