さらに進化する脅威――知らずに感染! その手法と対策は:PCを脅威から守る究極の対策は?(1/2 ページ)

マルウェアやスパイウェアなどPCに対する新たな脅威は、日に日にその進化のスピードを上げていく。ユーザーはどのようにこれらへ立ち向かえばよいのだろうか。

このコンテンツは、オンラインムック「トラステッド・コンピューティングの世界」のコンテンツです。関連する記事はこちらで一覧できます。

前回は、かつてのコンピュータウイルスから現代のマルウェアへと様変わりを見せるPCへの脅威について、具体例を挙げて解説した。今回はさらに恐ろしい、OSやブラウザなどのアプリケーションに潜む脆弱性を突いた攻撃について、その手法と防御策を探ってみる。

前回の最後で紹介した手法は、スパムメールから誘導してマルウェアを(明示的に)ダウンロード、実行させるというパターンだったが、これ以外に最近のセキュリティベンダーが注目しているパターンが、Web経由でユーザーが意図せずにマルウェアをダウンロード、実行してしまうという手法だ。

ユーザーにWebページから自らダウンロードさせようと仕向ける場合、利用者を誤認させてダウンロードさせるソーシャルエンジニアリング手法を用いているのが一般的だったが、最近はプラットフォームの脆弱性によるダウンロード手法が複数組み合わされて使用されている。Webページを閲覧するだけでもマルウェアに感染する可能性があるのだ。

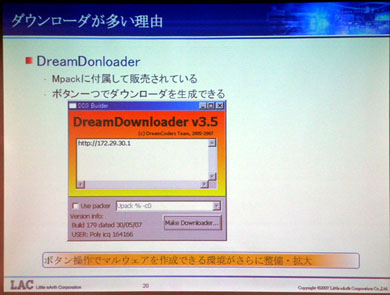

昨年もいくつかのサイトで脆弱性を使用してマルウェアを「一般的なサイトから」ダウンロードさせたという事件があった。一般的なサイトを悪意を持って改ざんすることでマルウェアをダウンロードさせるこの手法は、さらに手口が巧妙になっており、ユーザーが望んでいるサイトを閲覧しているそのバックグラウンドでマルウェアを侵入させる。そこで利用されるのが、ブラウザなどのプラットフォームの脆弱性だ。複数の脆弱性の存在をチェックし、パッチ未適用の脆弱性を使ってプログラムをダウンロードさせるツールがアンダーグラウンドな市場で取引されているという。LACの発表によれば、その攻撃ツールにはクリック一つで新しいダウンローダーを自動生成するツールが添付されているものもあるという。プログラム知識がなくてもツールを購入して攻撃を行うことができるというわけだ。

攻撃ツールMpackに添付されているダウンロードコンストラクションツール。クリック一つで新種のダウンロードツールが作成できるほか、難読化ツールを自動適用させることもできる(2007年12月19日発表のLAC資料より)

攻撃ツールMpackに添付されているダウンロードコンストラクションツール。クリック一つで新種のダウンロードツールが作成できるほか、難読化ツールを自動適用させることもできる(2007年12月19日発表のLAC資料より)以前はそれなりに怪しいサイトに近寄らなければWebからのマルウェア被害は考えにくかったのに対し、現在は「普通のサイト訪問も油断できない時代」になっている。業務上の活動ではあり得ないサイトへのアクセスは禁止できても、問題ないであろう一般サイトへのアクセスを禁止するのは難しい。

直近の事例では、Real Mediaファイルの再生で最終的にアカウントを盗難された例や、一太郎を利用したトロイの木馬が報告されている。このようなファイルの閲覧もマルウェア感染の引き金になる。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- Windowsのリモートデスクトップ接続が刷新 情報の自動共有は「原則禁止」に

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表