さらに進化する脅威――知らずに感染! その手法と対策は:PCを脅威から守る究極の対策は?(2/2 ページ)

一方、不正プログラムダウンロードへの対抗手法としてブラックリストを利用するものがある。これらはメールリレーを含むスパム送信やダウンローダーが指定するダウンロード先IPアドレスが判明している場合に有効な手法だ。しかし、問題のあるIPアドレスの収集を行い、それをブラックリストとして配布してクライアントマシンがブラックリストを活用できるまでのタイムラグがあるので、新規のIPアドレスによる攻撃には弱い。

セキュリティベンダーはいずれも何らかのセンシングネットワークを持っており、世界中の大規模な事象に目を光らせている反面、小規模な事象はノイズに埋もれてしまう可能性がある。また、このセンシングネットワークが最優先するのは世界中で起こりつつある事象、二番目に優先されるのは(世界中に飛び火する可能性が高い)特定のエリアで起こりつつある事象だ。いち早く動向を把握し、検体を入手するためのネットワークだが、逆に言えばこのネットワークで感知できない特定の企業のみを狙われるような事象の場合、ベンダーのセンサーネットワークは事実上機能しない。もちろん、情報システム部門の担当者が検体を提供すれば解析して、必要に応じたサポートも得られるが、そのレスポンスは契約しているサポートレベルによって大きく異なり、すべての企業が迅速なサポートを受けられるわけではない。

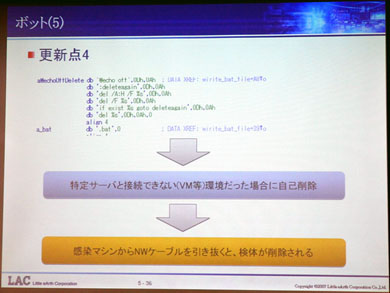

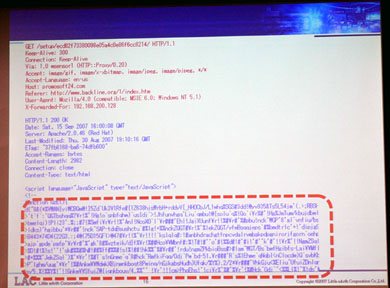

解析を難しくする手法も取られている。従来、セキュリティベンダーは検体を入手するとプログラム解析以外にネットワークから隔離された環境やVMwareなどの仮想環境上で動作検証を行う。だがLACの発表によると、特定のIPアドレスに接続できるか確認し、接続できない場合にはマルウェアが自らを自動消去するケースが見つかったという。またブラックリスト作成を遅らせるためか、改ざんされたサイトからマルウェアをダウンロードさせるのに、複数のサーバを経由させた上でHTMLの難読化処理まで行われていた例があるという。

これまで述べてきたように、PCへの脅威は日々進化しており、企業におけるセキュリティリスクは依然として高いということは改めて認識しておかなければならない。特に、狙いを定めるために細分化された「スピア型攻撃」は、従来の物理ネットワークインフラやセキュリティアプライアンス製品では対応しにくい分野となっている。つまり、今後の企業のセキュリティ確保には、従来と違ったアプローチの対応策が求められているということだ。

こうした状況に対応すべく、まったく新しい考え方でPCを守る手法が広まりつつある。それが、PCというハードウェアそのものの安全性を確保する「トラステッド・コンピューティング」である。PC自体(CPUやチップセットなど)にセキュリティ機能を組み込み、利用者が意図する以外の動作を決して行わないという究極の手法だ。次回はいよいよ、トラステッド・コンピューティングについての解説を行う。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- Anthropic、中小企業用AI業務支援「Claude for Small Business」発表 15種のAIエージェントが作業を肩代わり

- 「BeReal」が突きつける経営課題 技術で防げない情報漏えいにどう向き合うか

- アクセンチュアとGoogleが新プログラム AI全社展開で「つまづく」企業を支援へ

- AppleがiOS 26.5公開 カーネルやWebKitなど多数の脆弱性を修正、早期更新を

- ChatGPTがシェア4割を切る 急伸するClaude、安定のGemini――生成AI三極化の兆し

- はてな、マネフォ、そしてLinuxの脆弱性「Copy Fail」を読み解く “見えている落とし穴”を避けるには

- デンソー、SCMの内製主義から脱却へ 「AIエージェント」で挑むサプライチェーン強靱化

- 約50年変わらなかったマウスを「再定義」――Google DeepMind、文脈を理解するAIポインター構想を発表

- SAPが「自律型エンタープライズ戦略」を始動 AIエージェントが業務を自動実行する時代へ

- 「遅れることは許されない」 NVIDIAファンCEOが断言する、AIエージェントによるビジネス構造の激変