文書ファイルを巧妙に悪用する標的型攻撃を確認――トレンドマイクロ

セキュリティ対策製品の検知を逃れるための“工夫”がなされていた。

» 2012年04月09日 16時12分 公開

[ITmedia]

トレンドマイクロは4月9日、2012年3月度のインターネット脅威レポートを発表した。文書ファイルを巧妙に悪用する標的型攻撃を確認したとしてその手口を報告している。

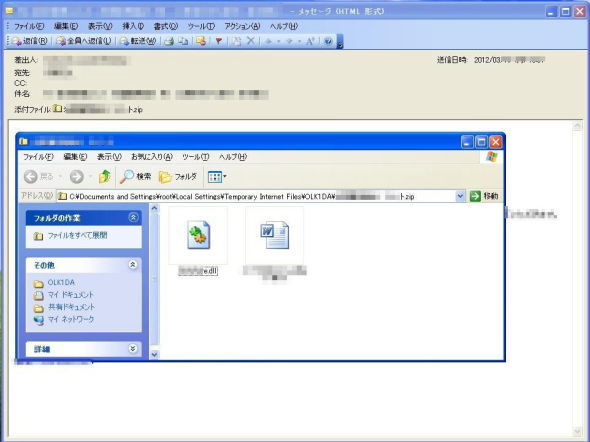

同社によると手口は複数あり、一つはパスワードで暗号化した「doc」形式の文書ファイルをメールに添付し、そのパスワードを別のメールで送付するというもの。これとは別に、不正プログラムを2つのコンポーネントに分けてzip形式で圧縮して送付する攻撃も見つかった。zipファイルを解凍すると、「doc」形式の文書ファイルと「dll」ファイルが表示される。文書ファイルを実行することで2つのファイルが連携し、外部から端末を操作するための不正なコードが実行されてしまう。

こうした手口はセキュリティソフトなどの検出を逃れるのが目的とみられ、パスワードが記載された別メールを送ることで正規メールのように見せかけたり、個々のファイルが不正なものでないように見せかけたりしているという。

また不正プログラム検出状況は、国内ではPCゲームを起動する不正プログラム「CRCK_PATCHER」が、世界ではユーザーの意図とは異なる動作を引き起こすアドウェア「ADW_YONTOO」や「ADW_KRADARE」が多数見つかった。国内ユーザーからの被害報告ではではWebサイトの改ざんに関与するとみられる「JS_IFRAME」や「TROJ_FAKEAV」「TROJ_ZACCESS」の報告が目立っている。

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

SpecialPR

アイティメディアからのお知らせ

人気記事ランキング

- AIで高度化するサイバー攻撃にどう立ち向かう? 各種レポートに見る脅威の現在地とセキュリティの基本

- MicrosoftとNVIDIAが次世代PCを発表 1ペタフロップス級の「Windows PC」ができること

- Microsoft 365 Copilotが新デザインを発表 ExcelでCopilot利用率が33%増加

- シャドーAIに「ログイン情報」を渡している割合は? Oktaの実態調査で判明

- 企業の77%がエージェントAIを本番環境に投入、「導入の可否」から「どう選ぶか」の時代へ

- 自律型AIエージェントを安全に運用するには? Anthropicがセキュリティフレームワークを公開

- OpenAI、Anthropicが新会社設立 国内SIerは「黒船襲来」に対抗できるか?

- 30分の登録作業を5分に短縮 総合病院が「院内データベース」をkintoneで作成

- 「AIはSaaSの敵ではない」 ServiceNow CEOが語る“SaaS終焉論”の誤解と共存

- SCS評価制度が問う“組織としての対応力”:経営層を巻き込んだレジリエンス強化の進め方

あなたにおすすめの記事PR

分割された不正ファイル群(トレンドマイクロより)

分割された不正ファイル群(トレンドマイクロより)