日本のセキュリティはISO27001偏重 脅威情報の活用に遅れ

世界的にはサイバー攻撃などの脅威情報を積極的に活用しているが、日本は平時のマネジメントシステムに重きを置いている実態があるという。

標的型攻撃などの危険性が高まる中、世界的には企業のセキュリティ対策フレームワークで脅威情報の共有やインシデント対応などが採用される一方、国内企業では平時のマネジメントを重視するISO27001に偏重しているという。プライスウォーターハウスクーパース(PwC)が発表した「グローバル情報セキュリティ調査2016」で明らかになった。

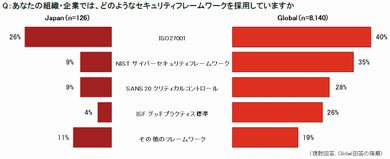

それによると、企業が採用するセキュリティのフレームワークに関して、グローバルおよび国内ともISO27001の採用が最も多い。しかし、例えばインシデント対応を重視する米国国立標準技術研究所(NIST)のサイバーセキュリティフレームワークの採用率はグローバルの35%に対し、国内は9%。米セキュリティ機関SANS Instituteの「Twenty Critical Security Controls for Effective Cyber Defense」の採用率もグローバルでは28%に対し、国内は9%だった。

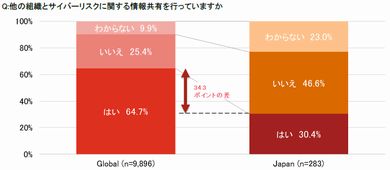

脅威などに関する情報を他の組織と共有しているかについては、グローバルでは64.7%に上る一方、国内では30.4%。共有していない日本企業の約4割はその理由に、情報共有の枠組みの整備や標準化の遅れを挙げている。

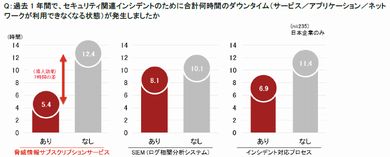

また過去1年に経験したインシデントによるダウンタイムの長さを、ベンダーなどが提供する脅威情報サービス、セキュリティ関連ログなど分析する「SIEM」、インデント対応プロセスのそれぞれの有無で比較した結果、いずれも「あり」とした組織では「なし」とした組織よりも短いことが分かった。

特に脅威情報サービスを導入している組織のダウンタイムは、未導入の組織の半分以下だった。ただ、SIEMやインデント対応プロセスの有無では「あり」とした組織でのダウンタイムが短い傾向にあるものの、脅威情報サービスほどの大きな差にはならなかったとしている。

PwCは日本企業に対し、インシデント発生を全体にその対応を推進させるセキュリティフレームワークの採用と、脅威に関する情報の外部組織との共有や提供サービスの利用を積極的に行うべきとアドバイスしている。

調査は5月7日から6月12日にかけて世界127カ国の1万人以上のCEOやCFO、CIO、セキュリティ最高責任者(CISO)、IT担当幹部らにアンケートした。国内からは286人が回答している。

関連記事

企業のセキュリティ体制づくり 3つの観点とは?

企業のセキュリティ体制づくり 3つの観点とは?

諸外国では金融業界の監督官庁が企業のセキュリティ強化を促す施策を主導しているという。プライスウォーターハウスクーパースが国内企業の体制強化におけるポイントを解説した。 経営から現場までをつなぐセキュリティサービス、PwCが参入

経営から現場までをつなぐセキュリティサービス、PwCが参入

セキュリティ対策が企業経営の課題となる中、経営層への助言からサイバー攻撃などの分析・監視による現場支援までを行う。 日本企業のセキュリティ意識は「水準以下」──経営層が、IT部門が、今すぐすべきこと

日本企業のセキュリティ意識は「水準以下」──経営層が、IT部門が、今すぐすべきこと

日本企業は「役員クラスの情報セキュリティリーダーを置くべきだ」。サイバーセキュリティに関する世界規模のオンライン調査で、日本企業、特に経営層のセキュリティ意識が水準以下であることが分かった。経営層とIT部門は今後、何を考えるべきか、PwCが提言した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- Google検索、25年ぶりの大刷新 「ググる」から「AIエージェントに任せる」へ

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- 「AIでAIと戦う」時代の幕開け Google CloudとWizが目指す自律防御の世界

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- アクセンチュアらが「エージェント型工場」を開発 製造現場の計画外停止の削減図る

- なぜ高度なAIを導入しても成果が出ない? 日本企業が陥る「デジタルフリクション」の罠

- Cloudflareが明かす「Mythos Preview」の実力 AIが脆弱性発見から攻撃実証まで自律実行

- Anthropic、中小企業用AI業務支援「Claude for Small Business」発表 15種のAIエージェントが作業を肩代わり

- 中小企業の約65%が「情シス不在」 デジタル化でも残る課題との関連は?