冬休みの前と中と後で注意したいセキュリティ(2/2 ページ)

» 2015年12月18日 07時00分 公開

[ITmedia]

休暇の前後のチェック項目

企業や組織のシステム管理者と社員・職員向けの主な対応項目は次の通りだ。

休暇前:システム管理者向け

- インシデント(事故)発生時の連絡網が整備、周知されているか確認する

- 休暇中に不要な機器の電源は切り、起動する必要がある機器は設定を見直し、不要なサービスがないか、起動中のサービスに不要な権限が付加されていないかを確認する

- 重要なデータをバックアップする

- サーバのOSやソフトウェアなどに最新のセキュリティ更新プログラムが適用されていることを確認する。Webアプリケーションも忘れずに更新する

- 社員や職員が業務で使用するPC、スマートフォンなどOS、ソフトウェアのセキュリティ更新プログラムの適用もれがないか社員や職員に周知する

休暇前:社員や職員向け

- インシデント発生時の連絡先を確認する

- 業務で使用するPCやスマートフォンのOS、ソフトウェアなどに最新のセキュリティ更新プログラムを適用する

- パスワードに、容易に推測できる文字列(名前、生年月日、電話番号、アカウントと同一のものなど)や、安易な文字列(12345、abcde、qwert、passwordなど)を設定していないか確認する

- 業務のためにPCやデータを持ち出す際には、ポリシーに従い、その取り扱いや情報漏えいに細心の注意を払う

休暇後:システム管理者向け

- 休暇中にセキュリティ更新プログラムが公開されていないか確認し、公開されていた場合は適用して社員や職員向けに周知する

- 社員や職員向けに休暇中に持ち出していたPCなどを組織内のネットワークへ接続する前に、ウイルスチェックを行うように周知する(確認用のネットワークを別途用意するなどの準備する)

- 休暇中にサーバへの不審なアクセスがなかったか確認する(サーバへのログイン認証エラーの多発や利用者がいない深夜時間帯などのログイン、サーバやアプリケーションなどの脆弱性を狙う攻撃など)

- Webサーバで公開しているコンテンツが改ざんされていないか確認する(コンテンツが別のものに書き変わっていないか、マルウェアサイトに誘導する不審なコードが埋め込まれていないか、など)

休暇後:社員や職員向け

- 休暇中にセキュリティ更新プログラムが公開されたかどうか確認し、システム管理者の指示に従って適用する

- 出社後すぐにウイルス対策ソフトの定義ファイルを最新の状態に更新する

- 休暇中に持ち出したPCやUSB メモリなどは、事前にウイルスチェックしてから使用する

- 休暇中に受信したメールの中には標的型攻撃メールが含まれている可能性がある。安易に添付ファイルを開いたり、メールに記載されているリンク先にアクセスしたりしない

サイバー攻撃の有無を点検

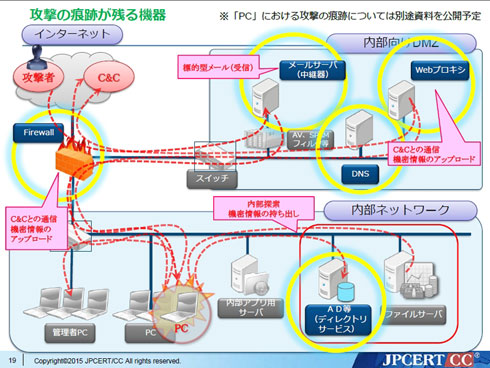

2015年は企業や組織に対する標的型サイバー攻撃によって情報漏えい事故が多発している。標的型サイバー攻撃は高度な手口が使われるため、平時でも企業や組織が自分たちで発見するのは非常に難しいと言われる。特に監視の目が行き届きにくくなる長期休暇では特に注意が必要だ。

ただ、企業や組織の機器のログなどから標的型サイバー攻撃の可能性が考えられる痕跡を発見できる場合もあり、JPCERT/CCではログから痕跡を見つけ出す方法などを紹介している。「休暇明けでのサーバのログの確認などに参考にしてほしい」としている。

関連記事

冬休みに気をつけたいセキュリティ対策(家庭編)

冬休みに気をつけたいセキュリティ対策(家庭編)

毎度おなじみですが、年末年始の長期休暇で注意すべきセキュリティ対策のポイントをお届けします。休暇中の自宅や実家における利用が対象です。 年末年始の長期休暇でもセキュリティ対策を忘れずに

年末年始の長期休暇でもセキュリティ対策を忘れずに

休暇中はセキュリティインシデントの発生に気がつきにくいため、JPCERT/CCでは万一の時の対応や連絡体制の整備と休暇前後の点検実施を呼び掛けている。 年末年始のセキュリティ注意喚起、IPAが詳しく解説

年末年始のセキュリティ注意喚起、IPAが詳しく解説

IT管理者や企業のユーザー、個人に向けた年末年始のセキュリティ注意喚起では具体的な脅威やその対策を紹介している。 年末年始で大至急チェックしたいセキュリティ対策

年末年始で大至急チェックしたいセキュリティ対策

情報セキュリティおよび事業継続の専門家として伝えたいシリーズの3回目。今回は年末年始にチェックしていただきたいセキュリティ対策を取り上げる。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

SpecialPR

アイティメディアからのお知らせ

人気記事ランキング

- AIで高度化するサイバー攻撃にどう立ち向かう? 各種レポートに見る脅威の現在地とセキュリティの基本

- MicrosoftとNVIDIAが次世代PCを発表 1ペタフロップス級の「Windows PC」ができること

- Microsoft 365 Copilotが新デザインを発表 ExcelでCopilot利用率が33%増加

- シャドーAIに「ログイン情報」を渡している割合は? Oktaの実態調査で判明

- 自律型AIエージェントを安全に運用するには? Anthropicがセキュリティフレームワークを公開

- 企業の77%がエージェントAIを本番環境に投入、「導入の可否」から「どう選ぶか」の時代へ

- OpenAI、Anthropicが新会社設立 国内SIerは「黒船襲来」に対抗できるか?

- 30分の登録作業を5分に短縮 総合病院が「院内データベース」をkintoneで作成

- 「AIはSaaSの敵ではない」 ServiceNow CEOが語る“SaaS終焉論”の誤解と共存

- SCS評価制度が問う“組織としての対応力”:経営層を巻き込んだレジリエンス強化の進め方

あなたにおすすめの記事PR