サイバー攻撃の速攻対策は「情報収集」 ……でもどうやって?:半径300メートルのIT(1/2 ページ)

攻撃者のスピードは上がる一方で、守る側は今、とても不利な状況にあります。今回は、今すぐ始められる対策について考えます。

セキュリティベンダーは、記者を対象に定期的な勉強会を行っています。ほとんどのセキュリティベンダーが四半期ごとに最新のサイバー攻撃分析リポートを提供しており、先日はトレンドマイクロでセミナーが開催されました。テーマは「2015年の標的型サイバー攻撃について」です。

今回のセミナーは「企業のITセキュリティ」が中心でしたが、攻撃の肌感覚については企業の情報システム部門はもちろん、個人も知っておくべきだと思いました。その感覚とは「攻撃のスピードが想像よりも素早い」ということです。

知っておきたい「攻撃のスピード感」

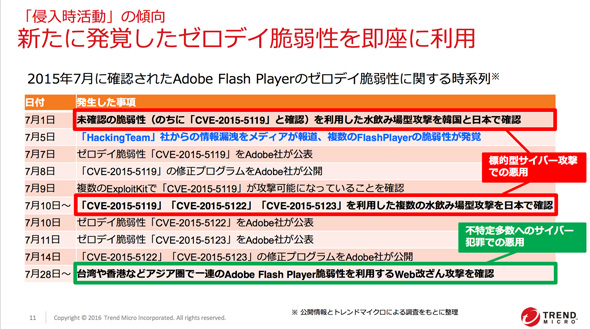

下の表は、トレンドマイクロが観測した攻撃のタイムラインです。2015年7月に確認されたAdobe Flash Playerの脆弱性を使った攻撃のもので、まず、2015年7月1日にトレンドマイクロが「未確認の脆弱性が使われた攻撃が発生した!」と確認します。

その後、“市民のPCやスマホをひっそりと監視するツール”を作るイタリアの企業「Hacking Team」から流出した情報のなかに、その未確認の脆弱性が含まれていたことが判明します。トレンドマイクロの発見から6日後、情報流出から2日後にアドビはFlashの脆弱性を公表、翌日には修正プログラムが公開されます。

この事件で注目すべきは“攻撃のスピード感”です。セキュリティベンダーは一般に広く知れ渡る前に脅威を確認できていたものの、未知の脆弱性が“既知になった”瞬間、わずか10日後にはその攻撃が活用フェーズに入ってしまったのです。1カ月後にはその攻撃も当たり前になり、アジア圏で攻撃が広まりました。

さて、こうなったとき、守る側はどうすればいいのでしょうか。これに対応するには、セキュリティベンダーや各関連団体が未知の脆弱性による攻撃を検知したときに「修正プログラムが出るから、適用する準備をしよう」と構え、1週間程度で出てくる修正プログラムをテストし、適用するスケジュールを作り、少なくとも2週間以内には適用を行う――という作業をしなければなりません。本当に頭が痛い問題です。

今すぐ、そのような「修正プログラムを可及的速やかに適用する」のが難しければ、やはり「攻撃の兆候をすぐにつかむ」ことが対策の“最初の一歩”になります。セキュリティ関連企業、関連団体からの情報は確実に、リアルタイムに目を通すようにしてください。

関連記事

- 「半径300メートルのIT」記事一覧

意外にあるぞ、無料で強力なセキュリティの教科書

意外にあるぞ、無料で強力なセキュリティの教科書

こんなに分かりやすくセキュリティについて解説していて、無料でいいの!? 今回は、そんな驚くべきセキュリティコンテンツを紹介します。 そんな目的でケータイ電話番号を渡したつもりはないのに……

そんな目的でケータイ電話番号を渡したつもりはないのに……

非公開に設定したはずのケータイ番号が、Facebookの検索で表示されてしまう可能性がある――。先週、そんなニュースが注目を集めました。今回は、このようなことが起こってしまう理由と自衛手段について考えます。 個人情報の保護なんて気にしないあなたへ

個人情報の保護なんて気にしないあなたへ

2016年1月1日からマイナンバー制度が始まりました。これから時代は個人情報の活用がより多方面へ広がっていくかもしれません。個人情報保護を考える2つの読みものをご紹介します。 セキュリティ識者が強く勧める「最優先の対策」とは何か

セキュリティ識者が強く勧める「最優先の対策」とは何か

国内では10月下旬からランサムウェアの猛威が急浮上しています。セキュリティ識者が挙げる、企業・組織がこの脅威に備えるために真っ先に優先すべき対策をご紹介します。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- Claude拡張機能にCVSS10.0の脆弱性 現在も未修正のため注意

- ホワイトハッカーが明かす「ランサムウェア対策が破られる理由」と本当に効く防御

- 7-Zipの偽Webサイトに注意 PCをプロキシノード化するマルウェア拡散

- 2026年はAGIが“一部実現” AIの革新を乗りこなすための6つの予測

- 一気読み推奨 セキュリティの専門家が推す信頼の公開資料2選

- 「SaaSの死」騒動の裏側 早めに知るべき“AIに淘汰されないSaaS”の見極め方

- 米2強が狙う“AI社員”の普及 Anthropicは「業務代行」、OpenAIは「運用プラットフォーム」

- Fortinet、管理サーバ製品の重大欠陥を公表 直ちにアップデートを

- NTTグループは「AIがSI事業にもたらす影響」をどう見ている? 決算会見から探る

- LINE誘導型「CEO詐欺」が国内で急増中 6000組織以上に攻撃