Symantec、ウイルス対策製品の深刻な脆弱性を修正

メールの受信やWebサイトの閲覧などを通じて不正なPEファイルを受け取れば、攻撃者にroot権限でカーネルレベルのコードを実行される恐れがある。

» 2016年05月18日 08時00分 公開

[鈴木聖子,ITmedia]

米Symantecのウイルス対策製品に極めて深刻な脆弱性が報告され、同社は5月16日(米国時間)に配信したウイルス対策エンジン(AVE)のアップデートでこの脆弱性に対処したことを明らかにした。リモートの攻撃者にシステムを制御される恐れがあることから、米US-CERTなどのセキュリティ機関もアップデートの適用を呼び掛けている。

Symantecによると、この脆弱性はNortonおよびSymantec Enterpriseなどの製品に使われているAVEで、PE(portable-executable)ヘッダファイルを解析する際のカーネルレベルの脆弱性に起因する。

メールの受信や文書またはアプリケーションのダウンロード、Webサイトの閲覧などを通じて細工を施したPEファイルを受け取れば、ユーザーが何もしなくてもファイルが解析されてシステム/root権限でカーネルレベルのコードを実行される恐れがある。Windowsで攻撃を受けた場合の典型的な症状としては、システムがクラッシュしてブルースクリーン画面が現れる。

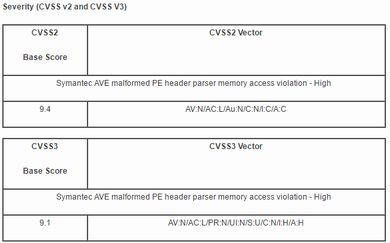

危険度は共通脆弱性評価システム(CVSS)で9.4(最大値は10.0)と評価されている。

SymantecはAVEの更新版となるバージョン20151.1.1.4をライブアップデート経由で5月16日に配信し、この脆弱性に対処した。現時点でユーザーに影響が出たという報告は入っていないとしている。

関連記事

Symantec、エンドポイントセキュリティ製品の脆弱性を修正

Symantec、エンドポイントセキュリティ製品の脆弱性を修正

「Symantec Endpoint Encryption」(SEE)クライアントの11.0までのバージョンに情報流出の脆弱性が存在する。 Symantec、企業向けウイルス対策製品にゼロデイの脆弱性警告

Symantec、企業向けウイルス対策製品にゼロデイの脆弱性警告

悪用された場合、攻撃者に管理者権限を取得されてコンピュータを制御される恐れがある。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

SpecialPR

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- Windowsのリモートデスクトップ接続が刷新 情報の自動共有は「原則禁止」に

あなたにおすすめの記事PR