TwitterやECサイトのパスワードは“5分もあれば”盗まれる?:半径300メートルのIT(2/2 ページ)

Webブラウザが保存している「パスワード」に注意を

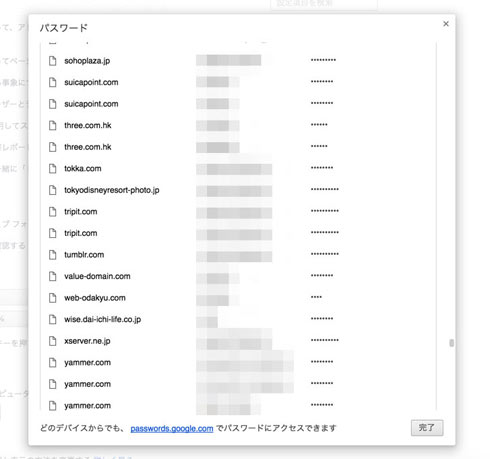

例えば、私が使っている「Google Chrome」を例に、パスワードの保存状況を見てみましょう。機能拡張など何もしていない、標準の状態でパスワードがきっちり「生で」保存されています。右上の「三」のメニューマークから、設定→一番下の「詳細設定を表示」→「パスワードを管理」とクリックしてみてください。

ここで、「*****」と表示されているパスワードのマスク部分をクリックすると、管理者のパスワードを求められます。それを正しく入力することで、パスワードがそのまま表示されることが分かるでしょう。

このように、Webブラウザはパスワード情報を保存しており、それが復号できる状態になっています。さらにパスワードが保存されているWebサイトにアクセスすると、これらの情報が入力された状態で表示されるので、ECサイトなどでは、そのまま簡単にログインできてしまいます。

遠隔操作しなくったって、PCは乗っ取れる?

今回の手法ですが、恐らくこの仕組みを悪用し、Webブラウザが保存しているパスワードを抜き出す「機能拡張」を使った可能性もあります。

前回の記事で触れた遠隔操作プログラムによる被害も、同様のツールを使っていた形跡があったようで、PCにログインできる状態であれば「Webブラウザの保存パスワードを狙う」というのは、非常に有効な方法であると分かります。

このような手法は、わざわざネット経由で遠隔操作しなくても使えてしまいます。方法は簡単。オフィスに置かれた「隣のPC」を狙えばいいのです。もし隣の人が良からぬことを考えていたら、あなたが離席した瞬間にさっと拡張機能を入れたり、もっと単純にAmazon.co.jpや楽天などを見て、さっとギフト券を購入してそのコードをスマホで撮影する……それくらいの操作は、5分もあればできてしまうでしょう。

しかし、それを防ぐのも簡単です。セキュリティの基本の1つ、「離席時にはきっちりとPCをロックする」だけ。Windows PCであれば、Windowsキー+Lキーを同時に押すだけ、設定次第ではノートPCを閉じるだけなのですが、さまざまな状況を聞く限り、同僚を信頼しきっているのか、意外と徹底されていないのが現状です。

PC内やブラウザ内にはさまざまな「重要な情報」が入っている――Twitterパスワード漏えいの話は、セキュリティの基本を意識し、見直してみるいいきっかけになると考えています。

著者紹介:宮田健(みやた・たけし)

元@ITの編集者としてセキュリティ分野を担当。現在はフリーライターとして、ITやエンターテインメント情報を追いかけている。自分の生活を変える新しいデジタルガジェットを求め、趣味と仕事を公私混同しつつ日々試行錯誤中。

筆者より:

2015年2月10日に本連載をまとめた書籍『デジタルの作法〜1億総スマホ時代のセキュリティ講座』が発売されました。

これまでの記事をスマートフォン、セキュリティ、ソーシャルメディア、クラウド&PCの4章に再構成し、新たに書き下ろしも追加しています。セキュリティに詳しくない“普通の方々”へ届くことを目的とした連載ですので、書籍の形になったのは個人的にも本当にありがたいことです。皆さんのご家族や知り合いのうち「ネットで記事を読まない方」に届けばうれしいです。

関連記事

- 「半径300メートルのIT」記事一覧

そのまとめ記事の神アプリ、セキュリティは大丈夫?

そのまとめ記事の神アプリ、セキュリティは大丈夫?

世の中には便利なアプリやツールがあふれており、検索すればそんなアプリがたくさんヒットし、すぐ使うことができます。でも、ちょっと待って。気をつけないと、そこには落とし穴も……。 意外にあるぞ、無料で強力なセキュリティの教科書

意外にあるぞ、無料で強力なセキュリティの教科書

こんなに分かりやすくセキュリティについて解説していて、無料でいいの!? 今回は、そんな驚くべきセキュリティコンテンツを紹介します。 個人情報の保護なんて気にしないあなたへ

個人情報の保護なんて気にしないあなたへ

2016年1月1日からマイナンバー制度が始まりました。これから時代は個人情報の活用がより多方面へ広がっていくかもしれません。個人情報保護を考える2つの読みものをご紹介します。 1日5分でできる、ランサムウェア対策

1日5分でできる、ランサムウェア対策

大事なデータを勝手に暗号化し、身代金を要求するランサムウェア。その被害は個人にも及んでいます。今回は、被害にあって絶望しないための対策法を紹介します。 “チャット”をのぞき見させないためには

“チャット”をのぞき見させないためには

年始から世間を賑わせた芸能ニュースではSNSの赤裸々なやり取りが注目されました。ここで注意したいのは「機種変更」ですが、それはなぜでしょうか。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- シャドーITのリスクは「こう変わった」 “悪意なき情報漏えい”にどう立ち向かう?

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- Google検索、25年ぶりの大刷新 「ググる」から「AIエージェントに任せる」へ

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- 「AIでAIと戦う」時代の幕開け Google CloudとWizが目指す自律防御の世界

- なぜ高度なAIを導入しても成果が出ない? 日本企業が陥る「デジタルフリクション」の罠

- 「AI活用をDXの二の舞にしない」 ガートナーが語る、企業が真のイノベーションを起こす方法

- Dellが「Deskside Agentic AI」発表 エージェント型AIをローカルで実現

- アクセンチュアらが「エージェント型工場」を開発 製造現場の計画外停止の削減図る