Web改ざん攻撃に変化、ランサムウェア配布などの温床に

Webサイト閲覧者をマルウェアに感染させる改ざん攻撃では、攻撃者が使うツールに変化がみられるという。セキュリティ機関ではWebサイト運営者に脆弱性対策などの取り組みを求めている。

日本サイバー犯罪対策センター(JC3)とセキュリティ各社は2月2日、Webサイト閲覧者をマルウェアに感染させるサイバー攻撃の国内での状況について発表した。攻撃者が使うツールや閲覧者が感染するマルウェアの種類などに大きな変化がみられるという。

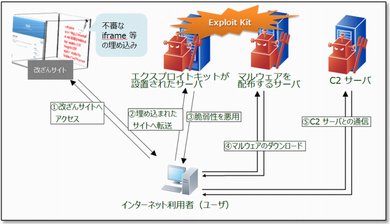

この種の攻撃で攻撃者は、攻撃を実行するために「エクスプロイトキット」(EK)と呼ばれるツールを使用する。攻撃者は脆弱性を抱えるWebサイトのシステムに不正侵入し、マルウェア配布サイトへのリンクを埋め込むといったコンテンツ改ざんなどの行為に及ぶ。攻撃されたWebサイトを閲覧すると、閲覧者のコンピュータがマルウェア配布サイトに接続(誘導)されてしまう。その際、コンピュータに脆弱性が存在するとマルウェアが送り込まれて感染する。ユーザーはその後。攻撃者によって不正にコンピュータが操作されてしまったり、金銭を搾取されたりするなどの被害に遭う恐れがある。

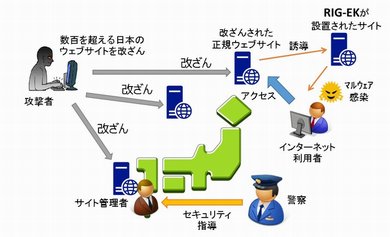

JC3によれば、国内では2016年後半から「RIG-EK」というツールによる攻撃が増加しており、全国の警察やセキュリティ企業らと連携して、改ざんサイトの無害化に取り組んでいるという。警察庁によると、改ざんされた298サイトの管理者などに対して38の都道府県警察から状況確認や修復依頼などを行っている。

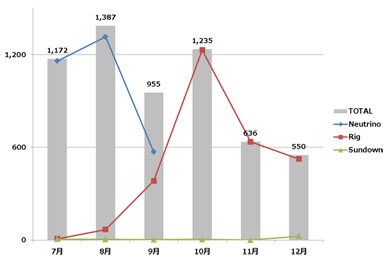

トレンドマイクロは同日発行のレポートで、2016年はスパムメールによるマルウェア感染攻撃が激化したことから、EKによるWebサイト改ざん攻撃が見過ごされつつあると警鐘を鳴らす。同社の観測では、2016年5月頃にEKツールの「Angler」、同年9月頃に「Neutrino」がそれぞれ活動を停止し、閲覧者が改ざんサイトからマルウェア配布サイトに誘導されてしまう状況は減少傾向にある。しかし同年9月頃から、それらに代わってRIG-EKが台頭。同年7月〜12月は、RIG-EKによって構築されたマルウェア配布サイトへのアクセスが国内だけでのべ6000件近くに達した。

また、ラックの観測では2016年9月下旬から2017年1月にかけてRIG-EKが継続的に検知されており、Webサーバに対する攻撃も度々急増している。同社は、特に国内のWebサイトのコンテンツ管理で多数利用されているというWordPressやJoomla!などのコンテンツ管理システム(CMS)ソフトや、CMSに追加するプラグインソフトの脆弱性が狙われると解説する。

EKツールによるマルウェア配布サイトから閲覧者のコンピュータに送り込まれるマルウェアの種類はさまざまだが、トレンドマイクロによると、2016年10月〜12月期はランサムウェアが全体の85%を占めた。また、ランサムウェアの種類別では「CERBER」と呼ばれるファミリー(特定のマルウェアおよびその亜種を含めた総称)が94%に上り、主にスパムメールを通じて拡散した「LOCKEY」は4%しかなくと、メールとWebで攻撃の傾向に違いがみられる。

ランサムウェアは、閲覧者のコンピュータに存在するOSやソフトの脆弱性に悪用に成功すると感染し、感染後にコンピュータ内のデータを不正に暗号化して使用不能にする。そして、ユーザーに身代金を要求する。CERBERの場合は、日本語を含む12カ国語でユーザーにデータを復号するためのツールを購入するよう求め、ビットコインなどの仮想通貨で支払うための方法を表示するという。

こうしたEKツールによる攻撃への対策は、Webサイト運営者とインターネット利用者の双方に求められることから、JC3およびセキュリティ各社では下記の事項をアドバイスしている。

Webサイト運営者が講じるべき対策

- WebサーバのOSや利用している各種ソフトウェア(CMSなど)を最新にする。プラグインは脆弱性対策が講じられている信頼できる管理者が提供するものを利用する

- 不必要なデータ領域を公開していないか確認し、公開する範囲を必要最低限にして、適切なアクセス権を設定する

- 管理者権限などのパスワードは初期設定や推測しやすいものにしない

- ファイアウォール(WAFなど)や侵入検知装置(IDS/IPSなど)の導入によって適切なセキュリティ対策を講じる。共用サーバなどを利用している場合は、サーバ管理者にも適切なセキュリティ対策を講じるよう要請する

- サイバー攻撃の監視や脆弱性診断などのセキュリティサービスを活用する

- 万一の被害の後に備えて取得するログの内

容や保管期間などを見直しておく

インターネット利用者が講じるべき対策

- ウイルス対策などのセキュリティソフトを導入し、不正プログラムを検出するための定義ファイルなどを最新の状態にする

- WindowsなどのOSは自動更新新機能などを使って、常に最新の状態を保つ

- WebブラウザやAdobe Flash Player、Javaなどの各種プログラムは最新版もしくは脆弱性を解消したアップデートを適用し、最新の状態を保つ

- Webサイト閲覧時に意図せずファイルのダウンロードが始まった場合は、ダウンロードをキャンセルする。ダウンロードが完了してしまっても、ファイルを開いたり、実行したりしないこと

- マルウェア配布サイトへの誘導を自動的にブロックする機能を持つ製品を活用する

関連記事

WordPressやJoomlaサイトの改ざん相次ぐ、ランサムウェアへ誘導

WordPressやJoomlaサイトの改ざん相次ぐ、ランサムウェアへ誘導

改ざんされたWordPressサイトやJoomlaサイトをユーザーが閲覧すると、悪質なWebサイトへリダイレクトされ、ランサムウェアの「TeslaCrypt」に感染する恐れがある。 IPA、Webサイトの脆弱性点検を呼び掛け 中国サイトに約400件の情報登録

IPA、Webサイトの脆弱性点検を呼び掛け 中国サイトに約400件の情報登録

SQLインジェクションの脆弱性が存在する約400サイトの情報が中国のポータルサイトに登録されていたといい、悪用の恐れもあることから緊急点検や改修の実施を呼び掛けている。 セキュリティ啓発の日本版サイトに改ざん被害、運営機関が中間報告

セキュリティ啓発の日本版サイトに改ざん被害、運営機関が中間報告

米APWGとフィッシング対策協議会が共同運営する「STOP. THINK. CONNECT.」の日本語サイトが改ざんされた問題で、協議会が中間報告を行った。 新手のランサムウェア出現、ファイル拡張子を「.locky」に変える

新手のランサムウェア出現、ファイル拡張子を「.locky」に変える

セキュリティ企業のESETによると、ファイルの拡張子を「.locky」に変えて身代金を要求する新手のランサムウェアの感染報告が急増している。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 500万件のWebサーバでGit情報が露出 25万件超で認証情報も漏えい

- 一気読み推奨 セキュリティの専門家が推す信頼の公開資料2選

- 中国電力、RAGの限界に直面し“電力業務特化型LLM”の構築を開始 国産LLMを基盤に

- 「SaaSの死」騒動の裏側 早めに知るべき“AIに淘汰されないSaaS”の見極め方

- 2025年、話題となったセキュリティ事故12社の事例に見る「致命的なミス」とは?

- NTTグループは「AIがSI事業にもたらす影響」をどう見ている? 決算会見から探る

- LINE誘導型「CEO詐欺」が国内で急増中 6000組織以上に攻撃

- 「年齢で落とされる」は6割超 シニアエンジニアが直面する採用の壁と本音

- なぜ日本のITエンジニアは優遇されない? 「世界給与ランキング」から見えた課題

- 年収1000万を超えるITエンジニアのキャリアは? 経験年数と転職回数の「相関関係」が明らかに