第25回 セキュリティ対策の必要性を経営層に分かってもらうには?:変わるWindows、変わる情シス(2/2 ページ)

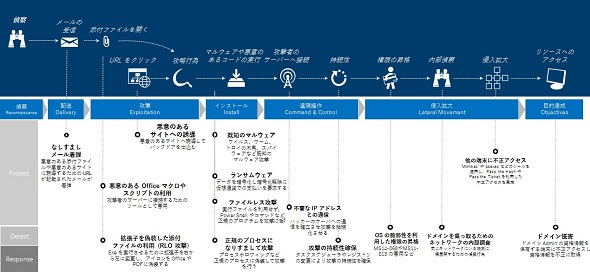

攻撃者視点で脅威の全体像を捉える「サイバーキルチェーン」

以下に挙げるのは、サイバーキルチェーンの一例ですが、攻撃者はまず内部の状態を偵察し、だまされやすいメールを考えてから配信を行います。その後、URLがクリックされるなどして、実行ファイルが起動されると、サーバに接続して遠隔操作を行うという流れです。

現在利用しているセキュリティ製品をこのフレームワークに照らし合わせることで「どの領域が甘いのか」「どこに投資を行うか」の判断をする助けになります。製品の過剰投資なども減らせるでしょう。また、攻撃されているいずれかの段階で脅威を断ち切るという多層防御の考え方を理解、設計するのにも役立ちます。

できるだけ、上位階層の対策で防御できることが望ましいものの、上位階層で防げないケースを想定し、下位の階層でも対策を施しておくことが大切です。1つの製品で検知に失敗しても、他の製品で検知するといった考え方が重要なのです。

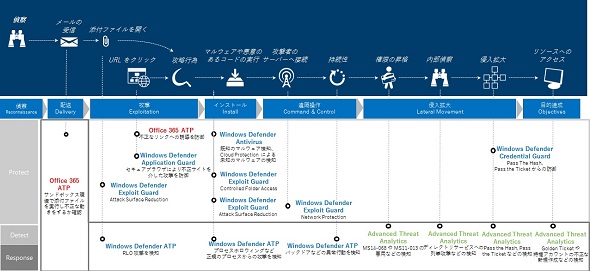

もちろん、日本マイクロソフトでも、このサイバーキルチェーンに対応して製品を展開しています。最後に、脅威の可視化というポイントに絞った形で「Windows Defender ATP」「Office 365 ATP」の機能を少しご紹介しようと思います。

Windows 10のエンドポイント機能を「Windows Defender ATP」で可視化

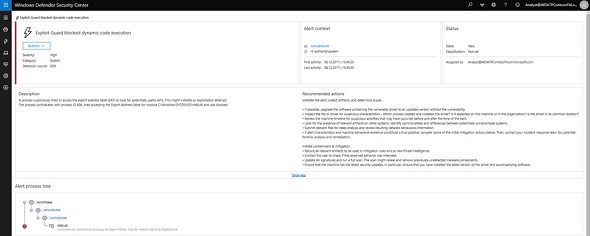

Windows Defender ATPでは、Windows 10の最新アップデート「Fall Creators Update」で新しく搭載された、侵入防止機能「Windows Defender Exploit Guard」で検知したログ情報を見ることができるほか、「Windows Defender ウイルス対策」でフルスキャンの命令なども行えます。

エンドポイントの機能を可視化できるツールを導入することで、上位階層で防御する製品の効果を証明できます。攻撃がどの程度行われているか、どの程度すり抜けられてしまうかといったデータを可視化し、経営層に訴えることで、予算の確保や部署の評価につながる可能性は十分にあります。

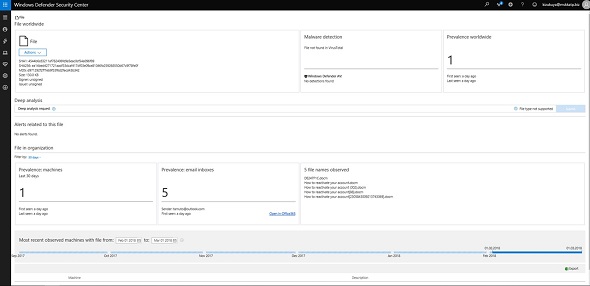

Office 365 ATPとWindows Defender ATPのダッシュボード連携

Office 365 ATPを導入している場合は、Windows Defender ATPと連携して、標的型攻撃のファイルが誰に届けられたのか、そしてそのユーザーが開封したのかといった情報をダッシュボードから確認できるようになります。物理的にメールを削除することもできるので、運用負荷は大きく減るでしょう。

セキュリティにおける可視化のスピードアップや多層防御には、製品の連携が非常に重要なポイントになります。マイクロソフト製品はあくまでその一例ですが、こういった観点で自社のセキュリティ体制を見直してみてはいかがでしょうか。

関連記事

「アンチウイルスソフトは死んだ」発言の真意は

「アンチウイルスソフトは死んだ」発言の真意は

「Firefox」の開発者が発した、「Windows 10ではPC向けのアンチウイルスソフトを買ってインストールするのは不要で、マイクロソフトが提供する無料のアンチウイルスサービスだけでいい」という言葉、果たして真実なのでしょうか。 Windows 10 Creators Updateで追加されるセキュリティ機能たち

Windows 10 Creators Updateで追加されるセキュリティ機能たち

2017年に入ってもWindows 10の進化は止まることを知らない。次期アップデートのWindows 10 Creators Updateでは3Dなどグラフィック関連が注目を集めるが、今回は企業ユーザー向けの機能に注目してみたい。 第13回 Windows 10なら「マルウェアに感染しても大丈夫」ってホント?

第13回 Windows 10なら「マルウェアに感染しても大丈夫」ってホント?

マイクロソフトの新OS「Windows 10」。もう使ったという人も、まだ試していないという人もいると思うが、あらためてそのポイントを“マイクロソフトの人”に解説してもらおう。今回はAnniversary Updateで追加された、企業向けセキュリティ機能「Windows Defender ATP」について。 第4回 「Windows 10」は情報漏えいをどう防ぐ?

第4回 「Windows 10」は情報漏えいをどう防ぐ?

マイクロソフトの新OS「Windows 10」。もう使ったという人も、まだ試していないという人もいると思うが、あらためてそのポイントを“マイクロソフトの人”に解説してもらおう。第4回はデータ流出やマルウェア感染といった「情報漏えい」を防ぐ新機能について。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- シャドーITのリスクは「こう変わった」 “悪意なき情報漏えい”にどう立ち向かう?

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- Google検索、25年ぶりの大刷新 「ググる」から「AIエージェントに任せる」へ

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- なぜ高度なAIを導入しても成果が出ない? 日本企業が陥る「デジタルフリクション」の罠

- 「AIでAIと戦う」時代の幕開け Google CloudとWizが目指す自律防御の世界

- 「AI活用をDXの二の舞にしない」 ガートナーが語る、企業が真のイノベーションを起こす方法

- Dellが「Deskside Agentic AI」発表 エージェント型AIをローカルで実現

- 2026年の世界AI支出は47%増の2.6兆ドルへ――インフラ主導から「企業の本格導入」への転換を予測 Gartner調査