7pay事件が“セキュリティよりユーザーの利便性を優先したい”企業に突き付けた教訓:半径300メートルのIT(1/3 ページ)

バーコード決済サービス「7pay」への不正アクセス事件が話題になっています。皆さんは、運営会社セブン・ペイの記者会見に何を感じたでしょうか?私はこの問題を、「セブン・ペイに限ったものではない」と思っています。

この記事は会員限定です。会員登録すると全てご覧いただけます。

大手コンビニエンスストア「セブン‐イレブン」で使えるバーコード決済サービス「7pay」への不正アクセス事件が大きく報道されています。運営会社のセブン・ペイが2019年7月4日に行った記者会見によれば、被害規模は「約900人、約5500万円」とのこと。

一部アカウントへの不正アクセス発生による チャージ機能の一時停止について | 7pay - セブン‐イレブンで使えるスマホ決済

本稿執筆時点では、不正アクセスの実態やサイバー犯罪者の正体、実際の被害規模ははっきりしていません。調査結果も明らかになっておらず、これについて触れるのは時期尚早かもしれません。しかし、今の時点でも本件から学ぶべきポイントは多くあります。

経営陣が学ぶべきこと

まず、本件において、7payのサービス運営会社であるセブン・ペイが「攻撃を受けた側」であることは間違いありません。しかし、セキュリティリスクを放置したままサービスをローンチしたのはセブン・ペイで、それによって金銭的な損害を受けたのは7payユーザーでした。

同サービスの「二段階認証」や「パスワードリセット」に関する仕様のリスクは、事前に十分予測できたはずです。「できるはずの対策を怠った」という意味では、サービス運営側にも問題があるといえるでしょう。

では、「できるはずの対策」については、どう考えるべきでしょうか。本当に難しいところですが、仮に、セキュリティ対策の最低ラインを「ここまでやれば、『企業が想定できる限りのサイバー攻撃への対策は、全てやり切った』といえるレベル」としてみます。この場合、おそらく日本においては、経済産業省の公開する「サイバーセキュリティ経営ガイドライン」に対応できているか否かが、一つの基準になるでしょう。

サイバーセキュリティ経営ガイドライン(METI/経済産業省)

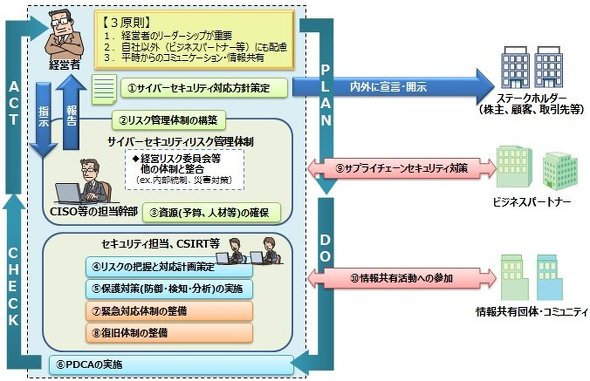

経済産業省はサイバーセキュリティ経営ガイドラインで”経営者”に対し、認識するべき「3原則」として以下を挙げています。

- 経営者は、サイバーセキュリティリスクを認識し、リーダーシップによって対策を進めることが必要

- 自社は勿論のこと、ビジネスパートナーや委託先も含めたサプライチェーンに対するセキュリティ対策が必要

- 平時及び緊急時のいずれにおいても、サイバーセキュリティリスクや対策に係る情報開示など、関係者との適切なコミュニケーションが必要

経営者はこの3原則を認識した上で、サイバーセキュリティ対策を実施する上での責任者となるCISO(情報セキュリティ管理最高責任者)などに施策を指示せよ、というのが、同ガイドラインの概略です。

サイバーセキュリティ経営ガイドラインで重要なのは、経営者がCISOに指示するべき事項として「インシデント発生時の緊急対応体制の整備」が挙げられている点です。同ガイドラインでは、緊急時の速やかな情報収集と対応を可能にする体制を“平時”に整備しておくよう求めています。キーワードとしてインシデント対応の専門チーム「CSIRT(Computer Security Incident Response Team)」が重視されているのは、このためでしょう。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- AIで高度化するサイバー攻撃にどう立ち向かう? 各種レポートに見る脅威の現在地とセキュリティの基本

- MicrosoftとNVIDIAが次世代PCを発表 1ペタフロップス級の「Windows PC」ができること

- Microsoft 365 Copilotが新デザインを発表 ExcelでCopilot利用率が33%増加

- シャドーAIに「ログイン情報」を渡している割合は? Oktaの実態調査で判明

- 企業の77%がエージェントAIを本番環境に投入、「導入の可否」から「どう選ぶか」の時代へ

- 自律型AIエージェントを安全に運用するには? Anthropicがセキュリティフレームワークを公開

- OpenAI、Anthropicが新会社設立 国内SIerは「黒船襲来」に対抗できるか?

- 30分の登録作業を5分に短縮 総合病院が「院内データベース」をkintoneで作成

- SCS評価制度が問う“組織としての対応力”:経営層を巻き込んだレジリエンス強化の進め方

- 「AIはSaaSの敵ではない」 ServiceNow CEOが語る“SaaS終焉論”の誤解と共存