SAP製品に危険度「10.0」の重大な脆弱性、攻撃者に特権アカウントを作成される恐れ

脆弱性を悪用すれば、攻撃者が認証なしで特権を持った新規のSAPアカウントを作成できる。全てのアクセスや認証コントロールをかわして、SAPシステムを完全に制御することが可能とされ、危険度は極めて高い。

» 2020年07月15日 10時01分 公開

[鈴木聖子,ITmedia]

この記事は会員限定です。会員登録すると全てご覧いただけます。

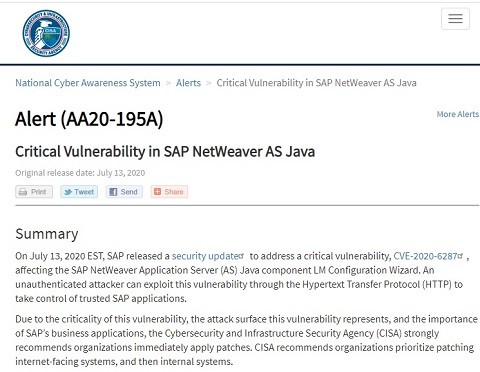

SAPは2020年7月13日、「SAP NetWeaver Application Server (AS) 」のJavaコンポーネントに存在する深刻な脆弱(ぜいじゃく)性を修正するセキュリティアップデートを公開した。危険度は極めて高く、攻撃者がインターネット経由で悪用して、SAPアプリケーションを完全に制御できてしまう可能性も指摘されている。

脆弱性はSAP NetWeaver ASのJavaコンポーネント「LM Configuration Wizard」に存在する。危険度は共通脆弱性評価システム(CVSS)のベーススコアで最大値の10.0。

米国土安全保障省のサイバーセキュリティ機関CISAは直ちにパッチを適用するよう強く勧告し、まずインターネットに接続しているシステムのパッチ適用を優先する必要があるとした。

影響範囲は世界中に及ぶ、すぐパッチ適用できない場合は?

Copyright © ITmedia, Inc. All Rights Reserved.

SpecialPR

アイティメディアからのお知らせ

人気記事ランキング

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- Googleが警告する「BlackFile」によるMFA突破と組織的恐荒 従業員を「偽サイト」へ誘導する音声詐欺の全貌

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- Anthropic、中小企業用AI業務支援「Claude for Small Business」発表 15種のAIエージェントが作業を肩代わり

- SAPが「自律型エンタープライズ戦略」を始動 AIエージェントが業務を自動実行する時代へ

- Microsoft、Exchange Serverの重要脆弱性を公表 CISAが悪用を確認

- 中小企業の約65%が「情シス不在」 デジタル化でも残る課題との関連は?

- アクセンチュアがAnthropicとの協業を国内本格化 Claudeを活用した4つの支援領域とは

- AIエージェントなどを活用している企業の8割が「人減らし」 費用対効果に明暗の理由は?

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

あなたにおすすめの記事PR