Log4jのゼロデイ脆弱性から学ぶ “ヤバい”ニュースを見落とさない組織になるコツ:半径300メートルのIT

Javaのロギングライブラリ「Apache Log4j」で外部環境から任意のコード実行が可能になる脆弱性(CVE-2021-44228)が大きな注目を集めています。こうした深刻な脆弱性が発見されたとき、迅速に対応できる組織になるにはどうすればいいのでしょうか。

» 2021年12月14日 07時00分 公開

[宮田健,ITmedia]

この記事は会員限定です。会員登録すると全てご覧いただけます。

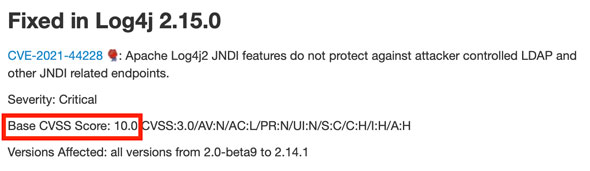

2021年12月9日(米国時間)、非常に影響の大きなゼロデイ脆弱(ぜいじゃく)性が発覚しました。Javaのロギングライブラリ「Apache Log4j」(Log4j)で任意のコード実行が可能になる脆弱性で、CVE-2021-44228として採番されています。

同脆弱性は一部では「Log4Shell」という名称が付けられており、脆弱性を評価するCVSSのスコアは「10.0」と、その危険性の高さが分かります。関連リンクについては記事下に掲載していますので必ずチェックしてください。

Log4Shellの概要を知る 今できる対策は?

まずはLog4Shellの概要を簡単に説明します。Log4jは各種ログを収集、解析するライブラリで、可読性の観点からログの文字列を置き換える機能を備えています。今回発覚した脆弱性は同機能に関連しており、「Apache Log4j 2.15.0」より前の2系のバージョンに存在します。悪意ある第三者が細工した文字列をログに残すことで、Log4jがそれをコードとして認識し、任意のコードが実行されるコードインジェクション系の攻撃が成立します。

関連リンク

- Apache Log4j Security Vulnerabilities

- NVD - CVE-2021-44228

- Apache Log4jの任意のコード実行の脆弱性(CVE-2021-44228)に関する注意喚起

- 「Apache Log4j」ライブラリに深刻なゼロデイ脆弱性が発覚(トレンドマイクロ)

- Log4jの脆弱性対策としてAWS WAFのマネージドルールに「Log4JRCE」が追加されました(DevelopersIO)

- Apache Log4j ライブラリのリモートコード実行の脆弱性(CVE-2021-44228)について(Scutum)

- Trust Status(Salesforce)

- マイクラもハッキング 〜「Apache Log4j」ライブラリに致命的なリモートコード実行のゼロデイ脆弱性【12月10日18:45追記】(やじうまの杜 - 窓の杜)

- 「やばすぎる」 Javaライブラリ「Log4j」にゼロデイ脆弱性、任意のリモートコードを実行可能 iCloudやSteam、Minecraftなど広範囲のJava製品に影響か(ITmedia NEWS)

- Important Message: Security vulnerability in Java Edition(Minecraft)

- Log4Jの脆弱性について - F-Secure

- JVNVU#96768815: Apache Log4jにおける任意のコードが実行可能な脆弱性 (JVN)

- CVE-2021-44228 Apache Log4j 2 に対するマイクロソフトの対応 – Microsoft Security Response Center

Copyright © ITmedia, Inc. All Rights Reserved.

SpecialPR

アイティメディアからのお知らせ

人気記事ランキング

- シャドーITのリスクは「こう変わった」 “悪意なき情報漏えい”にどう立ち向かう?

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- Google検索、25年ぶりの大刷新 「ググる」から「AIエージェントに任せる」へ

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- なぜ高度なAIを導入しても成果が出ない? 日本企業が陥る「デジタルフリクション」の罠

- 「AIでAIと戦う」時代の幕開け Google CloudとWizが目指す自律防御の世界

- 「AI活用をDXの二の舞にしない」 ガートナーが語る、企業が真のイノベーションを起こす方法

- Dellが「Deskside Agentic AI」発表 エージェント型AIをローカルで実現

- 2026年の世界AI支出は47%増の2.6兆ドルへ――インフラ主導から「企業の本格導入」への転換を予測 Gartner調査

あなたにおすすめの記事PR