Google Pixelにロックスクリーンを簡単に回避できるバグ、研究者が発見

研究者がGoogle Pixelに簡単にロックスクリーンを回避できるバグが存在していることを発見した。Google Pixelは通常、指紋やPINコードなどでロックされているが、こうした機能を回避して簡単にロックを解除できることが明らかになった。

この記事は会員限定です。会員登録すると全てご覧いただけます。

セキュリティ研究者が「Google Pixel」にロックスクリーンを簡単に回避できるバグが存在していることを発見した。研究者は詳細をWebサイトで公開している(注)。攻撃者は物理的にアクセスできるGoogle Pixelについて、指紋やPINコードといったロック機能を回避して簡単にユーザーのスマホに完全にアクセスできることが明らかになった。

このセキュリティ脆弱性は「CVE-2022-20465」として特定されており、Google Pixel以外の他の「Android」ベンダーにも影響を与える可能性があると指摘している。

問題発生の条件とGoogle Pixelのロックスクリーンを回避する方法

スマートフォンやタブレットデバイスなどで使われるSIMカードにはPINコードを設定することができ、セキュリティ強化のために設定が推奨されることがある。このPINコードの入力が要求されたときに、規定回数以上に入力を間違えるとSIMカードがロックされる仕組みになっている。

SIMカードがロックされた場合は、PINロック解除コード(PUK: Personal Unlocking Key)と呼ばれるコードを入力する必要がある。PINロック解除コードの入手方法はSIMカードを提供する事業者ごとに異なる。オンラインで確認できる場合もあれば、電話でキャリアに確認を取ったり、IDカードを持ってショップに行って確認したりするものもある。

研究者は、PINコードの入力に失敗した後にPINロック解除コードを入力したGoogle Pixelが、認証を行わずにシステムを起動することに気付いたとしている。つまり、物理的にGoogle Pixelにアクセス可能な攻撃者は、PINロックされたSIMカードを使ってわざとPINコードの入力を間違えてからPINロック解除コード(PUK: Personal Unlocking Key)を入力することで、Google Pixelの認証機能を回避して完全なアクセスを実現できる。

報告されたセキュリティ脆弱性に関する詳細は次のページからも確認できる。

研究者はGoogleに問題を報告し、紆余曲折をへた後に7万ドルの報奨金を得ている。

変更内容は広範囲に及ぶが、このセキュリティ脆弱性は2022年11月5日のセキュリティ更新プログラムで修正されている。該当するデバイスを使用している場合にはアップデートを適用することが望まれる。

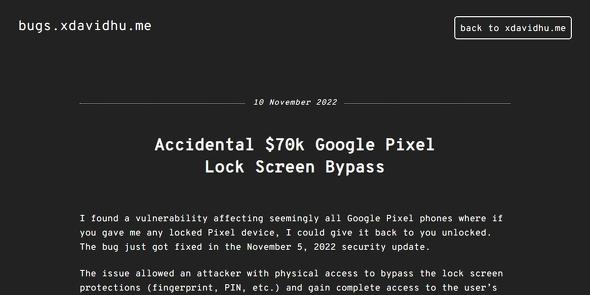

(注)Accidental $70k Google Pixel Lock Screen Bypass (bugs.xdavidhu.me)

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- システムが守っても「あなた」が壊す? パスワード管理の盲点を突く手口

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- 富士通がフィジカルAIを束ねる「OS」を開発中 カーネギーメロン大学との研究成果を組み込む

- ASP.NET Coreに特権昇格の脆弱性、認証クッキー偽造の恐れ Microsoftが修正パッチ公開

- 「AI社員」も登場 ServiceNow新戦略から探る、「自動化された企業」から逆算するAI活用