NISC結城氏が警鐘 重要インフラのサービス停止要因から学ぶランサムウェア対策:「Security Week 2022 冬」開催レポート(1/2 ページ)

重要インフラを標的にしたサイバー攻撃が激化する今、重要インフラ事業者とサイバー関連事業者はそれぞれどのような対策を進めればいいのだろうか。NISCが定める「重要インフラのサイバーセキュリティに係る行動計画」から有効策を探る。

この記事は会員限定です。会員登録すると全てご覧いただけます。

一度機能が停止すると各方面に多大な影響を及ぼす「重要インフラ事業者」を狙ったサイバー攻撃が激化している。2021年には徳島県のつるぎ町立半田病院で、2022年10月には大阪急性期・総合医療センターでランサムウェア被害が報告され、どちらも大規模なシステム障害が発生して話題になった。

こうしたサイバー空間の急激な変化とランサムウェア被害の発生を踏まえて、政府は2022年6月に「重要インフラのサイバーセキュリティにかかる行動計画」(以下、重要インフラ行動計画)を改定しているが、この中で、これまで以上の重要インフラ事業者との連携を求めている。

アイティメディア主催のオンラインイベント「ITmedia Security Week 2022 冬」に内閣サイバーセキュリティセンター(NISC)の結城則尚氏(指導専門官)が登壇し、重要インフラ行動計画の詳細と今取り組むべきランサムウェア対策を語った。

重要インフラのサービス停止 “3つの特徴”とは

改めて重要インフラ事業者とはどのような組織体なのだろうか。結城氏は「他に代替することが著しく困難なサービスを提供し、その機能が停止、低下、利用不可能な状態に陥った場合、日本の国民生活または社会経済活動に多大なる影響を及ぼす恐れが生じる事業者です」と、その定義を説明した。

NISCでは「情報通信」「金融」「航空」「空港」「鉄道」「電力」「ガス」「政府・行政サービス(地方公共団体を含む)」「医療」「水道」「物流」「化学」「クレジット」「石油」などの14分野を重要インフラとして定めている。

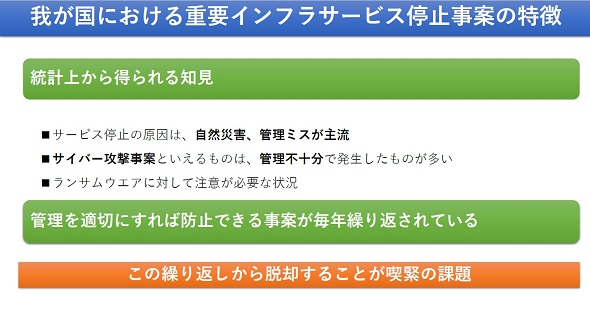

結城氏は2018年度から内閣参事官として内閣サイバーセキュリティセンター 重要インフラ担当の任に就き、事故統計の作成に携わっていた。同氏は、報告事案の分析結果として、重要インフラ停止の特徴について、以下の3つを挙げた。

- サービス停止に至る原因は自然災害や管理ミスの方が主流であること

- サイバー攻撃事案の多くが管理不十分に起因しており、侵入されるべくしてされたというケースが多いこと

- ランサムウェア被害は数は多くはないが、いざ起きると広範囲に影響を及ぼすため注意が必要な状況であること

「この3つはいずれにしても適切に管理をすれば防止できるもので、NISCは四半期ごとに公表しています。しかし、毎年同じようなことが繰り返し起きています。ぜひ自分ごととして捉え、このサイクルから脱却することが喫緊の課題であるとの認識から策定しているのが『重要インフラ行動計画』です」(結城氏)

結城氏は管理ミスの事例として、日本の大手金融機関で2002〜2021年にかけて顧客に大きな影響を及ぼしたシステム障害に対して調査を行った第三者委員会が「障害に共通する原因として危機対応能力やITシステム統制などの弱さがあった」と指摘したことを紹介した。

サイバー攻撃の事例としては、2021年に起きた重要インフラ事業者が利用する業務委託先へのランサムウェア攻撃を挙げた。この一件では、委託した複数の自治体で被害が生じたとともに、この委託先は約7億5000万円の特別損失を計上し、サイバー攻撃被害が金額に換算された。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- はてな、マネフォ、そしてLinuxの脆弱性「Copy Fail」を読み解く “見えている落とし穴”を避けるには

- Salesforce、Slack無償提供開始 CRMとAIを統合した「会話型UI」へ

- あなたのパスワードは何分耐えられる? 解析速度上昇で「8文字パスワード」はほぼ無力に

- ASP.NET Coreに特権昇格の脆弱性、認証クッキー偽造の恐れ Microsoftが修正パッチ公開

- アクセンチュアがAnthropicとの協業を国内本格化 Claudeを活用した4つの支援領域とは

- ChatGPTがシェア4割を切る 急伸するClaude、安定のGemini――生成AI三極化の兆し

- NTTグループはAIで「GAFAM級」の存在感を発揮できるか?

- 約50年変わらなかったマウスを「再定義」――Google DeepMind、文脈を理解するAIポインター構想を発表

- AI製のゼロデイ攻撃が出現 Googleが報告した高度化する脆弱性探索と自律型攻撃の脅威

- 「BeReal」が突きつける経営課題 技術で防げない情報漏えいにどう向き合うか

NISCの結城則尚氏

NISCの結城則尚氏