3つの事業継続リスクで待ったなし、サイバーレジリエンスが今必要なワケ:「防御力」に「復元力」を〜なぜなにサイバーレジリエンス

事業継続リスクに対するITの責任が大きくなっている今、注目を集めているのがサイバーレジリエンスです。ではこれは一体どのような考え方なのでしょうか。まずは企業を取り巻く事業継続リスクを解説します。

この記事は会員限定です。会員登録すると全てご覧いただけます。

企業のデジタル化が進みITの役割は大きくなる一方で、自然災害やサイバー攻撃などさまざまな脅威および脆弱(ぜいじゃく)性による事業継続上のリスクに対するITの責任も大きくなっています。

これまでサイバーセキュリティの世界では、被害を防ぐという「防御」の側面が注目されがちでした。しかしこれには際限のない投資が必要となり「セキュリティ疲れ」とも呼ばれる反動も起きています。そこで昨今注目されているのが「防御」だけでなく、被災することを前提にそこからいかに「回復」「復元」するかという「サイバーレジリエンス」という考え方です。

本連載はサイバーレジリエンスについて、企業の重要な資産である「データ」の観点から解説していきます。連載第1回は企業を取り巻く事業継続リスクについて、ITの観点から俯瞰(ふかん)してみましょう。

この連載について

際限のない投資が必要となり、セキュリティ疲れとも呼ばれる状況を起こしているサイバーセキュリティ。そこで被災を防ぐ「防御力」に加えて、被災から立ち直る「復元力」に焦点を当てる「サイバーレジリエンス」という考え方が注目されています。本連載では特に、企業の重要な資産の一つであるデータの観点から、サイバーレジリエンスの基本的な考え方を解説します。

組織を取り巻くさまざまな事業継続リスク ITの責任は増加の一途

調査会社や業界団体などが発行している事業継続計画(BCP)に対する企業の意識調査報告などを読み解くと、企業では特に以下の3つのリスクがITにも関係する事業継続リスクとして想定されています(※注1)。

※注1: この他にも、ハードウェア故障やソフトウェアバグ、運用ミスなどによるITシステム障害などが挙げられます。

- 自然災害リスク

- 個人情報の持ち出し、漏えいや法令違反リスク

- サイバー攻撃リスク

それぞれのリスクを掘り下げてみてみましょう。

1.自然災害リスク

多くの国内企業が事業継続リスクとして真っ先に挙げているのが、自然災害リスクです。自然災害は企業の事業基盤に限らず、従業員や職員の生活基盤にも広く影響するため、経営層も実感を持ってその脅威を認識していることでしょう。特に中小企業ほど、自然災害リスクを最大の事業継続リスクとして想定する傾向にあるようです。

自然災害といっても、地震による地震災害や津波災害、土砂災害から、台風、豪雨による風水害や土砂災害、そして感染症までさまざまです。2009年の新型インフルエンザと2020年からのコロナ禍を経て、感染症も現実的な脅威として認知されてきましたが、ITへの影響という観点では、直接的、破壊的な影響を及ぼす地震や台風、豪雨などがより大きな脅威として想定されています。

文部科学省の調査によると、M8〜9クラスの南海トラフ地震が今後10年以内に発生する確率は30%だそうです。また気象庁の調査では、100ミリ/時を超える猛烈な雨の発生回数は1980年比で約2倍になるなど、地震や台風、豪雨による事業継続リスクは徐々に大きくなってきています。

地震や台風、豪雨によるITへの影響は、直接的な影響だけにとどまらず、以下のような間接的な影響も考えられます。

- ITシステムの切り替えやデータリカバリー、稼働確認といった難度の高い非定常作業の実行(誤操作による新たな障害も発生しやすい)

- 従業員や職員が被災してIT要員が足りない中での、定常/非定常作業の実施

- 非常事態下での業務の暫定措置や段階的復旧に対応した、ITの例外対応や部分改修の発生(※注2)

※注2: 自治体では自然災害による非常事態下で避難所運営や罹災(りさい)証明書発行などの業務対応が必要になり、想定外のことに機動的に対応しながら業務を段階的に復旧していくため、ITの例外対応や部分改修が必要となることもあります。自治体での教訓は広く公開されており、企業でも対策検討の参考になるでしょう。(例:平成28年熊本地震ICT部門における応急・復旧・復興活動、熊本市《2016》)。

地震や台風、豪雨による災害それ自体を完全に防ぐことは現実的には不可能であるため、被災した場合にいかに柔軟に素早く立ち直れるか、というアプローチが大切になるでしょう。

2.個人情報持ち出し、漏えいや法令違反リスク

個人情報の持ち出し、漏えいや電子文書の保存期間などにかかる法令違反(データプライバシーやデータコンプライアンス)も、今日では事業継続リスクとして認知されつつあります。

この領域において世界で最も厳格な規則と言われるのが、欧州連合(EU)で2018年に施行された「GDPR」(EU一般データ保護規則)です。この規制では以下のようなことを定めています。

- 氏名や位置情報、電子メールアドレスなどの個人データに対して、何らかの事情で漏えいや滅失、毀損(きそん)などのデータ侵害が発生した場合、72時間以内に監督機関に報告すること

- 個人データの削除を要求された場合(削除権)、1カ月以内に対応すること

GDPRで特筆的なのは、EU居住者の個人データ(氏名や位置情報、電子メールアドレスなど)を収集および処理する組織は全てこの規則の対象となる点です。つまりEUの域外に活動拠点を置いている日本企業もその対象となります。

GDPRに違反した場合は巨額の制裁金を課される可能性があり、制裁金の支払累計額は2021年から急激に増えています。日本企業の海外子会社が制裁金を課された事例も出てきました。

国内においては2020年に個人情報保護法が、2022年に電子帳票保存法が改正されています。

- 個人情報保護法: 事業者の報告や通知の義務化、措置命令違反や個人情報の不正流用に対する罰則強化(改正前は30万円以下、改正後は1億円以下)など

- 電子帳票保存法: スキャナー保存の手続き簡略化(税務署長の事前承認が不要に)、電子取引に関する電磁的記録の義務化(7〜10年保存)など

このようにデータの利活用が進む一方で、データプライバシーやデータコンプライアンスにかかる規則もより厳格になってきており、企業の事業継続に与える影響も大きくなってきているのが実情です。

3.サイバー攻撃リスク

サイバー攻撃リスクも事業継続リスクとして広く認知されつつあります。特に昨今ではランサムウェア攻撃による国内の被害がニュースでも大きく取り上げられるようになり、現実的なリスクとして経営層にも認知されるようになりました。サプライチェーンを狙った連鎖的な攻撃から企業を守るため、大号令の下、サプライヤーを含めて対策を進める動きもあります。

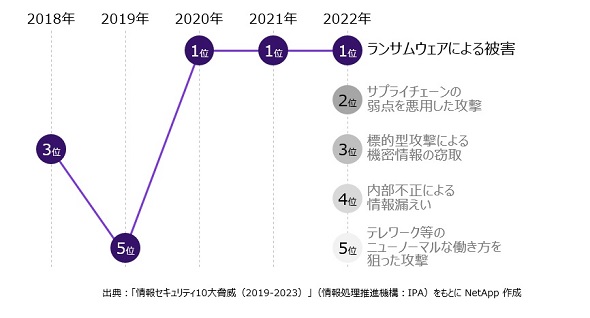

ランサムウェアとは、データ暗号化による業務妨害やデータ漏えいなどにより企業を脅して身代金を要求するためのソフトウェアのことです。昨今では、単独犯によるバラマキ型の攻撃から、特定の企業を狙い撃ちで時間をかけて攻撃するようになり、その手法も組織化、高度化されています。情報処理推進機構(IPA)が毎年公開している「情報セキュリティ10大脅威」においても、ランサムウェアによる被害が2022年から組織部門で連続して1位になっています。

国内でもランサムウェアによる被害の報告件数が年々増加していることは、警察庁が公開しているデータからも読み取れます。報告されているだけでも、2022年は2021年の約1.6倍もの被害が報告されています。またランサムウェアによる被害を受けた企業の約半数はその調査や復旧に1000万円以上、1週間以上を要し、それでも8割以上は「被害直近の水準までデータを復旧できなかった」と回答しています。

筆者がランサムウェア攻撃の被害にあった企業の関係者にヒアリングした中でも、次のような話を耳にします。

- ランサムウェアによるデータ暗号化に気付いたときには、既に多くのデータが暗号化されてからしばらくたった後であり、暗号化される前のデータのバックアップは残っていなかった

- 倉庫からバックアップデータのテープを取り寄せたが、必要なデータを取り出すのが大変で復旧に大きな手間がかかり、一部は諦めた

- バックアップデータの世代間ギャップが大きく、作業の7割は被害直前の状態に戻すための帳票からのデータ再入力作業だった

さらに最近ではバックアップソフトウェアのバックアップカタログ(何を、どこにバックアップしているのかを記録したDB)を狙い撃ちで破壊するような攻撃もあり、単にバックアップをしておくだけでは安心できない状況になっています。

昨今では「サイバー保険」として、サイバー攻撃や情報漏えいなどのさまざまな事故に対して、損害賠償や事故対応などに備える保険商品も登場しています。しかしこうした保険も「契約者が平時から一定の対策をとっていることを前提とする」など引受条件が厳格化し、また「保険金をランサムウェア攻撃による身代金に充てることはできない」など支払条件も厳格化する傾向にあります。

サイバー攻撃に保険によるリスク転移だけで対応するのは難しく、一方で完全無欠な防御(リスク回避)を目指すには際限のない投資が必要となり現実的ではありません。かといって放置するわけにもいかないので、悩ましい問題でしょう。

際限のないサイバーセキュリティ投資

このようなさまざまな事業継続リスクに対して、ITの「機密性」(Confidentiality)「完全性」(Integrity)「可用性」(Availability)を維持し続けるサイバーセキュリティのアプローチは比較的、「防御力」に焦点が当てられてきました。

しかし「防御者のジレンマ」という言葉のように、攻撃者(地震や台風、豪雨など含む)は常に防御側の一歩先を行きます。さらに、攻撃者は一度でも攻撃が成功すれば「成功」ですが、防御者は常に防ぎ続けなければならず、そのために際限のない投資を続けなければなりません。この投資は事業利益を直接作り出すものではないため何かコトが起きない限りは後回しにされがちで、「セキュリティ疲れ」というような状況も起きています。

「防御力」に加えて「復元力」を

そこで数年前より欧米を中心に注目されるようになり、昨今国内でも認知されつつあるが、サイバーレジリエンスという「復元力」に焦点を当てた考え方です。被災しないようにでき得る限りの防御はしながらも、「被災してしまうことを前提として、そこからいかに立ち直るか」というアプローチです。

次回はこのサイバーレジリエンスについて、その背景や基本的な考え方について解説します。

関連記事

5つの事例で学ぶクラウドセキュリティ なぜインシデントは減らないのか?

5つの事例で学ぶクラウドセキュリティ なぜインシデントは減らないのか?

クラウドサービスの利用が進む今、企業のサイバーレジリエンス能力を高めるためにはこの部分のセキュリティをおろそかにはできない。事例を通して、注意すべきポイントを解説する。 95%の従業員は、サイバー攻撃からの復旧方法を“理解していない”

95%の従業員は、サイバー攻撃からの復旧方法を“理解していない”

企業は従業員のサイバーレジリエンス能力を高めるためにプログラムを提供しているが、その多くが適切な成果を挙げていないようだ。 “お金をかけずに”サイバーレジリエンスを高める方法

“お金をかけずに”サイバーレジリエンスを高める方法

サイバー攻撃の激化に向けてサイバーレジリエンス能力を高めることが企業には求められています。ただ、これに向けてすべてを購入する予算やリソースが不足している企業もあることでしょう。そこで本稿では“お金をかけなくてもできる対策”を紹介します。 「日本企業はデータ保護意識が低すぎる」 サイバーレジリエンス向上のために見直すべき4つのこと

「日本企業はデータ保護意識が低すぎる」 サイバーレジリエンス向上のために見直すべき4つのこと

ランサムウェアが活発化する昨今、被害後の回復や復旧を迅速に実現するサイバーレジリエンスに注目が集まっています。しかし、実現にはハードルもあるようです。本稿では、グローバル調査から日本企業が抱えている問題点を洗い出します。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「会話がスマホに盗聴されている」の真相 スマホセキュリティで守るべきルールとは?

- セキュリティ対策はもう「コスト」ではない 経営層の意識を変えた背景とは

- 知らない番号からの着信、出る前に見抜く 話題の警察庁推奨アプリを試してみた

- マクロを使わずにExcelを自動化 ゼロから分かる「パワーピボット」超入門

- コンサルの品質、なぜ「バラつく」のか? ガートナーが背景を解説

- Googleセキュリティ責任者が語る「サイバー脅威の未来」 完全自律型AIエージェントによる攻撃が現実味

- ChatGPT、Gemini、Claude “最強AI”はどれ? NVIDIA投資で比較【動画あり】

- Gartnerが分類した「2026〜2027年の脅威マップ」 CISOが取るべき防御策は?

- 大阪ガスが日本IBM、オージス総研とパートナーシップ締結 AIを軸としたシステム変革とは

- メルカリ「CTOがCHROを兼務」が示すもの AI時代の組織設計と“形だけの模倣”に潜むリスク