「日本企業よ、危機感を持て」 ランサムウェアで最悪の事態に陥らないためにできること:ITmedia Security Week 2023冬 イベントレポート(2/2 ページ)

狙われているのはPCだけではない 意外な攻撃経路とは?

先ほどの調査ではインシデントを公表しない企業が約半数を占めていたが、事案を握りつぶしたり、隠し通したりするのではなく、専門家や相談できる専門機関を迅速に頼るのが重要だ。最近のサイバー攻撃は発見しにくくなっており、侵入から時間がたつほど被害が深刻化する。

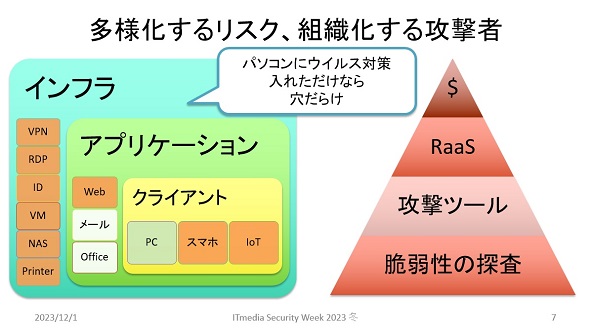

攻撃対象領域が拡大した結果、従来のウイルス対策ソフトだけでは攻撃を防ぐのは困難になっている。特にサイバー攻撃者は脆弱な機器を標的にしている。門林氏は例としてプリンタなどを挙げる。プリンタやNAS、IoT機器は「Linux」で動いているものが多くしばしば標的になるという。狙われているのはPCだけではないことを念頭に対策が必要だ。

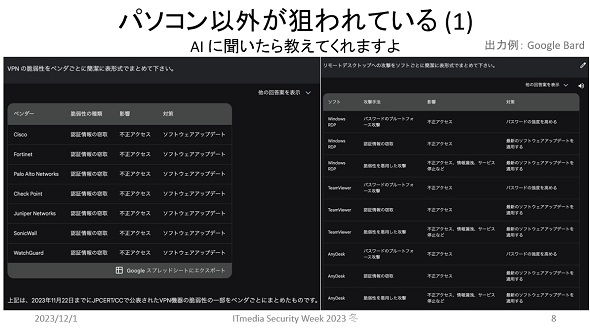

プリンタやVPNなどの機器に脆弱性がないかどうかを調べて、必要に応じてアップデートするために、まずはそれらの機器がどこにあるのか、ファームウェアのバージョンや最後にアップデートしたタイミングなどを把握する必要がある。

最近は「Google Bard」といった生成AI(人工知能)ツールに質問すればベンダーが公表している脆弱性情報を収集できる。情報収集が難しい場合はこういった手段を利用するのもいいだろう。

レジリエンスの発想でランサムウェアに対抗せよ

IT資産をしっかり棚卸しし、脆弱性を管理することは重要だ。ただ、リスクはゼロにはできないため、万が一ランサムウェア被害に遭ったとしても会社が倒産しないように回復する能力、つまりサイバーレジリエンスを日頃から整えておくことも怠ってはいけない。

門林氏は「サイバーレジリエンスとは地震や火事などへの対策である防災・減災と同じ発想だ。これらの災害が発生する前提で防災担当者は訓練を実施しているが、サイバーリスク対策にもその考え方を取り入れる。皆さんの会社では、ランサムウェア被害を想定して防災訓練をしているだろうか」と指摘する。

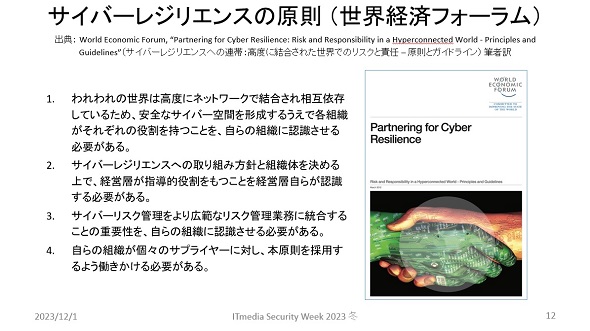

サイバーレジリエンスは最近出てきたバズワードのように思われがちだが、世界経済フォーラムが2012年にまとめた「サイバーレジリエンスへの連帯」では4カ条が定められている。門林氏はこれを訳し、以下のように提示した。

- われわれの世界は高度にネットワークで結合され相互依存しているため、安全なサイバー空間を形成する上で各組織がそれぞれの役割を持つことを、自らの組織に認識させる必要がある

- サイバーレジリエンスへの取り組み方針と組織体を決める上で、経営層が指導的役割を持つことを経営層自らが認識する必要がある

- サイバーリスク管理をより広範なリスク管理業務に統合することの重要性を、自らの組織に認識させる必要がある

- 自らの組織が個々のサプライヤーに対し、本原則を採用するよう働きかける必要がある

これらに加えて大事なのは基本の基本ではあるが「脅威を想定すること」だ。門林氏は「安全は無料で得られるものではない。経営にとっては嫌な話かもしれないが、デジタルトランスフォーメーション(DX)というキラキラした話の背景には、セキュリティが必要不可欠だ。リスクを直視してそれを低減しなければ、DXはただのおとぎ話でしかなくなる」と指摘する。

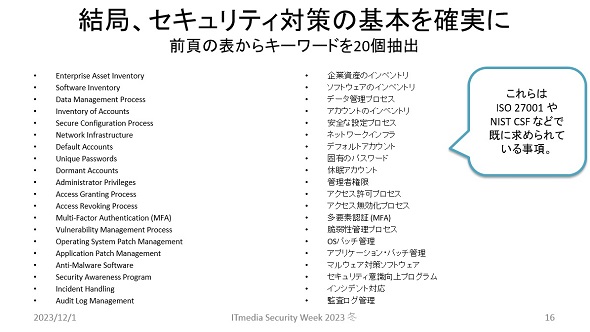

海外ではランサムウェア対策ガイドラインが多数公開されており、フレームワークとして整理されている。「これら全てを実施するのは困難だし、新たな対策を実施するのにはリソースやコストもかかる」と考える人もいるだろう。

しかし先ほどの生成AIを使用してガイドラインで頻出するキーワードを20個取り出すと、意外にも基礎の基礎といえるような、分かりやすいキーワードが並んでいることが分かる。

門林氏は「これらはISO27001やNIST(米国立標準技術研究所)の『サイバーセキュリティフレームワーク』で既に求められている事項で、当たり前の話だ。結局、難しく捉えすぎず、セキュリティ対策の基本を確実に実施することが重要になる」と述べた。

門林氏は最後に「ランサムウェア被害は末期症状であるため、それが判明してからでは遅い。ボヤが起きるのは仕方がないとして、それをボヤで止められるのがサイバーレジリエンスだ。会社全体が焼け落ちることが最悪な事態として、そうならないために何ができるか、真剣に検討してほしい」とまとめた。

関連記事

オンプレ境界にある製品は、もはや“有害” 時代に合った対策できていますか?

オンプレ境界にある製品は、もはや“有害” 時代に合った対策できていますか?

NCSCが公開したブログが非常に示唆に富んでいます。ネットワーク製品を痛烈に批判するその内容と、われわれが目指すべきセキュリティの形、そのためにベンダーに要求すべきことを解説します。 サイバー犯罪業界の最新トレンド 狙われているのはあの“OS”と“ツール”

サイバー犯罪業界の最新トレンド 狙われているのはあの“OS”と“ツール”

Group-IBはサイバー脅威に関連した情報をまとめた「Hi-Tech Crime Trends 2023/2024」を発表した。レポートから、アンダーグラウンドマーケットにおける最新のトレンドが明らかになった。 Security Copilotで業務はどう変わる? Microsoftが考えるAI時代のセキュリティ

Security Copilotで業務はどう変わる? Microsoftが考えるAI時代のセキュリティ

Microsoftは生成AIソリューションSecurity Copilotをセキュリティ業務にどう活用するか、そのユースケースを発表した。この中では同社が実践している、安全なAI利用に向けたフレームワークの整備などについても語られた。 “EDR運用失敗”にどう対処する? ウィズセキュアが2024年事業戦略を発表

“EDR運用失敗”にどう対処する? ウィズセキュアが2024年事業戦略を発表

ウィズセキュアは2024年の事業説明会を開催した。EDRを導入してもうまく運用できない企業がいる中、同社はこれをどう解消するのか。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- シャドーITのリスクは「こう変わった」 “悪意なき情報漏えい”にどう立ち向かう?

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- Google検索、25年ぶりの大刷新 「ググる」から「AIエージェントに任せる」へ

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- なぜ高度なAIを導入しても成果が出ない? 日本企業が陥る「デジタルフリクション」の罠

- 「AIでAIと戦う」時代の幕開け Google CloudとWizが目指す自律防御の世界

- 「AI活用をDXの二の舞にしない」 ガートナーが語る、企業が真のイノベーションを起こす方法

- Dellが「Deskside Agentic AI」発表 エージェント型AIをローカルで実現

- 2026年の世界AI支出は47%増の2.6兆ドルへ――インフラ主導から「企業の本格導入」への転換を予測 Gartner調査