新社長就任の翌日にランサム被害 事例で学ぶインシデント対応の成功パターン:ITmedia Security Week 2023冬 イベントレポート(2/2 ページ)

ステークホルダーを取りまとめるためには何をすればいい?

青山氏によると、ノルスク・ハイドロの危機広報部隊は、あらゆる場面を想定したシナリオ訓練の実施と他部門の巻き込みがインシデント対応において非常に有効だったという。

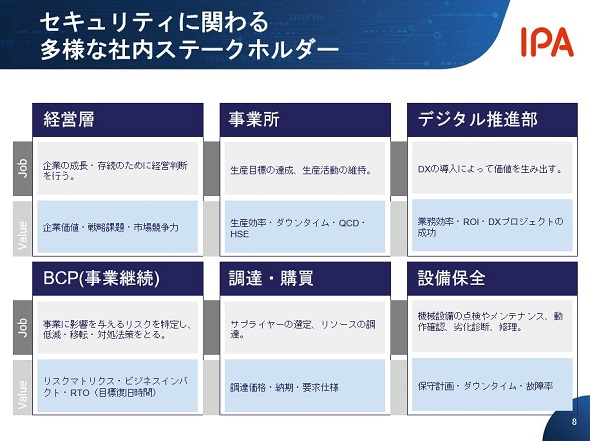

だが、社内にはさまざまなステークホルダーが存在する。広報部門や法務部門、事業部門、そして現場、経営層はそれぞれにミッションを持ち、そして、そのほとんどの部門がセキュリティを完璧にすることがミッションではない。そのためお互いの“価値観”を理解しなければコミュニケーションを取るのは困難だ。それをせずにセキュリティ部門が「サイバー攻撃の可能性がある」と言ったところで、現場では何をすればいいのか分からない。

サイバー攻撃は時間との戦いであり、連絡が遅れることは攻撃の特定が遅れることにつながる。だが早期に発見しても、各部門でコミュニケーションが取れなければ適切な対応にはつながらない。青山氏は「ツールの導入以外にも、各ステークホルダーがどのような“言語”を話すのか。どういった“価値観”を基に行動しているのかを理解できる人材を育てることが重要だ」と述べる。

その“共通言語”の理解を深めるために青山氏が推奨するのが机上演習だ。机上演習とは特定のインシデントが起きた事態を想定し、緊急時の役割などを考え、どのように対応できるかを議論するものだ。ステークホルダー同士で役割を確認しながら議論することで、落としどころを探ったり、現状の復旧プロセスにあるギャップを見つけたりなど緊急時の準備ができる。

机上演習においては演習シナリオが非常に重要になる。演習シナリオには2種類あり、「脅威情報に基づくシナリオ」と「事業被害に基づくシナリオ」がある。

脅威情報に基づくシナリオは、いわゆるランサムウェア対策演習などがこれに当たる。机上演習を初めて実施する場合、流行の攻撃にどこまで対応できるかを把握するためにも、一度利用された攻撃手法を基に自社の対応能力を測るといいだろう。

事業被害に基づくシナリオとは、経営目標や事業戦略でハイライトされている重要プロセスに対する攻撃シナリオで、ある程度机上演習を繰り返した組織にお薦めだ。自社が持つユニークな部分を攻撃されたときの対応が予測できる。このシナリオ作成については、IPAが制御システム向けの事例集を公開しているので、これらも参考になる。

ランサムウェア対応に関する演習シナリオの具体例を紹介しよう。

ランサムウェアの演習は「政府機関からの注意喚起」「データの暗号化・システム停止」「身代金要求」「データの窃盗」「外部メディアからの問い合わせ」という5つのシーンに分けて行われる。これらの状況ごとに実例に即した時間間隔を付与し、限られた時間内にどのような対応ができるかを話し合う。

「誰が意志決定し、どう対応するかを机上演習で議論できる。特にランサムウェアでは、停止している状態が対外的にも分かりやすく、外部メディアもその状況が見える。そのような中でも、誰が、どういう情報を基に発信するかを確認するのが机上演習だ」(青山氏)

机上演習でよくある誤解

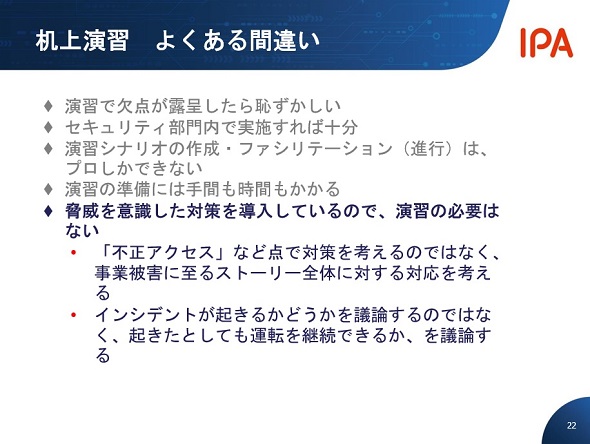

青山氏によると、机上演習では「演習で欠点が露呈したら恥ずかしい」という誤解を持たれやすい。しかし、演習とはそもそも、正にその間違いや欠点を見つけるのが目的であるため、それを恥じる必要は全くない。

「“机上演習で間違いたくない”という意識がもしあるなら、それは組織文化にセキュリティがうまく根付いていない可能性がある。こうした組織は失敗を責めるのではなく、課題としてアクションにつなげる文化を作る必要がある。むしろ演習で欠点が見つからない場合、シナリオが甘かったと考えた方がいい」(青山氏)

文化を作るにはまず信頼できる仲間やチームで机上演習をスモールスタートで進めるといいだろう。取り組みが成功すれば、これを徐々に拡大していく。

この他、演習シナリオの作成やファシリテーションはプロが実施しなければならないというのもよくある誤解だ。これについてもまずは直近の事例に関する記事やレポートを持ち寄り、それを基にしたブレインストーミングやインシデント対応マニュアルの読み合わせだけでも十分だという。

青山氏は最後に「脅威を意識した対策を既に導入していても、不正アクセスなど“点”での対策ではなく、事業被害に至るストーリー全体への対応を考える必要がある。インシデントが起きるかどうかの議論ではなく、起きたとしても事業を継続できるかどうかを議論すべきだ」と述べて、机上演習の重要性を強調した。

IPAでは青山氏が所属する「産業サイバーセキュリティセンター」(ICSCoE)でのさまざまなプログラムを通じて責任者向けや実務者向けのプログラムを提供し、人材育成を続けている。そのようなプログラムを活用しながら、まずは社内で机上演習を実施し、組織全体でレジリエンスを高める仕組みを検討することから始めてみてはいかがだろうか。

関連記事

オンプレ境界にある製品は、もはや“有害” 時代に合った対策できていますか?

オンプレ境界にある製品は、もはや“有害” 時代に合った対策できていますか?

NCSCが公開したブログが非常に示唆に富んでいます。ネットワーク製品を痛烈に批判するその内容と、われわれが目指すべきセキュリティの形、そのためにベンダーに要求すべきことを解説します。 サイバー犯罪業界の最新トレンド 狙われているのはあの“OS”と“ツール”

サイバー犯罪業界の最新トレンド 狙われているのはあの“OS”と“ツール”

Group-IBはサイバー脅威に関連した情報をまとめた「Hi-Tech Crime Trends 2023/2024」を発表した。レポートから、アンダーグラウンドマーケットにおける最新のトレンドが明らかになった。 Security Copilotで業務はどう変わる? Microsoftが考えるAI時代のセキュリティ

Security Copilotで業務はどう変わる? Microsoftが考えるAI時代のセキュリティ

Microsoftは生成AIソリューションSecurity Copilotをセキュリティ業務にどう活用するか、そのユースケースを発表した。この中では同社が実践している、安全なAI利用に向けたフレームワークの整備などについても語られた。 “EDR運用失敗”にどう対処する? ウィズセキュアが2024年事業戦略を発表

“EDR運用失敗”にどう対処する? ウィズセキュアが2024年事業戦略を発表

ウィズセキュアは2024年の事業説明会を開催した。EDRを導入してもうまく運用できない企業がいる中、同社はこれをどう解消するのか。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 私鉄の「クレカ乗車」が本格始動 今見直したいスマートフォンセキュリティの考え方

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- OpenAI、Anthropicが新会社設立 国内SIerは「黒船襲来」に対抗できるか?

- 富士通がOpenAI、Anthropicと相次ぎ提携 AIベンダーと組む狙いは?

- Googleの「AppSheet」を悪用した新手のフィッシング攻撃に注意 初回メールに不正リンクがない事例も

- Claude Mythosのすごさと怖さ【動画あり】

- SCS評価制度が問う“組織としての対応力”:経営層を巻き込んだレジリエンス強化の進め方

- AIコーディングエージェント市場が「新段階」突入 IDEが必要不可欠でなくなる“3つの理由”

- 羽生善治九段に学ぶAI時代の意思決定 最適解による「思考停止」を突破するヒント

- JR「鉄道座席予約システム」に見る“温故創新” 「乗客一人一人がビットに見えた」エピソードから学ぶこと