「犯罪者による“収穫”は始まっている」 量子コンピューティング時代に備えて「今」すべき対策: IBMメディアツアーレポート【後編】

量子コンピュータの実用化が近づく中、既存の暗号技術が解読されるリスクに備えた対策が急務となっている。IBMは「今収穫し、後で復号する」という脅威にどう対応しようしているのか。

この記事は会員限定です。会員登録すると全てご覧いただけます。

日本アイ・ビー・エムが開催したメディアツアーでIBM PoughkeepsieとThomas J. Watson Research Center(IBM Research-Yorktown Heights)を訪れた。前編では、AI時代におけるメインフレームの位置付けに触れた。後編となる本稿では、量子コンピュータ時代に備えたセキュリティ対策の在り方について、IBMの見解を紹介する。

量子コンピュータと言うと「将来の技術」というイメージが強いが、IBMは「量子コンピュータによる暗号解読の脅威は既に始まっている」と警鐘を鳴らす。国家や犯罪集団が将来暗号解読する目的でデータを収集していると考えられる中、今すべき対策とは。

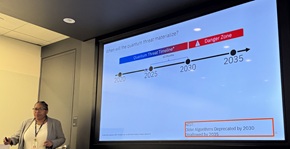

“危険地帯”は2030〜2035年 今取るべき対策とは?

量子コンピュータは、従来のコンピュータよりも特定の数学的計算を指数関数的に高速に実行できる可能性を秘めた技術として研究、開発が進められてきた。

量子コンピュータは化学物質、特に分子構造のシミュレーションやパターン認識と最適化において従来のコンピュータよりも優位性があるとされ、材料科学・化学や、医療・生命科学、金融、ロジスティクス、エネルギーなどの領域での活用が期待されている。

現在でも上記の領域で一部実用化されているものの、幅広い実用化のためには精度の低さをはじめとする課題を解決する必要があり、IBMは2029年までに大規模なフォールトトレラント(誤り耐性)な量子コンピュータ「Starling」を構築するとしている。

IBMのスコット・クラウダー(Scott Crowder)氏(Vice President IBM Quantum Adoption)は、「今後2〜3年で商業的なユースケースが現れ、フォールトトレラントなシステムが登場する2029年以降に、より広範な商業利用が進展する」と見通しを語る。

技術の常として、量子コンピュータもわれわれの生活やビジネスに役立つ活用方法だけでなく、サイバー犯罪者によって悪用される可能性が指摘されている。

では、現在使われている暗号技術が解読される時期はいつなのか。

IBMのアン・デイムス(Anne Dames)氏(Distinguished Engineer, Cryptographic Technology Development)は「“危険地帯”は2030〜2035年」と語りつつ、「暗号を解読できる量子コンピュータが出現する時期がいつなのかは本質的な問題ではない。重要なのは、『今収穫し、後で復号する(harvest now, decrypt later)』――つまり、将来復号する目的で既にデータが盗まれていることだ」と警鐘を鳴らす。

つまり、企業が警戒すべき「収穫」は、既に進行しているということだ。攻撃者は暗号化されたデータを大量に収集し、量子コンピュータの実用化を待っている。標的となるデータとは具体的に何か。

デイムス氏は、将来復号した際に役立つような、銀行の口座番号や社会保障番号といった、長期間、あるいは一生涯変わらないデータが標的になっていると語る。「これらは10年後、20年後でも価値を持つ。特に競合他社や国家レベルのアクターにとっては『宝の山』となる可能性がある」(デイムス氏)

IBMが実装する「耐量子システム」

暗号が解読されるリスクを低減するために取るべき対策とは何か。

米国国立標準技術研究所(NIST)は、「2030年までに従来のアルゴリズムの使用を非推奨とし、2035年までには禁止する」としている。しかし、安全な暗号に完全に移行するためには多くの企業で5〜15年かかると見られている。

前編でもIBMがメインフレーム「IBM z16」「IBM z17」を「耐量子システム」(Quantum-Safe System)として設計していることに触れた。IBM z16とIBM z17、「LinuxONE」が実装している耐量子システムの主なポイントは以下の通りだ。

IBM z16における耐量子システム

- ハードウェア・セキュリティ・モジュール「Crypto Express 8Sカード」: NISTが標準化した量子安全暗号アルゴリズム、特にML-KEM (FIPS 203) とML-DSA (FIPS 204) に対応したハードウェア対応のAPIを提供

- プロセッサー「Telum I」: 量子耐性を含む高度な暗号化機能をサポート

- 複数層におけるファームウェア保護: システムのセキュアブートやメモリ暗号化が量子安全に対応

IBM z17における量子安全なシステム

IBM z17は、IBM z16で実装された量子安全基盤の機能を主に次の点でさらに強化した。

- Crypto Express 8Sカードの搭載

- プロセッサ「Telum II」: Telum Iの演算能力を4倍に強化し、AIスループットを7.5倍に向上させた。量子耐性や高度な暗号化機能をサポート

- ファームウェアにおける多層保護の強化: 量子攻撃から保護するための二重署名スキームを組み込んだ。悪意のあるソフトウェアがシステムにロードされるのを防ぐ

- 暗号関連コンポーネントの強化: HSM (Hardware Security Module) 内部の変更やTKE (Trusted Key Entry) システムの強化、Pervasive Encryption (全方位暗号化) の強化

- 暗号インベントリと検出ツールの提供: どの暗号がどこで使用されているかを特定し、技術的負債や脆弱(ぜいじゃく)性を発見するツールを導入

- 統一された鍵管理(UKO)のサポート: 新しい量子安全鍵を作成し、多様なクラウド環境とオンプレミスに展開するUnified Key Orchestrator (UKO:統一された鍵管理) ソリューションを提供

- アプリケーション開発機能: Crypto Express 8Sを介して、量子安全な鍵管理API(生成、エクスポートなど)とアルゴリズムAPI(デジタル署名生成、鍵カプセル化、暗号化、暗号文変換)を提供。z/VMのゲストOS(Linux, z/OS, VSE)も、仮想化されたCrypto Express機能上の量子安全APIをサポート

なぜ、量子コンピュータ時代に従来型コンピュータも必要なのか?

ここまで量子コンピュータ時代に備えたセキュリティ施策を見てきた。量子コンピュータは従来型コンピュータに比べて処理能力が高いものの、量子コンピュータ時代になっても従来型コンピュータが全て代替されるわけではないという。

クラウダー氏はその理由について、量子コンピュータと従来型コンピュータのそれぞれに得意、不得意があることを挙げる。

同氏によると、量子コンピュータは「変数が少なく、相互作用が複雑で計算が指数関数的に膨れ上がる数学問題」「古典的な方法ではランダムに見えるデータセット内のパターンを見つけたり、異常検知、まれな事象の発見、多変数最適化問題の処理」に優れる一方で、「問題が複数の小さな部分(モジュール)に分解できる場合に独立させた部分を効率的に処理してから結合する逐次的な計算」は従来型コンピュータの方が得意だという。

「量子コンピュータのユースケースは時間とともに増加するが、従来型コンピュータを完全に置き換えることはないだろう。将来的には、両者が連携してより複雑な課題を解決すると考えている」(クラウダー氏)

関連記事

IBMはなぜメインフレームを主力に据え続けるのか? CEOが熱弁

IBMはなぜメインフレームを主力に据え続けるのか? CEOが熱弁

多くのメーカーがメインフレーム事業から撤退する中で、なぜIBMはメインフレーム事業を主力として位置付けるのか。 「システムが古いなら、人を増やせばいい」? 企業の3分の2がレガシーシステムを抱える背景に迫る

「システムが古いなら、人を増やせばいい」? 企業の3分の2がレガシーシステムを抱える背景に迫る

ある調査によると、3分の2の企業がレガシーな基幹システムを抱えている。「単なる重荷ではなく、グローバル企業の未来を脅かす時限爆弾」とも言われる技術的負債を抱え込む企業がなぜこんなに多いのか。その背景に迫る。 メインフレームは「不死鳥」か? 延命を後押しするのは“あの技術”

メインフレームは「不死鳥」か? 延命を後押しするのは“あの技術”

クラウド移行が進む中で消滅の可能性がささやかれていたメインフレームだが、「ある技術」によって今後も利用するための選択肢が増えているという。どういうことか。 製造業の米国回帰はホンモノか? IBMがメインフレーム製造拠点を強化

製造業の米国回帰はホンモノか? IBMがメインフレーム製造拠点を強化

IBMが、最新のメインフレームの製造設備を含む、米国での多額の投資計画を発表した。「トランプ関税」によるIT投資への影響が懸念される中、この計画を発表したIBMの思惑とは。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- Anthropic、中小企業用AI業務支援「Claude for Small Business」発表 15種のAIエージェントが作業を肩代わり

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- Windows 11、1台のPCから「複数人で音声共有」が可能に AI監視強化など最新アップデートまとめ

- AI供給網を可視化する「SBOM for AI」指針をG7、EUが公表

- SAPが「自律型エンタープライズ戦略」を始動 AIエージェントが業務を自動実行する時代へ

- あなたのパスワードは何分耐えられる? 解析速度上昇で「8文字パスワード」はほぼ無力に

- ServiceNowを「AIエージェントのOS」に NVIDIAファンCEOが認める進化の現在地

- Googleが警告する「BlackFile」によるMFA突破と組織的恐荒 従業員を「偽サイト」へ誘導する音声詐欺の全貌

- アクセンチュアとGoogleが新プログラム AI全社展開で「つまづく」企業を支援へ

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

IBMのアン・デイムス氏(筆者撮影)

IBMのアン・デイムス氏(筆者撮影) IBMのスコット・クラウダー氏(出典:IBMの提供写真)

IBMのスコット・クラウダー氏(出典:IBMの提供写真)