「OS標準の無料アンチウイルス機能で十分」には条件がある:半径300メートルのIT

昔と違って、OSに標準搭載された無償のアンチウイルスソフトは進化しており、もはや有償製品をわざわざ導入する必要もなくなっています。ただ無償のソフトを使うなら少し注意しておきたい点も。今回はそちらを解説します。

この記事は会員限定です。会員登録すると全てご覧いただけます。

興味深い記事を読みました。「macOS」に内蔵されたセキュリティ対策機構で、マルウェアを防げるかどうか検証したという「Macworld」の記事です。「Can Apple's free antivirus defend a Mac from malware」(Appleの無料アンチウイルスはMacをマルウェアから守れるのか)という記事タイトルから、皆さんはどういう結果になったと思いますか。

筆者は「既知のマルウェアなら即座に検知できるが、未知のマルウェアには歯が立たない」と予想していましたが、一体どういう結果になったのでしょうか。

有償ソフトはもう不要だが「無料アンチウイルス機能で十分」には条件がある

記事では「OSベンダーが提供するストアから、信頼できる開発者のアプリをダウンロードし、OSの警告プロンプトに注意を払えるようなユーザーであれば、安全を保てる」という、それなりに守れるという結論が示されました。

これはmacOS特有の話ではなく、「iOS」や「Android」「Windows」も同様なのではないかと予想します。ただし上記の通り、OSベンダーが提供する各種警告プロンプトを正しい判断で使用することが条件です。

この結果は、これまで多くのセキュリティ識者が指摘している方向性と変わりありません。かつてはボロボロにやられていたOSも、今では多額のセキュリティ投資により、脆弱(ぜいじゃく)性は残るもののそう簡単には攻撃が成立しない、堅牢(けんろう)な仕組みになっています。

そのため、数年に一度発覚するような「ネットワークにつないでいるだけで乗っ取られる」という、世界を震撼(しんかん)させるような危険な脆弱性がなければ、それなりに安心して使えるようになりました。

英国の国家サイバーセキュリティセンター(NCSC)は2025年8月、WindowsおよびmacOSなどには標準でアンチウイルス機能が含まれており、それを有効化するだけでも即座に安全性を高められると改めて公表しています。

発表では、有償のアンチウイルスソフトを別途インストールすることは、OS標準のアンチウイルス機能と別製品が競合し、無効化されることもあるとしており、かつては安かろう悪かろうという印象を与えていた標準機能と、高価だが高機能だった有償のアンチウイルスソフトは、もはや立場が逆転してしまっています。肌感覚としてもこの結論は納得できます。

ただしNCSCも「正規の配布元からのみアプリを入手する限り、特別なアンチウイルス対策は不要」であることを条件の一つとしています。こう考えると、それが当たり前となっているスマートフォンOSの強さが理解できますね。

各種警告画面、何となく読み飛ばしていませんか?

これらの記事は、PCやスマートフォンがこれまでに比べれば安全になったことを示す明るい話題です。しかし、気になるのはこれらの記事にもある「OSの警告プロンプトに注意を払うユーザーであれば」というただし書きです。個人的には、これこそが最も知っておくべきポイントだと思っています。

QRコード決済事業者のPayPayは、先日「第三者のパスワード再発行操作により、身に覚えのないパスワードリセット通知が届く事象を検知」したと注意喚起しました。

「パスワードをリセットするにはこちらのリンクから」といった怪しい内容の電子メールは無視すればいいだけです。しかしこういった「判断」を誤らせることで、マルウェアの感染やアカウントの窃取が成立してしまう事例があります。

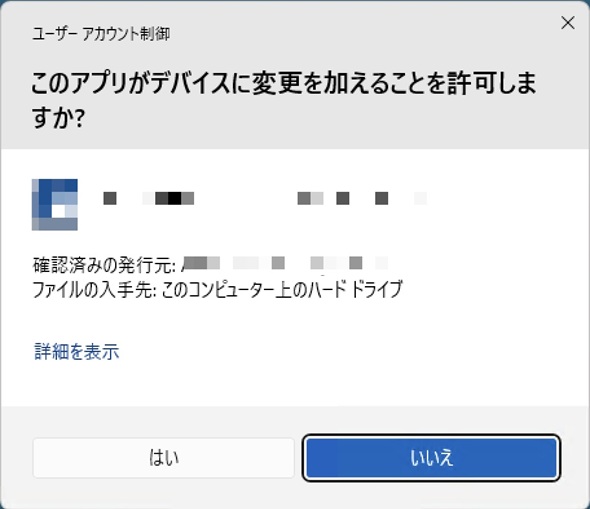

マルウェア攻撃では、OSがアプリインストール時に出す警告や、管理者権限を要求する警告など、時と場合によって非常に目立つ形で警告画面が表示されます。筆者は、これらの警告がたびたび表示されるような運用であると、本当に問題のある警告に気が付かず、手癖でOKを押してしまうかもしれない、と懸念しています。

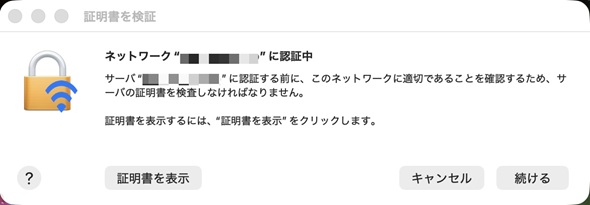

これは例えば、Webページにアクセスした際に「証明書に関する警告は、続けるを押しても問題ありません」といったものです。HTTPSが当たり前になったので最近は見かけなくなりましたが、これはあるべきではない方法で作成した、自己署名のサーバ証明書を使い、安全が確保されない可能性があることを了承しろという「続ける」であるため、本来はその意味とリスクを理解しておかねばならないものです。

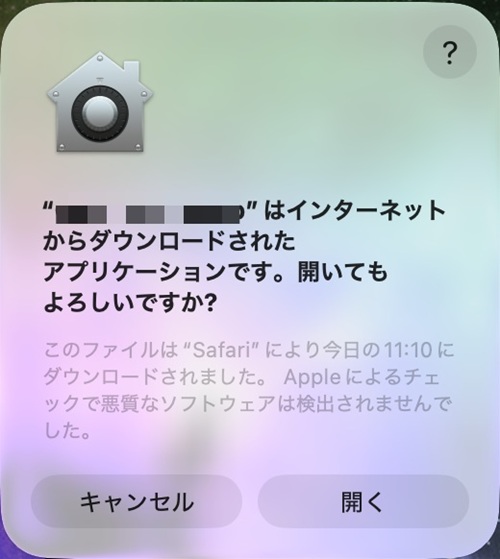

特に注意したいのは標準のアプリストアからではなく、ZIPファイルなどをダウンロードし、手動でインストールしたもの。OSによってはそれを検知し、あなたに判断を委ねてきます。万が一身に覚えのないタイミングでの表示の場合、開いてはいけません(出典:筆者の端末画面キャプチャー)《クリックで拡大》

特に注意したいのは標準のアプリストアからではなく、ZIPファイルなどをダウンロードし、手動でインストールしたもの。OSによってはそれを検知し、あなたに判断を委ねてきます。万が一身に覚えのないタイミングでの表示の場合、開いてはいけません(出典:筆者の端末画面キャプチャー)《クリックで拡大》このような警告が「攻撃」として使われていた場合、普段は問題なく進むプロセスで突然警告が表示されます。これが正しいと判断できるのであればいいのですが、突然出てきた警告に疑問を覚えずに「OK」としてしまうと、深刻な被害につながる可能性があります。

この心理を悪用したのが「MFA Fatigue Attack」と呼ばれる攻撃手法です。MFAは「多要素認証」(Multi-Factor Authentication)、Fatigueは「疲労」ですので、これは「多要素認証疲労攻撃」と訳されてします。では何に“疲れてしまう”のでしょうか。

多要素認証疲労攻撃では、第三者が不正にID/パスワードを奪いログインを試行します。この際、正規の利用者の認証アプリにプッシュ通知が届き、「今サインインしたのはあなたですか?」と聞いてきます。通常なら、このプッシュ通知に「OK」と答えることで、正常にログインできるでしょう。

しかしログイン行為に身に覚えがなく、不正な第三者によるものだったとしたら、OKと押した瞬間に不正ログインが成立します。そのため無視するのが正しいです。

多要素認証疲労攻撃の特徴は、攻撃者が繰り返し繰り返し、ログイン行為を実行する点です。あなたのスマートフォンは「今サインインしたのはあなたですか?」という通知を、繰り返し繰り返し受けるわけです。スマートフォンを操作している間、そのプッシュ通知がポップアップし続けていたとしたら、間違ってOKを押しかねません。それこそがこの攻撃の肝です。

このように判断を誤らせることが、攻撃者のゴールになりつつあるわけです。かつては石を投げれば見つかるOSの脆弱性を突き、マルウェアに感染させていました。しかし今ではそういった“便利”な脆弱性は減っているため、攻撃の対象をPCから「人間」に移しています。人間は疲れますし、判断も誤ります。攻撃対象が変化したことにより、あなた自身が試されているわけです。

最近では「ClickFix」といった新たな攻撃手法も流行し、警告プロンプトが巧妙に操作され、攻撃者が意図した行動をさせたり、警告そのものを偽装したりすることが増えています。こればかりは人間側が知識として事例を知ることが対策となります。

もはや主戦場は、マルウェアから「フィッシング」になったと思っています。フィッシングは人の判断に加え、システムによる補助が不可欠です。しかしそのシステムによる補助としての「警告」を人間が無視してしまうことは本当に避けたいこと。警告画面が表示されたときには、いったん立ち止まり、よく分からないと思ったら周りに聞いてみるということから始めてみましょう。

関連記事

「先を見なければ未来はない」 横浜市CISO補佐監が挑むAI時代の新セキュリティ戦略

「先を見なければ未来はない」 横浜市CISO補佐監が挑むAI時代の新セキュリティ戦略

日本最大規模の基礎自治体である横浜市はDXやセキュリティ戦略をどのように進めているのか。システムやCSIRT体制の整備から、AI時代のリスクとそれに向けた備えまで、自治体DX・セキュリティ戦略の最前線が明らかになった。 なぜ人は引っ掛かるのか? 社会心理学観点で見るフィッシングのメカニズム

なぜ人は引っ掛かるのか? 社会心理学観点で見るフィッシングのメカニズム

「なぜ人はフィッシングに引っ掛かってしまうのか?」 本稿は社会心理学の観点からフィッシングやソーシャルエンジニアリングのメカニズムを解明する。 直近のセキュリティ資料から見えた 対策を怠った先にある“暗い未来”

直近のセキュリティ資料から見えた 対策を怠った先にある“暗い未来”

サイバー犯罪者はあなたの資産を奪うためにありとあらゆる手口を使ってきます。今回は直近で公開されたセキュリティ関連の資料から、サイバー脅威の最新動向を見つつ、今実施すべき効果的な対策について考えていきたいと思います。 そのプロンプト、実は偏見まみれ? 思考のクセから生まれる脆弱性を回避せよ

そのプロンプト、実は偏見まみれ? 思考のクセから生まれる脆弱性を回避せよ

生成AIは非常に有用なツールである一方、入力したプロンプトによっては自身の偏見を色濃く反映した“都合のいい結果”を返します。ではこれを回避するにはどうすればいいのでしょうか。認知バイアスを回避するプロンプト術を伝授します。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- Google検索、25年ぶりの大刷新 「ググる」から「AIエージェントに任せる」へ

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- 画像がだめなら文字で誘導 「アスキーアート」型フィッシングメールの実態

- 私鉄の「クレカ乗車」が本格始動 今見直したいスマートフォンセキュリティの考え方

- ランサムウェア被害額は平均6.4億円、事業停滞54日――パロアルトの調査で分かった国内企業のセキュリティ実態

- 数千規模のAIエージェントをどう統制する? IBMが製品群を発表

- 脆弱性の“発見”から“修正”がボトルネックに 「Mythos Preview」で見えた成果と課題感

- 中小企業の約65%が「情シス不在」 デジタル化でも残る課題との関連は?

- JR「鉄道座席予約システム」に見る“温故創新” 「乗客がビットに見えた」エピソードから学ぶこと

- シャドーITのリスクは「こう変わった」 “悪意なき情報漏えい”にどう立ち向かう?