AIが多要素認証を突破 Microsoftが警告する「デバイスコード・フィッシング」の手口:セキュリティニュースアラート

MicrosoftはAIと自動化を組み合わせたデバイスコード認証悪用攻撃の詳細を公開した。動的コード生成やAIで攻撃検知を回避するため、認証基盤の防御強化が急務とされる。

この記事は会員限定です。会員登録すると全てご覧いただけます。

Microsoftは2026年4月6日(現地時間)、AIを活用したデバイスコード認証を悪用するフィッシング攻撃の詳細を公開した。今回のフィッシング攻撃は従来より広範かつ成功率が高く、自動化基盤と動的コード生成を組み合わせた点に特徴があるとされ、組織アカウントの大規模な侵害を狙い、認証トークンの取得後に情報窃取や継続的アクセスの確保へと展開する。背景には「EvilToken」と呼ばれるフィッシング・アズ・ア・サービス(PhaaS)による攻撃の規模拡大がある。

認証セッションの分離を突き、正規多要素認証のトークンを奪取

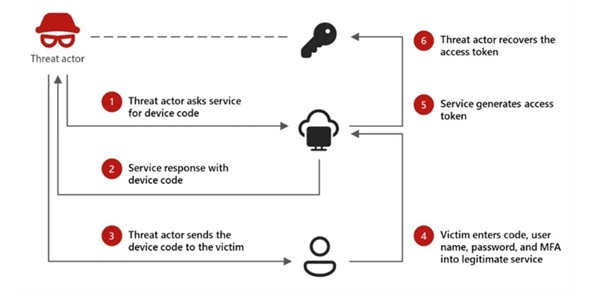

デバイスコード認証は、入力手段が限られる機器用の仕組みで、別端末でコードを入力してログインを完了させる。この構造は認証処理と元のセッションが分離しているため、ユーザーが正規の多要素認証(MFA)を完了しても、その認可(トークン)を攻撃者側が設計上奪取できてしまう。攻撃者はこの特性を悪用し、ユーザーに提示したコード入力を通じて自身のセッションに認可を与えさせる。

本件ではAI生成の文章を用いた精巧な電子メールと、多段階のリダイレクトを組み合わせた配信手法が確認された。リンクは正規サービスを装った経路を経由し、最終的に偽装された画面へ誘導される。画面では認証手続きが進行しているように見せ、公式ログインページへ遷移させることでユーザーの警戒を低下させる。

攻撃は複数の段階で構成される。第1段階では対象アカウントの有効性が確認される。特定のAPIを用いてメールアドレスの存在を検証し、攻撃対象を絞り込む。攻撃の10日〜2週間前からこの準備は実行される。

第2段階では請求書や共有ファイルなどを装ったメールが送信される。添付ファイルやリンクを通じてユーザーを誘導し、操作を促す。正規サービスに見える構成にすることで、検知や遮断を回避する。

第3段階では動的なデバイスコードが生成される。ユーザーがリンクをクリックした時点でコードが生成され、15分の有効期間がその瞬間から開始される。この仕組みによって、従来のような時間切れによる失敗を防ぎ、成功率を高めている。

第4段階では認証操作が実行される。コードを表示するとともに、公式ログインページへのボタンを提示し、ユーザーにスムーズな入力を促す。ユーザーが公式サイトでコードを入力すると、攻撃者側のセッションが認証される。すでにログイン済みの場合は、追加の認証なしで処理が完了する。

第5段階では取得したトークンの有効性が確認される。攻撃者のバックエンド基盤がユーザーによる認証完了を短い間隔で監視し、認証完了のタイミングを把握する。成功が確認されると、攻撃者は有効なアクセス権を得る。

第6段階では侵入後の活動が開始される。攻撃者は取得したトークンを用いて、特定のメールを外部へ転送したり、攻撃の痕跡を隠蔽したりするための「悪意のある受信トレイルール」を作成し、アクセスの永続化を図る。また、「Microsoft Graph API」を利用して組織構造や権限を調査し、財務担当者や経営幹部などの高権限ユーザーを特定して重点的な分析を進める。これにより、機密情報の抽出や、組織内でのさらなる横展開を試行する。

この攻撃ではクラウドサービスやサーバレス環境が基盤として利用され、検知を回避する工夫が随所に見られる。大量の短命ノードを生成し、通信を分散させることで従来の検出手法を回避している点も特徴となっている。

対策としては、不要なデバイスコード認証の制限、フィッシング対策ポリシーの強化、リンク検査機能の活用などが挙げられる。また不審な認証活動が確認された場合はトークンの無効化や再認証の強制が有効となる。加えて、認証方法の強化やアクセス監視の徹底も重要だ。

Microsoftは、今回の事例は攻撃手法の高度化を示すものであり、認証基盤全体の防御強化が必要と指摘している。

関連記事

米2強が狙う“AI社員”の普及 Anthropicは「業務代行」、OpenAIは「運用プラットフォーム」

米2強が狙う“AI社員”の普及 Anthropicは「業務代行」、OpenAIは「運用プラットフォーム」

AnthropicのCoworkとOpenAIのFrontierは、AIが実務をこなす時代の到来を象徴している。ビジネスの現場はどう変わるのだろうか。 Microsoftがまたもや値上げ M365サブスク料金を最大33%増の「言い分」

Microsoftがまたもや値上げ M365サブスク料金を最大33%増の「言い分」

Microsoftは、2025年11月の大口顧客向けのディスカウント廃止に続き、2026年7月からMicrosoft 365の複数プランを値上げする。最大で33%の値上げを実施する理由を同社はどう説明しているのか。 内製化拡大で2桁成長 それでも「ノーコードツール」の先行きが暗い理由

内製化拡大で2桁成長 それでも「ノーコードツール」の先行きが暗い理由

国内のローコード/ノーコード開発ツール市場が1000億円規模に迫る急拡大を続けている。しかしITRは、「将来的にこの市場の一部の需要は将来的に失われる」と指摘する。なぜ内製化が広まる中で、将来一部の需要が失われるのか。 品川区とSHIFTが生成AI実証実験 電話対応自動化で行政サービス向上図る

品川区とSHIFTが生成AI実証実験 電話対応自動化で行政サービス向上図る

SHIFTと品川区は、生成AIを活用した電話対応自動化の実証実験を開始した。AWSの各種サービスを使い、戸籍住民課の問い合わせ対応を高度化する。庁内で精度を検証し、2026年前半の住民公開を目指す。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- シャドーITのリスクは「こう変わった」 “悪意なき情報漏えい”にどう立ち向かう?

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- Google検索、25年ぶりの大刷新 「ググる」から「AIエージェントに任せる」へ

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- 「AIでAIと戦う」時代の幕開け Google CloudとWizが目指す自律防御の世界

- なぜ高度なAIを導入しても成果が出ない? 日本企業が陥る「デジタルフリクション」の罠

- 「AI活用をDXの二の舞にしない」 ガートナーが語る、企業が真のイノベーションを起こす方法

- Dellが「Deskside Agentic AI」発表 エージェント型AIをローカルで実現

- アクセンチュアらが「エージェント型工場」を開発 製造現場の計画外停止の削減図る