攻撃の認識すら不可能 Webサイトを静かに狙う「Magecart」攻撃の実態:「見えないWeb攻撃」──情報漏えい対策の盲点(1/3 ページ)

連載:「見えないWeb攻撃」──情報漏えい対策の盲点

コンテンツデリバリーネットワーク(CDN)サービスを基盤に、各種のクラウド型セキュリティサービスを手掛けるアカマイ・テクノロジーズでWebセキュリティの動向を追う中西一博氏が、非常に発見が難しくなっているWeb攻撃の実態と手口を暴き、その対策について解説する。

これまでの連載:迷惑bot事件簿

ある日、ECサイトを運営する企業にクレジットカード会社からこんな連絡が入った。

「貴社サイトで行われた決済から、クレジットカード情報が数百件盗み出されたようです。すでに海外の他のWebサイトでの不正購入に使われて被害が出ています。カード裏面のセキュリティコードなどの情報も同時に窃取されている恐れがあります」──。

実際、国内外でこのようなカード情報漏えい事件が多発している。2020年1〜7月に公表された事件だけで19件に上る。しかしこれは氷山の一角だ。なぜならカードの不正利用が発覚するまで、情報を盗まれたWebサイトの運営者では全く気付けなかったケースが多いからだ。

このように、Webからこっそりクレジットカードなどの情報を抜き取るサイバー攻撃は、「Webスキミング」と呼ばれる。新型コロナウイルスの影響で、製造業から外食、エンターテインメントまで多くのビジネスがネットに活路を見いだす中、攻撃者は虎視眈々と獲物を狙っている。

本連載では「見えないWeb攻撃」の最新の実態や巧妙な手口を明らかにし、有効な対策を探っていく。

「カード情報は非保持」のはずなのに流出…… 何が起きたのか

Webスキミングでは、例えばオンラインショップでクレジットカード決済をする際、ユーザーがフォームに入力したカード番号やセキュリティコードなどの内容を窃取(スキミング)して、攻撃者にひそかに送信する。入力フォームの内容を盗む手口から「フォームジャッキング」と呼ばれることもある。

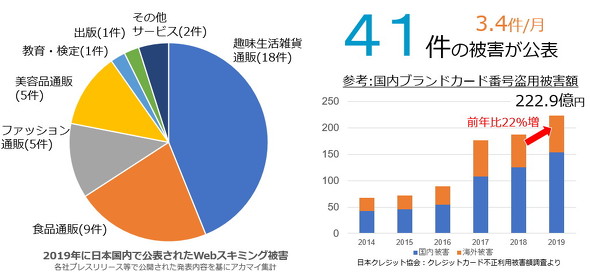

筆者が集計した限りでは、2019年には国内で公表されただけで41件のWebスキミング被害が発生しており、被害にあった業種も多岐にわたっている。

これらのWebサイトの多くは、2018年に施行された改正割賦販売法に従ってカード情報の「非保持化」を施している。非保持化されたWebサイトはカード情報を保持せず、外部の決済代行業者に決済処理を含むカード情報の取り扱いを丸投げする仕組みだ。だというのに、サイトから次々とカード情報が漏えいしている。なぜ、持っていないはずのデータが盗まれるのか?

非保持化に潜む“油断”と“防御の盲点”

理由の一つは、非保持化さえすれば、Webサイト自体のセキュリティを強化しなくても、カード情報は守られると信じたからだと筆者は考える。日本独自の方式である「非保持化」を定義したクレジットカード・セキュリティガイドラインには「非保持化はPCI DSS準拠とイコールではないものの、カード情報保護という観点では同等の効果があるものと認められる」との記載がある。

※PCI DSS:クレジットカード情報保護のための国際セキュリティ基準

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR