「認証/証跡」管理と個人情報保護対策:ITソリューション:トピックス(1/2 ページ)

高まる情報リスク管理の重要性

2004年春以降、企業の個人情報漏えいにまつわる不祥事が相次いで発覚し、社内の機密情報である個人情報の社外流出に対する危機意識は非常に高まっている。2005年4月1日、個人情報保護法が全面施行されることもあり、各企業ともその対策に全力を注いでいる。

このように、2004年は「情報セキュリティ対策≒個人情報保護法対策」としての側面が強くクローズアップされることとなった。しかし、これは単なるコンプライアンス(法令順守)だけの問題では済まされない。たしかに、法律上の罰則を受けることは企業にとって大きな汚点ではあるが、個人情報漏えいは、それ以上に回復困難な信用失墜につながる危険性がある。こうした点において、情報リスク管理は、企業のリスク管理のなかで非常に重要な地位を占めるようになってきている。

企業がリスク管理を行うことの重要性はあらためて論じるまでもないが、ここ10年で起きたリスク管理の質的変化はしっかり認識しておく必要がある。すなわち、ITの進歩・普及、マーケット(お客様)の変化は「失われた10年」と対極に位置する大きなものであり、リスク管理の質を大きく変えることになった。

(1)消費者の嗜好の変化

同一同種の製品、サービスに満足していた消費者が、他人とは異なる製品、サービスを求める「個人志向」が強まった結果、そのニーズに対応できるよう、企業はマーケティング力を高めることが必要となった。これにともない、「顧客情報(個人情報)」の充実、蓄積が行われるようになり、購買状況や趣味情報などの個人情報を分析する情報系システムが広く利用されることとなった。マーケティング機能が求められることにより、個人情報は過去とは比べものにならないほど、資産価値が高まったのである。

(2)システム基盤の変化

これと同時進行で、システム開発期間の短縮、コストダウンが求められ、従来の大型汎用コンピュータからクライアントサーバーシステムへと、システム環境が大きく変わりはじめた。この環境変化により、特殊端末で行われた業務が汎用端末(PC)にも解放され、集中管理していたデータ(情報)もさまざまなシステムで分散利用されるようになった。かくしてデータ(情報)の拡散が始まった。

(3)PC(Windowsマシン)の普及

クライアントサーバーシステムという分散したシステム環境への移行に合わせ、PC(Windows)の企業導入が進んだ。いまや企業においては、従業員1人にPC1台が当たり前となっている。さらにディスクの大容量化、データ書き込み装置(CD-R、USB対応メモリーなど)の利便性向上により、PCから大量のデータ(情報)を簡単に保存、持ち出しできるようになった。

(4)ユビキタスネットワークの始まり

社会全体にインターネットが普及したことにより、消費者はインターネット経由で企業サービスを利用できるようになり、従業員は社内でのみ利用していた社内システムに社外からアクセスして業務ができるようになった。電子メールやWebは、情報交換を簡便に行える環境を提供しており、「いつでも、誰でも、どこからでもネットワークを利用できる」ユビキタスネットワークの先駆けとなった。

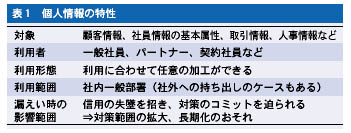

個人情報の特徴

こうした社会の変化により、「個人情報」は企業の「機密情報」の一部であり、高い価値を有するものであるにもかかわらず、日々リスクにさらされていることがわかる。すなわち、業務システムは一般社員、派遣社員、パートナーといった広範な人間に利用されており、容易に持ち出し、交換がなされ得る状況にあるわけである(表1参照)。

こうした過大なリスクを抱えながら、業務は日々行われているのであり、業務開始のための「PCの立ち上げ」と「社内ネットワークへの接続」が、情報漏えいリスクの始まりとなっていることを認識する必要がある。このように、人的なインタフェースの部分で情報漏えいリスクが発生している以上、システム的にいかなる対策を講じようとも、100%問題が解決することはあり得ない。しかし、逆の見方をするならば、いかなるシステムであれ、情報の出入口の適正な管理がリスク軽減につながる。すなわち、利用者がPCを通じて情報にアクセスすることを、いかに制御するかがセキュリティ確保のポイントとなるのである。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR