「脅威に適応できるセキュリティ」を目指すCisco:RSA Conference 2005

米Cisco Systemsのジョン・チェンバースCEOは、RSA Conference 2005の基調講演の中で、同社の次のセキュリティ戦略を紹介した。

「われわれを取り巻く環境がますます複雑化する中、セキュリティ問題を最小化するには、製品ベースのアプローチではなくシステムに基づくアプローチが必要だ」――。

米Cisco Systemsの社長兼CEOを務めるジョン・チェンバース氏は2月16日、RSA Conference 2005の基調講演でこのように述べ、高度なネットワークに統合されたセキュリティという同社の戦略を披露した。

米GartnerのCIOに対する調査によると、2004年はセキュリティ侵害が最も重要なトレンドとして認識されているという。オペレーションの効率化やコストという課題よりも上位という位置付けだ。また別の調査では、無線LANやIPテレフォニーといった分野を抑え、セキュリティが最も直近の重点投資分野として挙げられたという。

一方で、企業を取り巻く環境は悪化している。「脆弱性が発見されてから攻撃が仕掛けられるまでの時間はかつて週単位だった。それが今では1日単位どころか、数時間、数分へと、どんどん短縮されている」(チェンバース氏)。

こうした状況において、企業にとって重要なインフラであり資産であるネットワークを守るには、システム全体にまたがる「アダプティブ」な防御が必要だと同氏は強調した。このアプローチは、複雑さを減らし、TCOを削減することにもつながるという。

脅威に適応できるセキュリティを

Ciscoは今、三つの段階に分けてセキュリティ戦略を推進しているという。最初のステップは、いわゆるアプライアンスのほかルータやスイッチによる「統合されたセキュリティ」。次の段階では、端末やネットワークといった各要素が協調して動作する「システム全体にまたがるセキュリティ」。そして次に同社が目指すのが「脅威へのリアクティブな対処ではなく、脅威に適応できるセキュリティ」(チェンバース氏)だ。

そのために同社はRSA Conference 2005に合わせ、10種類の新製品やアップグレードをリリースした(関連記事)。これらの製品群は、「脅威を防ぎ、隔離し、封じ込める」(同氏)というAdaptive Threat Defense(ATD:脅威に適応できる防御)を形作るものだという。

ATDは、3つのカテゴリから構成される。

1つは、チェンバース氏言うところの「Anti-X」関連テクノロジで、ウイルスやスパイウェア、DDoS攻撃などさまざまな脅威からシステムを守るIPSなどが含まれる。2つめは「アプリケーションセキュリティ」。アプリケーションレベルでの検査やアクセスコントロールなどを通じて、よりインテリジェントな防御を実現するものだという。そして最後の要素は、脅威をうまく中和し、コントロールする「封じ込め(コンテインメント)」だ。

こうしたアプローチによって、企業を取り巻くセキュリティ問題のすべてが解消するわけではない。しかし、「その大半は解決できる。あとは残った(少数の)問題に対処すればいい」(チェンバース氏)。

「セキュリティはスタンドアロンの製品ではない。協調動作が可能で管理しやすく、プロアクティブで、システム全体にまたがるものでなくてはならない」(同氏)。

フィッシング対策の新技術も開発中

基調講演の中では、一連の新製品の機能も紹介された。Cisco Intrusion Prevention System(IPS)version 5.0による攻撃のブロックやCatalyst向けの新モジュールによるDDoS攻撃の検出/緩和、Cisco Security Agent(CSA)version 4.5が搭載したスパイウェア対策機能などだ。

また、開発途中の技術に「Identified Internet Mail」があるという。これは、メール送信者の身元をDNSや署名を用いて確認し、スパムおよびフィッシングメールを検出する技術だで、IETFで標準化作業が進んでいる。デモでは、フィッシングと思しきメールかそうでないかを検査してタグ付けし、ユーザーに分かりやすいよう色分けして転送する様子が紹介された。

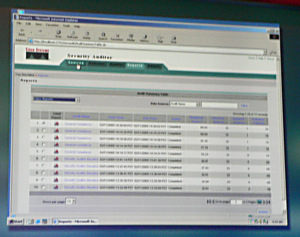

また、ATDの3つの要素のうちコントロール/封じ込めを実現する「Cisco Security Auditor」も紹介された。これは、同社のネットワーク機器やPIX Firewallなどの設定をチェックし、ネットワークポリシーに適合しているかどうかを検査するツールだ。ポリシーが遵守されているかどうか、最も頻繁に破られているルールは何かといった事柄を確認し、監査およびその後の改善に利用できるという。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 採用難続くIT部門 欠員補充に"おじさん人材"が選ばれる「背景」

- Microsof、Copilotを大幅アップデート Excel自動化や多言語音声要約を強化

- NotebookLMで作業時間95%削減 自治体も企業も「Google回帰」が止まらない理由

- Google、「Gemma 4」を発表――高度な推論とエージェント機能を備える4種のモデル

- OpenAI、チーム開発向けにCodexの「従量課金制」を導入 ChatGPT Businessの値下げも

- Google Chromeに重大な脆弱性 CISAが既知の悪用を確認し警告

- M365利用中の京都市が職員7000人に「NotebookLM」を配ったワケ 利用者の8割が「業務の質向上」

- 壊れてないのに買い替えろ? Wi-Fiルーターに潜む“5年の壁”の正体

- 8割の企業が抱えるレガシー問題、今後5年で伸びる「刷新サービス」領域は? IDC予測

- あの詐欺広告、なぜ消えない? SNSにまん延するゆがんだビジネスの真実

講演の中でたびたび「プロアクティブかつアダプティブな防御」が必要だと説いたチェンバース氏

講演の中でたびたび「プロアクティブかつアダプティブな防御」が必要だと説いたチェンバース氏 Identified Internet Mailのデモ。明らかにフィッシング詐欺のメールは赤、どちらとも取れる不明なものはオレンジ、普通のメールは緑色のタグ表示が付けられる

Identified Internet Mailのデモ。明らかにフィッシング詐欺のメールは赤、どちらとも取れる不明なものはオレンジ、普通のメールは緑色のタグ表示が付けられる Cisco Security Auditorの画面。ここからサマリレポートを確認したり、ポリシーの一括設定を行うことができる

Cisco Security Auditorの画面。ここからサマリレポートを確認したり、ポリシーの一括設定を行うことができる