まずはセキュリティの基本的な考え方から理解する:ネットワーク運用におけるセキュリティ(2/3 ページ)

●価格.com

価格.comの事件については混乱した報道が多いが、事件の大筋は次のようなものだ。

1. 何者かがWebサーバに侵入した

2-1.侵入者はホームページを改ざんし、ウイルス(スパイウェア)を感染させる仕組みを埋め込んだ

2-2.侵入者は、サーバ中の個人情報などを取得した可能性がある

2-3.侵入者は、他のシステムに対する侵入を成功させた可能性がある

3. 特定の条件が整った場合、価格.comにアクセスをするとウイルス(スパイウェア)に感染する

4. 感染したスパイウェアにより、個人情報が漏えいした可能性がある

このうち1、2に関しては価格.comのサーバの問題であり、3、4に関しては利用者の利益にかかわる問題である。

この事件には、日常的な不正アクセス事件の1つとしての側面、つまり一民間事業者のセキュリティ上の問題を問う視点と、民間事業者が社会インフラとして機能しているという側面がある。この事件に対する多くの報道は、図らずも価格.comがある程度社会的なインフラとして機能していたことを浮き彫りにした。同社Webサイトの閉鎖は社会に対して致命的な影響を与えたわけではないが、多くの人が不便を感じたのではないだろうか。

なお、記者会見において「最高レベルのセキュリティを実施していた」旨の発言があったが、この発言も混乱を招いた。これは社長の発言であるが、彼に対し技術責任者や外部コンサルタントから適切な報告が行われていたのか、疑問を感じている。

「何から」「何を」守るのか?

上記の各事件は、それぞれ異なる形態で異なる被害に遭っている。わずか3つの例を見ても分かるとおり、セキュリティ対策は総合技術であり、広範囲な知識と技術が必要とされる。たった1つの見落としが、これまでに紹介したような重大な事件につながることも少なくない。

そこで、まず対策を行う上での適切な「全体感」を持ってもらうため、セキュリティに対する基本的な考え方を紹介しよう。

●不正アクセスの分類

セキュリティ対策を考える場合、CIA(Confidentiality, Integrity, Availability)の3つの観点から考えることが多い(関連記事)。

このうち「Availability」は、運用の基本であることから、あえて詳しく述べる必要はないと思う。一方「Confidentiality」と「Integrity」は、それぞれ「不正な情報の取得」「不正な情報の改ざん」と考えることができる。

これら不正アクセスを論じる場合、外部犯行に重点を置くか、内部犯行に重点を置くかが議論されることがある。

結論から言えば、現実にはどちらの方法による不正アクセスも起こっており、どちらも対策を怠ることはできない。では、なぜこのような議論が起きるのかというと、不正アクセスの手法が的確に分類されていないためではないかと考えている。

図1は、不正アクセスを単純化して説明するためのものだ。縦軸は、正規アカウントを利用した不正アクセスと、正規アカウントを利用しない不正アクセスとを分けている。また横軸は、エンドユーザーが利用するアプリケーションを使った不正アクセスと、メンテナンスルートなどを使った不正アクセスとを分けている。

この四象限すべてにおいて、情報の漏えいや改ざんなどの不正アクセスが発生する可能性があることを理解しておく必要がある。

●セキュリティレイヤ

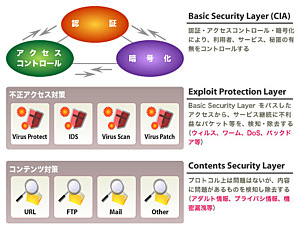

セキュリティ対策全体をCIAだけで考えても、なかなかうまくいかない。図2は、技術的な視点から見たセキュリティ対策を3つのレイヤに分類したものだ。ツールを中心としたセキュリティ施策を、実装の視点からレイヤ化したものである。

1つ目のレイヤはいわゆるCIAがカバーするレイヤで、主にアクセスコントロールを行うものといえる。2つ目のレイヤは不正アクセスに関するレイヤで、アンチウイルスやIDSがカバーする。3つ目のレイヤはコンテンツの意味論に関するレイヤだ。例えばアダルトサイトに対するURLフィルタリング、各請求に対するフィルタリング、スパムフィルタなどがこれに分類される。

自社で実施した施策がどのレイヤをカバーし、どのレイヤはカバーできていないのか、また、要望として上がってくるセキュリティ対策はどのレイヤに対するものなのかを考えると、整理をつけやすい。

悲観的に準備し、楽観的に実施せよ

ここまで、セキュリティ対策の対象を考える際の基本的なヒントを提示してきた。

同時に、これを実際的な運用に乗せていくことは、想像以上に難しいことも認識する必要がある。セキュリティ施策を実際的な運用に落とし込むために筆者が心がけているのは、「悲観的に準備し、楽観的に実施せよ」という考え方である。

しかし、実情はなかなかそうはいかない。

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- “生成AI依存”が問題になり始めている 活用できないどころか顧客離れになるかも?

- 富士通とNECの最新受注状況から探る 「2024年度国内IT需要の行方」

- 管理職なら年収2000万円超え サイバーセキュリティという困難だが“もうかる仕事”

- AIを作る、使う人たちへ 生成AI普及で変わった「AI事業者ガイドライン」を読もう

- Microsoft DefenderとKaspersky EDRに“完全解決困難”な脆弱性 マルウェア検出機能を悪用

- 江崎グリコ、基幹システムの切り替え失敗によって出荷や業務が一時停止

- 「AIはすぐ進化するから飛びつくのはリスク」 それを超えるメリットとマイナスの消し方

- VMwareが「ESXi無償版」の提供を終了 移行先の有力候補は?

- 生成AIは2025年には“オワコン”か? 投資の先細りを後押しする「ある問題」

- 「10年で80億ドルは最低限」 オラクルが日本市場に巨額投資を決めた背景