Microsoft Updateと最悪のシナリオ

マルウェア「Flame」がITセキュリティに与えた衝撃とは――。

およそ9億台のWindowsコンピュータが、Microsoft Updateからアップデートを得ている。DNSルートサーバに加え、このアップデートシステムは常に、ネットの弱点の一つと考えられている。アンチウイルスの関係者は、このアップデートメカニズムをスプーフィングし、それを通じて複製するマルウェアの亜種という悪夢にうなされている。

そして現在、それが現実となったようだ。それも単なるマルウェアによってではなく、Flameによって。

詳細なメカニズムはまだ完全には分析されていないが、Flameには、Microsoft UpdateもしくはWindows Server Update Services(WSUS)システムに対する中間者攻撃を行うとするように見えるモジュールがある。成功すれば、この攻撃により標的となったコンピュータに「WUSETUPV.EXE」というファイルがドロップされる。

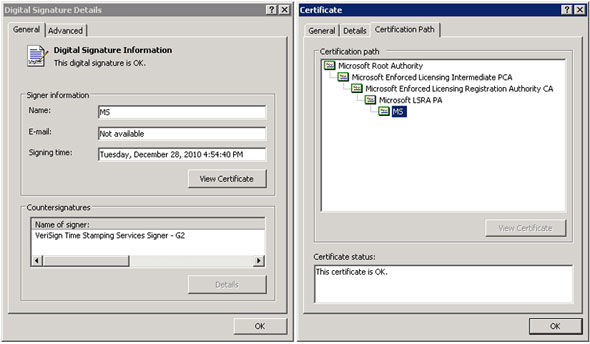

このファイルは、Microsoftルートにひもづいた証明書を持ち、Microsoftによって署名されている。

ただし、本当にMicrosoftが署名しているわけではない。

攻撃者は、Microsoftが企業顧客のため、Terminal Serviceのアクティベーションライセンスを作成するのに使用しているメカニズムを、不正使用する方法を見つけ出したことが分かる。驚くべきことに、これらのキーはバイナリに署名するのにも利用することができた。

以下は「WUSETUPV.EXE」に署名するのに使用された証明書のCertification Pathの様子だ。

この機能の動作に関する詳細については、現在も分析を行っている。いずれにせよ、それは、大規模な攻撃で使用されてはいない。おそらく、この機能は組織内でさらに広がるために使用されたか、特定のシステムで最初にドロップするのに使用されたのだろう。

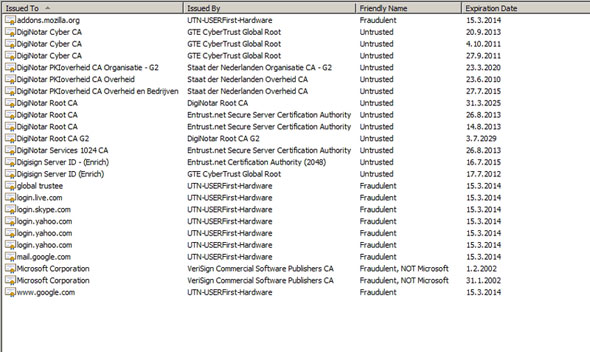

Microsoftは、この攻撃で使用された3つの証明書を取り消す、緊急のセキュリティ修正を発表した。

同修正は(ご推察通り)「Microsoft Update」を介して入手できる。

以下は、このアップデートが行うことをアニメーションで示したスクリーンショットだ。「Microsoft Root Authority」が発行した2つの証明書と「Microsoft Root Certificate Authority」が発行した1つの証明書を、信頼できない証明書のリストに追加する。

Microsoftのコードサイニング証明書を持つことは、マルウェア作者が渇望するものだ。今やそれが起きてしまった。

良いニュースは、これが経済的な利益に興味を抱くサイバー犯罪者によってなされたことではない、ということだと思う。彼らは、何百万ものコンピュータを感染させることができただろう。しかしこのテクニックは、おそらくは西側の諜報機関が開始した、標的型攻撃で用いられた。

関連記事

Microsoft、マルウェア「Flamer」が悪用の電子証明書を失効化

Microsoft、マルウェア「Flamer」が悪用の電子証明書を失効化

高度な仕組みを持ったマルウェアの「Flamer」が悪用していたターミナルサービスに関する3種類の電子証明書について、これを失効させる更新プログラムをリリースした。- Flameに関する質問

Stuxnetのような高度で複雑な構造を持ったマルウェアが「Flame」が見つかった。Flameに対する疑問にF-Secureの専門家が答える。  Stuxnet級の高度なマルウェア出現、サイバー兵器に使用か

Stuxnet級の高度なマルウェア出現、サイバー兵器に使用か

国家の施設を標的とする極めて高度なマルウェア「Flame」が見つかった。Kaspersky Labでは、DuquやStuxnetと同じ「スーパーサイバー兵器」の部類に属すると分析している。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 私鉄の「クレカ乗車」が本格始動 今見直したいスマートフォンセキュリティの考え方

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- OpenAI、Anthropicが新会社設立 国内SIerは「黒船襲来」に対抗できるか?

- 富士通がOpenAI、Anthropicと相次ぎ提携 AIベンダーと組む狙いは?

- Googleの「AppSheet」を悪用した新手のフィッシング攻撃に注意 初回メールに不正リンクがない事例も

- Claude Mythosのすごさと怖さ【動画あり】

- SCS評価制度が問う“組織としての対応力”:経営層を巻き込んだレジリエンス強化の進め方

- AIコーディングエージェント市場が「新段階」突入 IDEが必要不可欠でなくなる“3つの理由”

- 羽生善治九段に学ぶAI時代の意思決定 最適解による「思考停止」を突破するヒント

- JR「鉄道座席予約システム」に見る“温故創新” 「乗客一人一人がビットに見えた」エピソードから学ぶこと