持ち歩きPCやタブレットを便利に守る暗号化機能の使い方:さよならWindows XP、そしてWindows 8.1へ(1/2 ページ)

ノートPCやタブレットを出先でうっかり紛失するリスクをゼロにはできないが、暗号化によって悪用を防ぐことはできる。かつてのOSでは面倒なところもあったが、最新版OSでは使い勝手が大幅に向上しているようだ。

今回はWindowsのドライブを暗号化して、高いセキュリティレベルを持たせる「BitLocker」とデバイス暗号化に関して解説していく。前回取り上げた「Windows To Go」でもOSがインストールされたUSBメモリをBitLockerで暗号化することが必須になっている(USBメモリのハードウェアにBitLockerよりも高い暗号化システムが入っている場合は、BitLockerを使わなくてもいい)。

このように、ノートPCやタブレットなど企業のデータが入った端末やWindows To Goデバイスを持ち歩く場合は、ドライブを暗号化するBitLockerが必要とされる。

デバイス暗号化とBitLocker

Windows 8.1/RT 8.1には、HDDやUSBメモリなどのデバイスを暗号化する機能として、デバイス暗号化とBitLockerの2種類が用意されている。

Windows 8.1には、デバイス暗号化とBitLckerの2つのデバイス暗号化機能が用意されている。デバイス暗号化はコンシューマー向け、BitLockerは企業向けだ。暗号化強度はどちらも同じだが、BitLockerは企業で一括管理ができるようになっている(同)

Windows 8.1には、デバイス暗号化とBitLckerの2つのデバイス暗号化機能が用意されている。デバイス暗号化はコンシューマー向け、BitLockerは企業向けだ。暗号化強度はどちらも同じだが、BitLockerは企業で一括管理ができるようになっている(同)デバイス暗号化は、個人ユーザー向けのデバイス暗号化機能だ。デバイス暗号化ではWindowsのOSボリュームだけを暗号化する。このため、USBメモリやOSボリューム以外のディスクボリュームの暗号化はできない。機能自体はWindows 8.1/RT 8.1の全エディションで利用できる。ただし、デバイス暗号化を利用するためには、「InstantGo(デバイスのスリープ時にも通信を続ける機能)」が必須となっている。

また個人ユーザー向けの機能であることから、パスワードを忘れたときの回復情報はWindows 8.1のインストール時に使用したマイクロソフト アカウント(管理者権限が必要)のクラウドストレージ「OneDrive」に保存される。何かあったときにシステムの回復は、個々のユーザーが自分自身で行う。

一方、BitLockerは、WindowsのOSボリュームだけでなく、リムーバブルデバイス(USBメモリやSDメモリ、USB接続型HDD)、固定ボリューム(内蔵のHDD)などのドライブを暗号化する(OSボリュームや固定ボリュームの暗号化をBitLocker、リムーバブル デバイスの暗号化をBitLocker To Goといわれる)。

BitLockerとBitLocker To Goは、Windows 8.1 EnterpriseとProだけしか利用できない機能だ。もう一つ、BitLocker/BitLocker To Goを利用する場合、PCで「TPM(Trusted Platform Module:PC内部に用意された交換できないセキュリティチップ)」をサポートしていることが推奨されている。

TPMは、WindowsのOSボリュームの暗号化に利用される。リムーバブルデバイスが利用するBitLocker To Goでは、TPMを使わない暗号化が行われる。リムーバブルデバイスを別のPCでも利用することがあるためで、TPMを使ってしまうと、暗号化したPCだけでしか利用できなくなるためだ。

USBメモリのBitLocker To Goではパスワードやスマートカードを使って暗号できる。また、Windows 8.1のBitLocker To Goで暗号化したUSBメモリをWindows 7のPCで利用する場合に、自動的にBitLocker暗号化を認識して、パスワードなどを要求する。

デバイス暗号化とBitLockerは、管理面でも大きく異なる。デバイス暗号化は、OSボリュームの回復情報をクラウドのOneDriveに保存する。PCがActive Directory(AD)の配下にある場合は、ADに回復情報が保存される(USBメモリにファイルとして保存することも可能)。仮にユーザーがPCのパスワードを忘れてしまっても、ADに保存されている回復情報を使ってOSボリュームを回復できる。

さらに、Windows Server 2012以降のサーバOSと連携して、Windows 8/8.1ではネットワーク経由での暗号解除できるようになった。デバイス暗号化やBitLockerでは、コンピュータ アカウントをロックアウトする機能が用意されている。この機能を使えば、指定回数のWindowsのログインに失敗すると、PCがロックして回復情報を入力しない限りOSがブートしない。

このような機能を使えば、PCが盗まれて何度もログイン失敗を繰り返せば、PC自体がロックアウトされ、ログイン自体できなくなる。これなら、社外に持ち出すノートPCのセキュリティレベルを高く保てる。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- 生成AIで消えるのは仕事、それとも新人枠? 800職種のデータから分かったこと

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- もはやAIは内部脅威? 企業の73%が「最大リスク」と回答

- 政府職員向けAI基盤「源内」、18万人対象の実証開始 選定された国産LLMは?

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

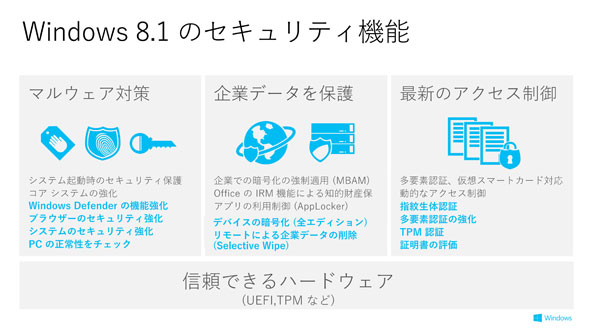

Windows 8.1のセキュリティ機能。Windows 8.1には、マルウェア対策、企業データ保護、アクセス制御などの機能を持っている(マイクロソフト資料より)

Windows 8.1のセキュリティ機能。Windows 8.1には、マルウェア対策、企業データ保護、アクセス制御などの機能を持っている(マイクロソフト資料より) デバイス暗号化とBitLockerによる各デバイスの暗号化。USBメモリなどを暗号化するには、BitLocker To Goが必要(同)

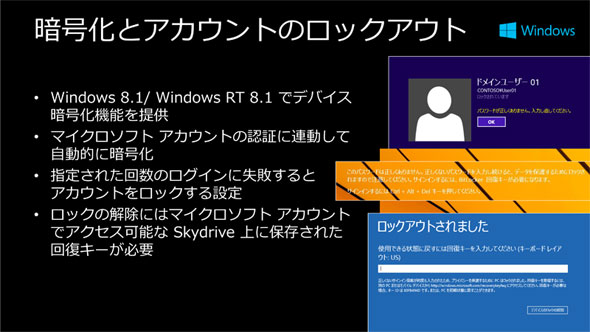

デバイス暗号化とBitLockerによる各デバイスの暗号化。USBメモリなどを暗号化するには、BitLocker To Goが必要(同) Windows 8.1/RT 8.1には、アカウントのロックアウト機能が用意されている。規定回数のログインに失敗するとPCがロックアウトされ、回復情報を入力しない限り、ロックは解除されない(同)

Windows 8.1/RT 8.1には、アカウントのロックアウト機能が用意されている。規定回数のログインに失敗するとPCがロックアウトされ、回復情報を入力しない限り、ロックは解除されない(同)