Adobe Readerの脆弱性を突くマルウェア感染が増加、過去の攻撃とも関係?

キヤノンITSによると、5日以降に国内で感染報告が増えている。この脆弱性が含まれるReader/Acrobatの旧版は、2013年秋に発覚したXPの脆弱性を突く攻撃にも使われた。

キヤノンITソリューションズは5月20日、同社が国内販売を手掛けるセキュリティソフトESETでAdobe Readerの既知の脆弱性を狙う不正プログラムの感染報告が急増していると伝えた。脆弱性を悪用された場合、攻撃者によってリモートからシステムを制御されてしまう恐れがあり、同社は注意を呼び掛けている。

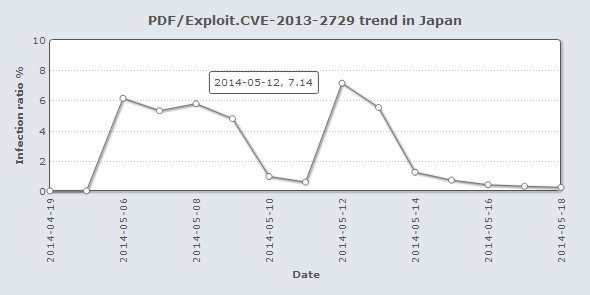

同社によると、不正プログラムの「PDF/Exploit.CVE-2013-2729」はAdobe ReaderとAcrobatの旧バージョンに存在する整数オーバーフローの脆弱性(CVE-2013-2729)を悪用する。ESETの観測では5日頃から感染報告が急増し、国内ユーザーの約6%から報告があった。

Adobeは、2013年5月に公開したアップデートで、この脆弱性を含む27件の脆弱性を修正している。

CVE-2013-2729が含まれるAdobe ReaderとAcrobatの旧バージョンをめぐっては、米FireEyeが2013年11月に、Windows XPの特権昇格の脆弱性を突く攻撃にAdobe ReaderとAcrobatのこの旧バージョンが使われたと報告。トレンドマイクロも同時期に、セキュリティ対策の検知を逃れる手法に、この脆弱性が悪用されていると伝えていた。

現時点でキヤノンITソリューションズが注意喚起したマルウェアが、XPユーザーを標的にしているのかは不明。しかし、2013年11月に報告されたXPの脆弱性を突く攻撃との関連性があるだけに油断はできない。

キヤノンITソリューションズは、推奨対策として(1)ウイルス定義データベースを最新にする、(2)OSのアップデートでセキュリティパッチを適用する、(3)ソフトウェアアップデートでセキュリティパッチを適用する、(4)データをバックアップする、(5)脅威を知る――ことを挙げている。

関連記事

- Adobe、Flash PlayerとReader、Acrobat、ColdFusionの脆弱性を修正

- Windows XPとServer 2003に未解決の脆弱性、標的型攻撃も発生確認

- XPを使い続けるのがセキュリティ的に危険な理由(ワケ)

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- データ激増時代に変化するIT部門の役割 データガバナンス実装の現実解

直近1カ月の国内での検知状況(ESETより)

直近1カ月の国内での検知状況(ESETより)