Active Directoryの管理者アカウントに注意、不正使用で攻撃も

標的型攻撃でActive Directoryのドメイン管理者アカウントの認証情報が盗まれ、不正に使われているという。

» 2014年12月19日 19時36分 公開

[ITmedia]

JPCERT コーディネーションセンター(JPCERT/CC)は12月19日、Active Directoryのドメイン管理者アカウントが標的型サイバー攻撃などに使われる恐れがあるとして注意を呼び掛けた。国内組織での悪用も確認されている。

JPCERT/CCが確認したケースでは、攻撃者が組織の内部ネットワークへ侵入して長期間潜伏し、情報を盗み出すなどの不正行為を行う。攻撃者はActive Directoryのドメイン管理者アカウントの認証情報を盗み、アカウントのユーザーになりすまして横断的な攻撃活動をしているという。

Active Directoryを運用している組織では、人事異動や社員の退社などに伴って変更や削除などの措置が取られるものの、実際には未使用アカウントが放置されたり、権限が適切に割り当てられていなかったりするケースがある。その結果、管理者権限などを持つアカウントが多数存在し、このアカウントがサイバー攻撃者に悪用されてしまう。

なお、確認されたケースの多くは、ログの定期的な確認などによって検知できるものだったといい、JPCERT/CCはまずActive Directoryの認証ログやユーザー端末のイベントログ、ファイアウォールなどのネットワークのログを確認してほしいと呼び掛けている。

推奨される確認点と対策ポイントは次の通り。

管理者カウントの確認

- ログイン状況:使用していないはずのアカウントが使用されていないか

- 接続先: 管理者がログオンすることのないユーザー端末やサーバ、ドメインコントローラへのログオン/ログオン試行がないか

- 接続元端末:管理者アカウントの運用を行うことのない端末での管理者アカウントの使用がないか

- 使用している時間帯:休日や業務時間外の深夜、早朝など業務で使用されていない期間のアクセスがないか

- 操作内容:管理者アカウントの追加やポリシーの変更、イベントログの削除など想定していない操作が行われていないか

対策

- 管理端末や重要なサーバの OS やソフトウエアを最新の状態に保つ

- アカウントは必要最小限の権限のみを付与する

- 管理者アカウントには強固なパスワードを設定する

- 管理者アカウントを定期的に監査し、権限の見直しや不要な管理者アカウントの削除を行う

- 管理者での操作を行う際には、管理者以外のアカウントでログオン後、一時的に管理者アカウントとして作業を行う

- 一般端末から重要なサーバなどへのアクセスを制限する

- 管理者アカウントは、分離した管理セグメント上の端末などの信頼できる端末のみで使用する

- スマートカードを用いた多要素認証などの方法により、管理者でのログオンを制限、管理する

- 管理者でのログオンを行う端末や、ログオン先の端末をホワイトリストで管理する

- 「Administrator」ユーザーなどは、管理者アカウントであることが判断しやすく攻撃者に狙われやすいため、必要に応じて削除/無効化/名称変更する、管理者アカウントの使用状況を定期的に確認する

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- 富士通とNECの最新受注状況から探る 「2024年度国内IT需要の行方」

- 管理職なら年収2000万円超え サイバーセキュリティという困難だが“もうかる仕事”

- “生成AI依存”が問題になり始めている 活用できないどころか顧客離れになるかも?

- Chromeバージョン124がハイブリッド量子暗号化機能をデフォルトで有効化 ただし不具合報告も

- 「Copilot for Securityを使ってみた」 セキュリティ担当者が感じた4つのメリットと課題

- 江崎グリコ、基幹システムの切り替え失敗によって出荷や業務が一時停止

- 英国政府が新法を施行 スマートデバイスで脆弱なデフォルトパスワードを禁止

- Microsoft DefenderとKaspersky EDRに“完全解決困難”な脆弱性 マルウェア検出機能を悪用

- VMwareが「ESXi無償版」の提供を終了 移行先の有力候補は?

- 数字6文字は“一瞬”で解読される Hive Systemsがパスワード強度を調査

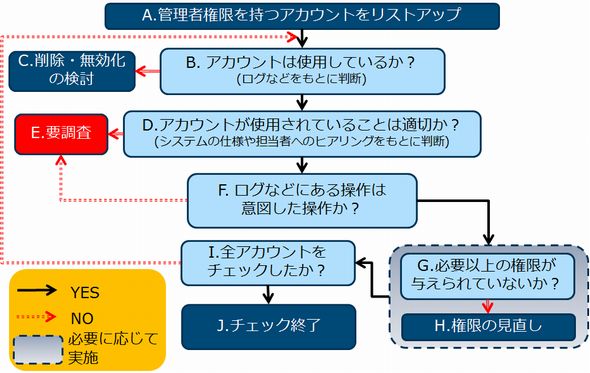

アカウントの確認フローの一例(JPCERT/CCより)

アカウントの確認フローの一例(JPCERT/CCより)