AdobeがFlashの緊急パッチを公開、ゼロデイ攻撃も発生

この脆弱性を突くフィッシング詐欺メールが出回っているのをFireEyeが確認している。

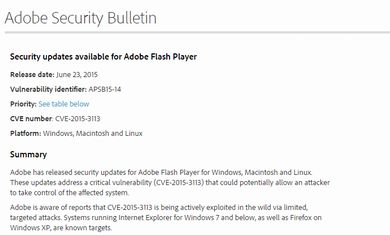

米Adobe Systemsは6月23日、Flash Playerの深刻な脆弱性を修正する臨時セキュリティアップデートをWindows、Mac、Linux向けに公開した。セキュリティ企業のFireEyeは同日、この脆弱性を突くゼロデイ攻撃が発生していたことを明らかにした。

Adobeのセキュリティ情報でも、「限定的な標的型攻撃」の発生が報告されていると指摘。現時点でInternet Explorer(IE)とWindows 7までの組み合わせ、およびFirefoxとWindows XPの組み合わせが標的とされたことが分かっているとした。

この脆弱性を悪用された場合、攻撃者にシステムを制御される恐れがあることから、AdobeはFlash Playerを最新版に更新するようユーザーに呼び掛けている。特にWindowsとMacではできるだけ早く対応する必要がある。

脆弱性を修正したFlash Playerの最新版はバージョン18.0.0.194(Windows、Mac向け)、13.0.0.296(延長サポート版)、11.2.202.468(Linux向け)となる。Google ChromeおよびWindows 8.xに搭載されたIEについては自動的に最新版に更新される。

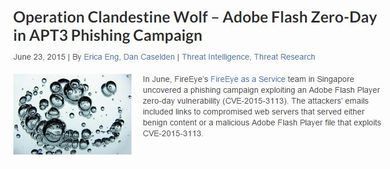

FireEyeによれば、この脆弱性を突くフィッシング詐欺メールが出回っていることはシンガポールのFireEyeチームが6月に確認した。メールのリンクをクリックすると、JavaScriptのプロファイルスクリプトを仕込んだWebサーバにリダイレクトされ、標的を見極めた上で不正なFlash Playerファイルをダウンロードさせて、バックドアを呼び込む仕組みになっていた。

今回の攻撃には中国を拠点とする集団が関与しているとFireEyeは見ている。同社が「APT3」と命名したこの集団は、過去にもIEやFirefox、Flash Playerの未解決の脆弱性を突いて、高度なゼロデイ攻撃を繰り返してきたという。

同集団のフィッシング攻撃では航空宇宙産業、建設、ハイテク、通信、運輸などの業界が狙われたとFireEyeは解説している。

関連記事

Google Chromeが更新、脆弱性を修正

Google Chromeが更新、脆弱性を修正

「Chrome 43」のセキュリティアップデートでは外部の研究者から情報が寄せられた4件の脆弱性などを修正した。 Adobe、PhotoshopとBridgeの深刻な脆弱性を修正

Adobe、PhotoshopとBridgeの深刻な脆弱性を修正

脆弱性はWindowとMac版の両方に存在していて、悪用された場合、攻撃者にシステムを制御される恐れがある。 Adobe、Flash Player更新版で深刻な脆弱性を修正

Adobe、Flash Player更新版で深刻な脆弱性を修正

特にWindowsとMacでは脆弱性を悪用される恐れが高いとして、早急に更新版をインストールするよう促している。 IEに脆弱性、MSは放置? HPが公開

IEに脆弱性、MSは放置? HPが公開

ZDIは、Microsoftにこの脆弱性を修正する意向がないことが確認されたため、詳しい情報とコンセプト実証コードの公開に踏み切ったとしている。 OS XとiOSに情報漏えいの脆弱性、米中研究者が緊急警告

OS XとiOSに情報漏えいの脆弱性、米中研究者が緊急警告

研究者グループによれば、パスワード管理ツールの「Keychain」が破られたり、サンドボックスをかわされたりして、パスワードや重要情報が流出する恐れがあるという。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- データ激増時代に変化するIT部門の役割 データガバナンス実装の現実解