第4回 「Dockerのクジラロゴ」が意味するもの:古賀政純の「攻めのITのためのDocker塾」(1/3 ページ)

“攻めのIT”のため、Dockerの本質を見極め、より正しくDockerを理解しましょう。今回はいよいよ本題へ。Dockerのロゴアイコンやコンテナそのものの形状から「Dockerの本質」の基本をひもといていきます。

2000年当時のオープンソースのホットな話題も「監獄」だった

2000年、オープンソース界隈であるホットなニュースが飛び交いました。

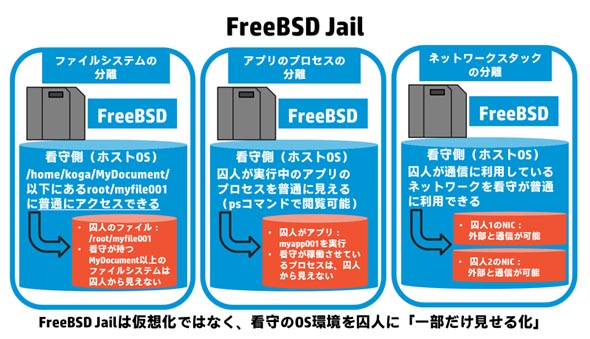

chroot監獄を大幅に発展させた機能が、フリーOSで利用可能となったのです。その名も「FreeBSD Jail(フリー・ビーエスディ・ジェイル)」です。「あるディレクトリ配下をルートディレクトリに見せる」というファイルシステムを取り扱う概念に加え、さらにアプリのプロセスIDも監獄ごとに分離できるようになりました。

このFreeBSD Jailは、監獄の中からホストOS側を見ると、ホストOSの各種資源の一部分だけがあたかもすべての資源のように見せることができる画期的なものです。FreeBSD Jailはとても軽く、洗練されたアーキテクチャとして知られており、日本やロシアで根強い人気があるFreeBSDと呼ばれるBSD系のフリーOSにおける強力なOS空間の分離機能として発展し、2015年現在でも広く利用されています。

その後FreeBSD Jailは、VIMAGEと呼ぶネットワークに関する分離機能も追加されました。

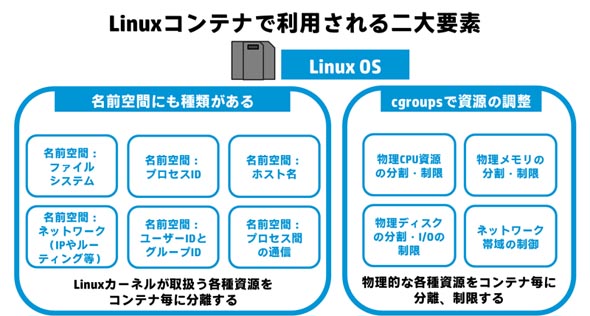

2002年、Linuxカーネルにもファイルシステムの一部(マウントしている領域)を分離する機能が取り込まれました。一般的に、ファイルシステムのマウント、プロセス、ネットワークなどが分離された領域は、名前空間という言葉で表現されます。Linuxにおいて、この名前空間とセットで語られることの多いのが、CPU、メモリ、ディスク、ネットワークなどの物理資源の分離や制限を行うcgroups(control groups)です。

cgroupsは、分離されたそれらの名前空間に対して、物理資源の分離・制限を行うために利用されています。cgroupsは、2008年にLinuxカーネルに取り込まれました。この名前空間やcgroupsは、Dockerでも利用されている技術です。

2008年以降、Linuxで稼働するコンテナにより、複数の名前空間を同時に稼働させるといった利用方法が少しだけ日の目を見ました。しかし、時はすでに仮想化全盛時代。ハイパーバイザー型の仮想化ソフトウェアが急速に市場に浸透。WindowsやLinuxなどの複数の種類のOSを同時に稼働でき、しかも物理サーバを集約できるといったことから、瞬く間に世界中にハイパーバイザー型の仮想化ソフトウェアが広まりました。

Linuxコンテナは、この間も粛々と開発が進められていました。しかしハイパーバイザー型の仮想化ソフトウェアほど一般のビジネスユーザーに浸透することはありませんでした。

ですが2013年、とある企業がLinuxコンテナの技術をもとに画期的なソフトウェアを発表します。それが「Docker」です。

関連記事

第2回 chroot/Dockerを手元のWindowsで手軽に試す方法

第2回 chroot/Dockerを手元のWindowsで手軽に試す方法

なぜ企業がDockerに着目するのか、今後の“攻めのIT”に必要と言われているのか。今回はこれをふまえ、簡単にざっくりと体験学習してみませんか。今回は準備編として、CentOS 7.xをお手元のWindows PCで手軽に試す方法を簡単に紹介します。 ゲームもレースもビッグデータ分析で上手くなる!?

ゲームもレースもビッグデータ分析で上手くなる!?

企業の“ビッグデータ活用”への期待度は高い。しかし、現実には「ビッグデータは持っているが活用はできていない」という企業がほとんどだろう。ここでは、思いがけない方法でビッグデータ分析を活用している事例などを紹介する。 クラウドエバンジェリスト4者対談:「エンタープライズクラウド」は、どこへ向かうのか?

クラウドエバンジェリスト4者対談:「エンタープライズクラウド」は、どこへ向かうのか?

エンタープライズ領域におけるクラウド利用がいよいよ本格的に普及段階に入った。その理由と背景は何か。自社は、導入をどう考えればよいか。主要ベンダーのクラウド関連エバンジェリストに、現状とその未来を分析してもらった。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 初期侵入口は“またVPN” 日本医大武蔵小杉病院にランサムウェア攻撃

- 「2027年1月12日」は運命の日? サポート切れOSを使い続ける会社の末路

- 富士通、ソブリンAIサーバを国内製造開始 自社開発プロセッサー搭載版も

- ホワイトハッカーが明かす「ランサムウェア対策が破られる理由」と本当に効く防御

- Googleが「AI Threat Tracker」レポートを公開 Geminiを標的にした攻撃を確認

- シャドーAIエージェントを検出 Oktaが新機能「Agent Discovery」を発表

- SOMPOグループCEOをAIで再現 本人とのガチンコ対談で見えた「人間の役割」

- AIエージェント普及はリスクの転換点 OpenClawを例に防御ポイントを解説

- 「AI前提」の国家戦略と「思考停止」の現場 大半の企業で“何も起きない”未来を予見

- NTTデータ、仮想化基盤「Prossione Virtualization 2.0」発表 日立との協業の狙いは