Webサービス、パスワードや不正ログインの対策実態は?(1/2 ページ)

近年多発するWebサービスへの不正ログイン攻撃は、攻撃者が不正に入手したIDやパスワードでログインを試みる「リスト型攻撃」や、IDやパスワードのあらゆる組み合わせパターンを試す「ブルートフォース攻撃」、頻繁に使われる文字列を使う「辞書攻撃」などの手法が使われる。こうしたリスクにWebサービスを提供する企業ではどのような対策を講じているのか。総務省が7月30日、アンケート調査結果を公表した。

調査は2015年2月〜3月、約200社を対象に実施し、28社から回答があった。同省では被害の有無や企業内部の機微情報に関する質問のため、回答数が少なかったと説明。ただ、対象業種全ての企業から回答が得られてとしている。

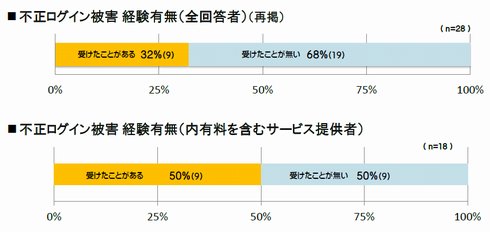

まず、不正ログイン被害の有無では9社(32%)が「被害経験あり」と回答、有料サービスを提供している企業(18社)の場合では半数の9社が「被害経験あり」とした。

パスワードの設定は?

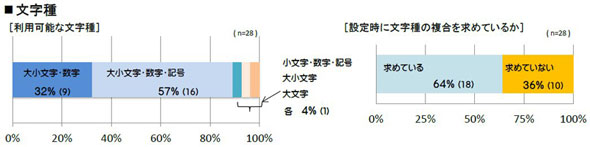

ユーザーが設定可能なパスワードをみると、利用できる文字の種類では「大小文字・数字・記号」が16社(57%)で最も多く、「大小文字・数字」が9社(32%)と続く。設定時にユーザーに複数の種類を組み合わせるよう求めているかについては18社(64%)が「求めている」と答えた。

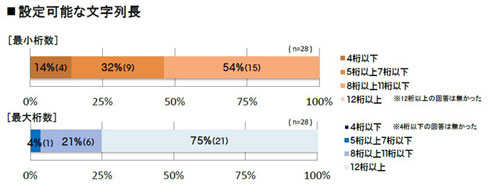

また、利用できる文字列の長さは最小桁数では「8桁以上11桁以下」が15社(54%)、最大桁数では「12桁以上」が21社(75%)で最多だった。しかし、総務省では「約4分の1は最長が12桁に満たず、ユーザーが強度の高いパスワードを希望しても設定できない状況」と指摘する。

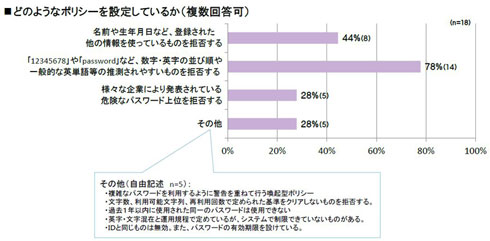

ユーザーが平易なパスワードを設定した場合に、企業がそれを拒否するツールやルールを運用しているかについて、18社(64%)が「している」と回答。具体的には、「数字・英字の並び順や一般的な英単語等の推測されやすいものを拒否する」が14社、「名前や生年月日など登録された他の情報を使っているものを拒否する」が8社だった。

パスワードの保護は?

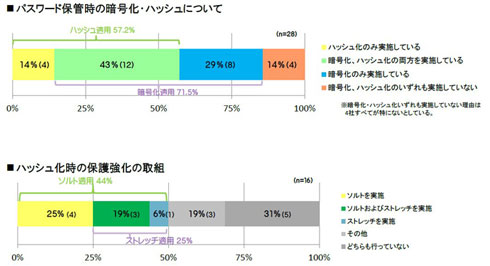

不正アクセスなどの際に狙われるパスワードの保護について、24社(86%)がハッシュ化、暗号化のいずれか、もしくは双方を実施して保管していることが分かった。ただ、Webサービスの有料/無料でみると、無料サービスを提供する企業でハッシュ化しているのは10社中3社しかない。

またハッシュ化している16社のうち、「ハッシュソルト」(ハッシュ化前に文字列を追加する処理)を導入しているのは8社(ストレッチング併用を含む)、ハッシュ化を繰り返す「ストレッチング」を実施しているのは4社となっている(ソルト併用を含む)。

パスワードが漏えいした時のルールやポリシーは24社が「策定・運用している」とした。しかし、4社は「策定・運用していない」とし、その理由も「特にない」と回答している。

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- 生成AIは2025年には“オワコン”か? 投資の先細りを後押しする「ある問題」

- 江崎グリコ、基幹システムの切り替え失敗によって出荷や業務が一時停止

- 「Copilot for Securityを使ってみた」 セキュリティ担当者が感じた4つのメリットと課題

- Microsoft DefenderとKaspersky EDRに“完全解決困難”な脆弱性 マルウェア検出機能を悪用

- 「欧州 AI法」がついに成立 罰金「50億円超」を回避するためのポイントは?

- 「プロセスマイニング」が社内システムのポテンシャルを引き出す理由

- 「SAPのUXをガラッと変える」 AIアシスタントJouleの全体像とは?

- “生成AI依存”が問題になり始めている 活用できないどころか顧客離れになるかも?

- 日本企業は従業員を“信頼しすぎ”? 情報漏えいのリスクと現状をProofpointが調査

- 検出回避を狙う攻撃者の動きは加速、防御者がやるべきことは Mandiantが調査を公開

不正アクセスの被害有無(総務省資料より)

不正アクセスの被害有無(総務省資料より)