VoLTE実装に複数の脆弱性、攻撃に悪用可能と研究者が報告

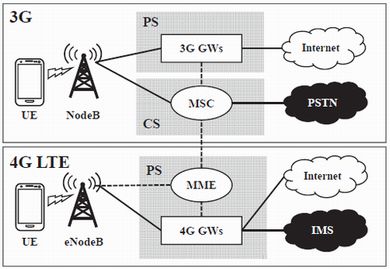

インターネット技術を利用するVoLTEでは従来の回線交換方式では不可能だった様々な攻撃が可能になると指摘する。

高速モバイル通信網のLTEで音声通話を可能にする「VoLTE」(Voice over Long Term Evolution)の実装に複数の脆弱性が存在し、サイバー攻撃への悪用が可能になるという。米韓の研究者グループがセキュリティカンファレンスのACM CCS 2015で報告した。

発表概要によると、全てIP化されているLTEでの音声通話には従来の回線交換方式ではなくパケット交換方式が採用されている。通話におけるセッションの確立などの制御は、パケット交換やIPプロトコル、SIP、アプリケーションサーバなどを介して行われるが、それらの実装に脆弱性が潜む。

この報告を解説したIPAやJPCERT/CCによれば、例えば、Android端末では「CALL_PHONE」権限がなくても「INTERNET」権限だけでSIP/IPパケットを送信してユーザーに通知することなく通話を開始できることから、細工したモバイルアプリを使うなどの方法で過剰な課金請求やDoS(サービス妨害)攻撃が可能になる。

また、端末同士でP2Pのセッションを確立して電話番号を詐称できるほか、SIPメッセージの認証不備の問題を突いても電話番号の詐称ができてしまう。一部のネットワークでは複数のSIPセッションが確立させられ、ネットワークへのDoS攻撃が行われる恐れもある。

なお、VoLTEの実装は通信事業者によって異なることから、こうした悪用が全て可能になるわけではないものの、問題の一部もしくは多数が存在するとみられる。影響の範囲や対策方法は分かっていない。修正にはLTE網の更新など大掛かりな対応が必要になることも予想されるという。

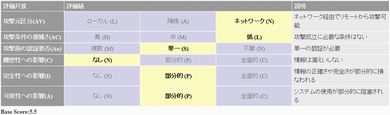

JPCERT/CCによる分析では脆弱性の深刻度が5.5(最大値は10.0)と評価されている。

関連記事

- SIPに潜む脅威と対策――IPAが初の本格調査報告書を公開

IPAは、IP電話など幅広い情報機器で利用されているSIPやRTP、RTCPの脆弱性に関する初の本格調査を行い、報告書を公開した。 - ゼロデイ攻撃が急増、VoIPも標的に――SANSが脆弱性リストの2006年版公開

2006年は未パッチの脆弱性を突いたゼロデイ攻撃が急増し、VoIPシステムでもリモートからコードを実行できる脆弱性が多数発覚した。 - VoIPにはセキュリティの見直しが必要――専門家らが指摘

伝統的な電話網はIPネットワークに取って代わられるという点で、大方の業界の見方は一致している。そして、そこではセキュリティ上の脅威が深刻な問題になるという点でも。(IDG) - DoS、盗聴、スパムにボット……PCと変わらぬVoIPの脅威

6月14日に行われたInterop Tokyo 2007のカンファレンス「VoIPセキュリティ」では、IP電話を取り巻くさまざまな脅威とそれらに対する対策が紹介された。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 初期侵入口は“またVPN” 日本医大武蔵小杉病院にランサムウェア攻撃

- SMBC日興証券が「パスキー」で口座乗っ取り対策 約5カ月で実現したのはなぜ?

- 生成AIの記憶機能を悪用して特定企業を優遇 50件超の事例を確認

- 日本IBMのAI戦略“3つの柱” 「制御できるAI」でレガシー資産をモダナイズ

- 「2027年1月12日」は運命の日? サポート切れOSを使い続ける会社の末路

- 人材水準を4段階で評価 「サイバー人材フレームワーク」案の意見公募を開始

- 富士通、ソブリンAIサーバを国内製造開始 自社開発プロセッサー搭載版も

- 「身近な上司」を再現する専用ディープフェイク動画を作成 KnowBe4が新トレーニング

- 「英数・記号の混在」はもう古い NISTがパスワードポリシーの要件を刷新

- 「AI前提」の国家戦略と「思考停止」の現場 大半の企業で“何も起きない”未来を予見