「glibc」ライブラリに脆弱性、Linuxの大部分に深刻な影響

【Update】脆弱性が指摘された機能は大半のUNIXベースシステムでIPアドレスの解決に使われており、影響は広範に及ぶ。

ほとんどのLinuxアプリケーションに使われているGNU Cライブラリの「glibc」に深刻な脆弱性が見つかり、米GoogleとRed Hatの研究者が開発したパッチが2月16日に公開された。

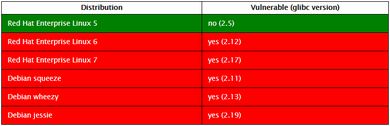

脆弱性は2008年5月にリリースされたglibc 2.9以降のバージョンに存在する。Googleによると、glibcで「getaddrinfo()」ライブラリ機能が使われた際に、スタックベースのバッファオーバーフローの脆弱性が誘発されることが判明。この機能を使っているソフトウェアは、攻撃者が制御するドメイン名やDNSサーバ、あるいは中間者攻撃を通じて脆弱性を悪用される恐れがあるという。

Googleの研究者は、先にこの問題を発見していたRed Hatの研究者と共同で調査を進め、脆弱性を突くコードの開発に成功したとしている。パッチの公開に合わせて、攻撃には利用できないコンセプト実証コードも公開した。これを使えば自分のシステムに脆弱性が存在するかどうかを確認し、回避策についても検証できるという。

米セキュリティ機関のSANS Internet Storm Centerはこの脆弱性について、getaddrinfo機能は大半のUNIXベースシステムでIPアドレスの解決に使われており、影響は広範に及ぶと指摘する。Webページに画像を仕込む手口や、メールを送信してスパムフィルタで処理させる手口など、さまざまな手口でDNSルックアップを誘発される恐れがあると解説している。

Googleによれば、脆弱性は2048バイトを超すサイズのUDPまたはTCPレスポンスによって誘発される。このため、すぐにはパッチを適用できない場合の対策として、DNSMasqのようなプログラムを使ってDNSレゾルバが受け入れるレスポンスのサイズを制限する方法などを挙げている。

編集部より……変更履歴

初出時にSANS Internet Storm Centerの解説をもとに「影響はAndroidからホームルータに至るまで広範に及ぶ」と記載しましたが、SANSの解説が訂正されたためこの部分を修正しました。なお、訂正後の解説では「Androidはデフォルトではglibcを使用していないが、glibcを使用するアプリによって影響を受ける可能性がある」とされています。

関連記事

glibcライブラリに脆弱性、多数のLinuxディストリビューションに影響か

glibcライブラリに脆弱性、多数のLinuxディストリビューションに影響か

脆弱性の悪用でリモートから任意のコードを実行されてしまう恐れがある。 Linuxカーネルに脆弱性 PCやサーバ、Androidの大多数に影響

Linuxカーネルに脆弱性 PCやサーバ、Androidの大多数に影響

Linuxカーネルに2012年から存在していた脆弱性をセキュリティ企業が発見。Linux搭載のPCやサーバ数千万台と、Androidデバイスの66%が影響を受けるという。 マルウェアの遠隔操作にDNS悪用の新たな手口、ラックが注意喚起

マルウェアの遠隔操作にDNS悪用の新たな手口、ラックが注意喚起

通常はHTTP(S)通信が悪用されるが、大手企業を中心にDNSプロトコルを使う手口が新たに確認された。企業の管理が手薄になっている場合も多く、確認が急がれる。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- 生成AIで消えるのは仕事、それとも新人枠? 800職種のデータから分かったこと

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- 政府職員向けAI基盤「源内」、18万人対象の実証開始 選定された国産LLMは?

- もはやAIは内部脅威? 企業の73%が「最大リスク」と回答