ランサムウェアに標的型攻撃化の兆し、脆弱な企業システムは蜜の味?

ランサムウェアが採算の取れるビジネスモデルとなった今、標的型へシフトするのは当然だという。

システムやファイルを暗号化したり、操作不能にしたりすることでユーザーに身代金を要求するランサムウェアの攻撃が、無差別型から脆弱な企業システムを狙う標的型にシフトする――米Symantecが標的型攻撃の手法を取り込み始めたランサムウェアの脅威について警鐘を鳴らしている。

3月末に米国ワシントンの医療機関MedStar HealthのITシステムがマルウェアに感染し、診療業務などに支障が出る事件が発生。地元紙などによれば、マルウェアはランサムウェアの「Samsam」(別名Samas、Samsaなど)とされる。

Cisco SystemやSymantecによればSamsamは、メールやWebなどを通じて無差別に感染を狙う従来型のランサムウェアとは異なり、攻撃者はまず「Jexboss」というツールで脆弱性を抱えた企業などのJBossサーバを探し、侵入する。侵入後は様々なツールやスクリプトを使って資格情報や、サーバに接続するコンピュータの情報を盗む。その上でシステム上のファイルを暗号化して使用不能にし、ユーザーに身代金を要求する。

Symantecは、Samsamがランサムウェアの一種に過ぎないものの、脆弱性を抱えたサーバのソフトウェアに狙いを定めている点が従来とは大きく異なると指摘。サイバー犯罪者はランサムウェアを使って企業を直接攻撃することにより、最大限の収益を得る戦術に切り替え始めたと解説している。

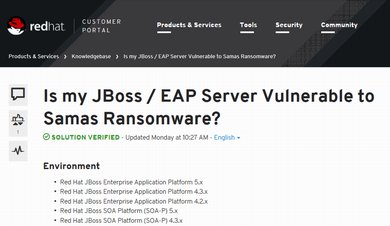

Red Hatによると、以下のバージョン以上のJBossをインストールするシステムではSamsamの影響を受けないとしており、ユーザーに導入しているバージョンを確認してほしいと呼び掛けている。

- Red Hat JBoss Enterprise Application Platform (EAP) 5.0.1

- Red Hat JBoss Enterprise Application Platform (EAP) 4.3 CP08

- Red Hat JBoss Enterprise Application Platform (EAP) 4.2 CP09

- Red Hat JBoss SOA-Platform (SOA-P) 5.0.1

- Red Hat JBoss SOA-Platform (SOA-P) 4.3 CP03

関連記事

病院でランサムウェア感染被害が横行、診療にも支障

病院でランサムウェア感染被害が横行、診療にも支障

米国で病院のマルウェア感染被害が相次いでいる。主に病院を狙うマルウェアも出回っているという。 ランサムウェア被害続出で米政府が注意喚起、「身代金を払ってはダメ」

ランサムウェア被害続出で米政府が注意喚起、「身代金を払ってはダメ」

「支払いに応じたとしても、暗号化されたファイルが戻る保証はない。例えファイルの暗号が解除されても、マルウェアそのものが削除されたわけではない」とUS-CERTは指摘している。 MBRを上書きする新手のランサムウェア出現、PCが使用不能に

MBRを上書きする新手のランサムウェア出現、PCが使用不能に

ファイルを暗号化して身代金を要求する一般的なマルウェアに対し、PetyaはHDDのMFTを暗号化してしまい、Windowsを含めてHDDの内容に一切アクセスできなくなるという。 新手のランサムウェア出現、ファイル拡張子を「.locky」に変える

新手のランサムウェア出現、ファイル拡張子を「.locky」に変える

セキュリティ企業のESETによると、ファイルの拡張子を「.locky」に変えて身代金を要求する新手のランサムウェアの感染報告が急増している。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 初期侵入口は“またVPN” 日本医大武蔵小杉病院にランサムウェア攻撃

- SMBC日興証券が「パスキー」で口座乗っ取り対策 約5カ月で実現したのはなぜ?

- 生成AIの記憶機能を悪用して特定企業を優遇 50件超の事例を確認

- 日本IBMのAI戦略“3つの柱” 「制御できるAI」でレガシー資産をモダナイズ

- 「2027年1月12日」は運命の日? サポート切れOSを使い続ける会社の末路

- 人材水準を4段階で評価 「サイバー人材フレームワーク」案の意見公募を開始

- 富士通、ソブリンAIサーバを国内製造開始 自社開発プロセッサー搭載版も

- 「身近な上司」を再現する専用ディープフェイク動画を作成 KnowBe4が新トレーニング

- 「英数・記号の混在」はもう古い NISTがパスワードポリシーの要件を刷新

- 「AI前提」の国家戦略と「思考停止」の現場 大半の企業で“何も起きない”未来を予見