iPhoneが安全とは限らない? マルウェア「iXintpwn」の思わぬ手口:半径300メートルのIT(2/2 ページ)

感染を防ぐ方法は

先述の通り、そもそも構成プロファイルは企業向けのものであり、個人ユーザーが使うことはほとんどありませんでした。しかし、最近では、面倒な端末の設定を容易にするために使われるようになりました。

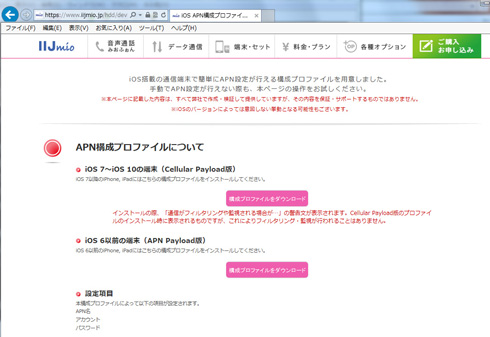

例えば、今、流行の「格安SIM」を使っている人なら、最初に構成プロファイルをインストールしたはずです。格安SIMでiPhoneを利用する場合、通信先を指定する必要があるのですが、その設定を簡単に行えるよう、この構成プロファイルを使っているのです。ほかにも、大手通信キャリアのキャリアメール設定でも、この構成プロファイルを活用している例がありますし(関連リンク1、2、3参照)、デジタルカメラとiPhoneを無線LANで接続するときに使っていることもあります。

ただ、個人利用に限っていえば、構成プロファイルを何らかのセットアップをするとき以外に利用することはあまりないと考えてください。特に、何かを設定しようとしているわけでもないのに、インターネット経由で構成プロファイルがインストールされるような画面遷移になった場合は、必ずそれが意図されたものなのかどうかをマニュアルなどを確認したほうがいいでしょう。

さらに、インストール元のサイトが「改ざん」されていないかどうかも、注意する必要があるかもしれません。ただ、今のところは、構成プロファイルの案内ページとダウンロード先が「https://」で始まるURLなのかどうかを確認するくらいしか方法がなく、短期的には構成プロファイルを使っている企業の信頼性に頼らざるを得ない状況です。

気になる“マルウェアの意図”

このように、構成プロファイルを悪用した事例は今後も増えてくる可能性があります。そして個人的に気になった点は、このマルウェアの「意図」です。

このコラムでも、多くのマルウェアは明確に「金銭」を狙っていると言い続けてきました。「オレがこのコンピュータウイルスを作ったんだぞ!」というような自己顕示欲型はなりを潜め、深く、静かに潜行して情報漏えいを引き起こしたり、派手に感染させて身代金を得るのが、昨今のマルウェアの狙いです。ところが、今回のマルウェアは、未成年者によるものだけあって、その意図が「自己顕示欲」に寄っているのが特異な点です。

コンピュータウイルスの命名は、こうしたウイルス作者の自己顕示欲を煽らないよう、「ウイルス作成者の名前は入れない」のが暗黙のルールになっています。マルウェアが感染し続けることで、マルウェア作成者の意図を「宣伝」することになるのを防ごうというわけです(iXintpwnもトレンドマイクロでは「TROJ_YJSNPI.A」として検出されます)。

今回のiXintpwnにも、ネット上で広まっている“とある事象や流行”といったインターネットミームをもとにした通称がついています。これが広まることにより、そのインターネットミームに注目が集まってしまうことが個人的には気になります。それをコラムに書いている時点で、私もその「宣伝」に加担しているのかもしれませんが……。

とはいえ、今回の攻撃手法は知っておくべきものです。未成年がサイバー犯罪に手を染めてしまったこと、そして報道のさじ加減が難しい事件が起きてしまったことも、このiXintpwn騒動の気掛かりなところです。

著者紹介:宮田健(みやた・たけし)

元@ITの編集者としてセキュリティ分野を担当。現在はフリーライターとして、ITやエンターテインメント情報を追いかけている。自分の生活を変える新しいデジタルガジェットを求め、趣味と仕事を公私混同しつつ日々試行錯誤中。

筆者より:

2015年2月10日に本連載をまとめた書籍『デジタルの作法〜1億総スマホ時代のセキュリティ講座』が発売されました。

これまでの記事をスマートフォン、セキュリティ、ソーシャルメディア、クラウド&PCの4章に再構成し、新たに書き下ろしも追加しています。セキュリティに詳しくない“普通の方々”へ届くことを目的とした連載ですので、書籍の形になったのは個人的にも本当にありがたいことです。皆さんのご家族や知り合いのうち「ネットで記事を読まない方」に届けばうれしいです。

関連記事

- 「半径300メートルのIT」記事一覧

無意識の設定であなたの居場所がダダ漏れに? iPhoneのこんな設定に注意

無意識の設定であなたの居場所がダダ漏れに? iPhoneのこんな設定に注意

なぜ、このアプリが位置情報を使ってるの? 無意識に行ったスマホのプライバシー設定であなたの位置情報がダダ漏れしてるとしたら……。 iPhoneをなくして分かる、二要素認証の落とし穴

iPhoneをなくして分かる、二要素認証の落とし穴

このコラムでもセキュリティ対策としてお勧めしている「二要素認証」。しかし、あるシーンで思わぬ壁にぶち当たったのです……。 私のアカウント、乗っ取られた? 不安な時に“すぐできる”チェック法

私のアカウント、乗っ取られた? 不安な時に“すぐできる”チェック法

もはや“メールに書かれたURLが本物であってもクリックしないのが対策の1つ”といわれるくらい巧妙化しているフィッシング詐欺の手口。「やられたかも」と思ったときに、まずすべきことは。 あなたのスマホが使えなくなる日

あなたのスマホが使えなくなる日

あなたのスマホは大丈夫? アップデートに失敗! Mac、起動せず……

アップデートに失敗! Mac、起動せず……

慌ててバックアップから復元しようとしたところ、またいろいろな問題が……。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 結局、M365 Copilotって元取れるの? グループ9000人に導入した住友商事に聞いた

- 生成AIを悪用か 世界55カ国で600台超のFortiGate侵害が発生

- VS Code拡張機能4件に重大な脆弱性 累計ダウンロード数は1.2億

- 悪いのは本当にVPN? 日本医科大武蔵小杉病院のランサムウェア事件をダークWebから解明

- 「SaaSの死」論議の本質はどこにある? Salesforceの取り組みから探る

- 能登の総合病院は「1000台規模の“遅いVDI”」をどう解消したのか?

- 106カ国2516の標的をClaude Codeなどで偵察 FortiGate狙う攻撃が判明

- AIエージェントの乱立、コロコロ変わる規制 2026年「AIトレンド4選」を紹介

- Anthropicが「Claude Code Security」発表 脆弱性発見・修正はもうお任せ?

- 「VPNをやめれば安全」というほど簡単じゃない 真の「脱」を達成するには