「オレはだまされない」――その慢心をぶち壊す! 先輩社員に「標的型攻撃」してみた

「ふっふっふ……この日を待っていたんだ。ようやく復讐できるぞ!」

ボクはITmedia ニュースの新人記者・カタフチ。平穏なはずのアイティメディアのオフィスの片隅で、なぜボクが悪巧みをしているのか。その原因は、毎日、毎日、ボクをからかってくる先輩のMさんにある 。ボクが入社したばかりの頃はよそよそしかったのに、段々と距離感が分かってきたのか、最近では毎日ボクをいじったり、こきつかったり。先日、会社の研修でセキュリティ対策のセミナーを受講した直後なんかは……。

M先輩:カタフチくんって、不審なメールが届いてもよく確認せずに開きそうだよね(笑)

カタフチ:そ、そんなことないですよ!

M先輩:そうかな〜。カタフチくんは、オレが冗談言うとすぐに信じちゃうし。

カタフチ:せ、先輩こそ引っかかるんじゃないですか!?

M先輩:オレはだまされないよ(笑) まあ、気を付けなよ〜。

むきになって思わず反論したけど、M先輩の言うとおり、おっちょこちょいなところがあるボク。それに比べるとM先輩は用心深く、仕事のミスはほとんどない。愛のある指摘かもしれないが、的を射ているだけに悔しい。

似たようなやり取りが何度かあって「いつかM先輩をぎゃふんと言わせるぞ」と心に誓って数カ月。ようやくボクにも反撃のチャンスがめぐってきた。

先輩を“標的型攻撃”できる……訓練サービスを使ってみた

ボクが入手したのは、M先輩がプライベートで使っているメールアドレス。セキュリティ対策セミナーで学んだ「標的型攻撃」(※)を真似し、M先輩に不審なメールを送りつける計画だ。もしM先輩がメールを開封したら、「あれあれ〜? 引っかかったんですかあ?」とドヤ顔をして、日頃の恨みを晴らしてやろう。

※標的型攻撃メール……特定の人物や組織を狙い撃ちし、メールを送りつけるサイバー攻撃の一種。メールを開封した人を有害なサイトにアクセスさせたり、不正なプログラムをインストールさせたりする。

とはいえ、小心者なボク。本物の標的型攻撃をするわけにはいかない。そこで今回は、大塚商会が提供している「標的型メール訓練サービス」を使ってみることにした。

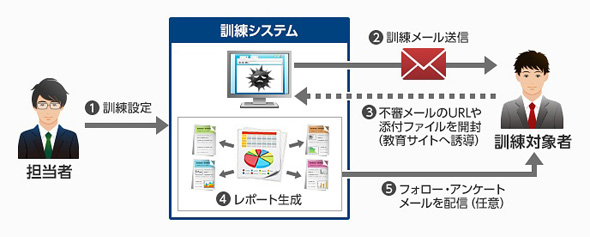

このサービスは、標的型攻撃メールを模擬した「訓練メール」を配信できるというもの。会社の従業員に訓練メールを送り、日頃から標的型攻撃への危機意識を持っているか、抜き打ちチェックできる。火事に例えるなら、避難訓練と同じようなイメージだ。本来は企業向けのサービスだが、今回は先輩個人をターゲットにすることにした。

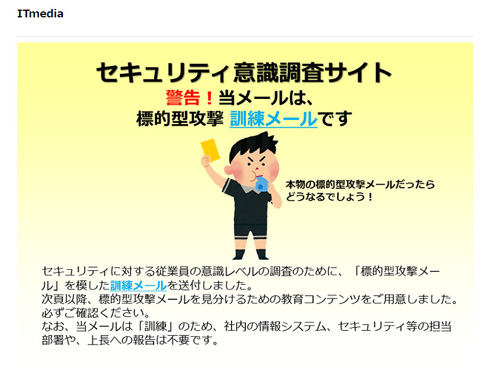

訓練メールには、添付ファイル型、URL型の2種類がある。メールを受け取った人が、添付ファイルかメール内のURLを開いてしまうと、訓練だったことを明かす「啓発サイト」に誘導する。本物の標的型攻撃メールなら、有害サイトに誘導されるところだが、これなら安心だ。

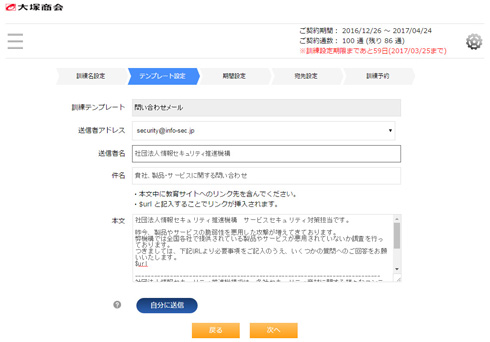

M先輩は用心深い人なので、ボクが考えたメールの文面だとだまされない かもしれない。そんな不安がよぎったが、ボクには強い味方がある。訓練メールにはあらかじめ5種類のテンプレートが用意されているのだ。例えば、社外の取引先を装って見積書や議事録を送ると見せかけるようなものもある 。これならボクでも簡単に“それっぽい”メールを作れそうだ。

今回はM先輩の警戒心を逆手にとり、「セキュリティ製品に脆弱性がある」と注意喚起を装った URL型のテンプレートを使うことに。送信者の名前を変えたり、本文を少し変えたりして微調整。明日の朝に届くように、時間と宛先を設定してターゲットロックオン。ふっふっふ……準備は整った。

迎えた翌朝、結果は……

M先輩:うわっ! なんだこれ!?

カタフチ:どうしたんですか?(ニヤニヤ)

翌朝、静かなオフィスに先輩の声が響いた。M先輩のPC画面をのぞき込むと、そこには「啓発サイト」が。事態が飲み込めないM先輩に、ここでネタばらし。

カタフチ:「オレは引っかからないよ」と言っていたのは誰でしたっけ? ねえ、いまどんな気持ち?(笑)

M先輩:まさか、このオレが引っかかるなんて……。

いくら用心深いM先輩でも、見破れなかったようだ。この日ばかりはM先輩も大人しくなり、ボクも鬱憤(うっぷん)が晴れて満足だ!

「あらゆる企業がターゲットに」 注意すべきポイントは?

「いまやあらゆる企業がターゲットになり得ます 」――今回の訓練サービスの使い方を教えてくれた大塚商会 教育ビジネス担当の栗原由記子さんは、標的型攻撃の脅威についてそう話す。

2020年のビッグイベントを前に、内閣府が標的型サイバー攻撃の対策を強化している。だが、狙われるのは政府機関だけではない。栗原さんによれば、民間企業も当然ながら標的になる可能性が高まっているという。どんな企業も標的になり得るが、繰り返し旅行する人、デパートの外商を利用している人、子どもが学習塾に通っている人など、ターゲットがはっきりした魅力的な顧客情報を持つ企業はさらに狙われやすい。「犯人が入手したデータをどのように使うか明確な目的を持ち、それに合うデータを抱えている企業を狙うこともある」(栗原さん)。

狙われるのは顧客情報だけではない。例えば製造業などでは開発中の製品に関わる機密内容、建設会社では入札情報などが漏れることもある。「同業他社の事故がニュースになると注意の意識が高まりやすいが、事件の記憶が薄れたり、年末年始の繁忙期で気が緩んだりすると、被害に遭いやすい 」(栗原さん)。

また、従業員が標的型攻撃を受けているのに、会社にばれないように黙っているケースも少なくないという。例えば、システムを操作不能にしてユーザーに身代金を要求する「ランサムウェア」の場合だと、穏便に済ませたいユーザーが「お金を払えば済むのなら……」と泣き寝入りしてしまう可能性もある。

栗原さんは「標的型攻撃は『誰でもターゲットになる可能性がある』という意識付けが必要」と強調する。訓練サービスは、従業員が普段どれほど警戒しているか、不審メールに対するリスクレベルを把握するとともに、対応力を身につけてもらう狙いがある。

あなたの会社のセキュリティ意識、訓練サービスでチェック

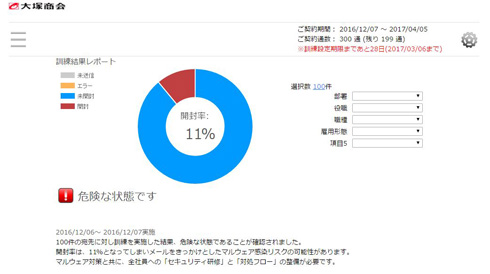

訓練サービスは、配信可能なメール数によって「100通分」「200通分」「300通分」の3種類を用意。90日間の訓練期間内であれば、複数回に分けて配信できる。 サービス利用価格はそれぞれ5万円、7万円、8万5000円(税別、以下同)。300通以上配信したい場合は、100通単位で追加できるオプションサービスも1万円で提供している(配信数の上限はない)。

配信後は、URLや添付ファイルの開封状況をリアルタイムで集計し、ダッシュボードで確認できる。開封した個人を特定できるほか、訓練対象者の登録時に所属部署、役職などの項目を設定しておけば、分類別の集計結果を見ることもできる。栗原さんによると「不特定多数のメールを受け取る問い合わせ窓口や営業担当、外出先でメールを受信するケースが多い職種の方などは、うっかり開封してしまうケースが多い」という。

250人規模の会社で300通分のサービスを使うとすると、1回目は1人に1通ずつ送り、開封率が高かった部署では、余った50通分で2回目の訓練をする――といった使い方も可能だ。繰り返しテストすることで、社内のセキュリティ意識をより高められそうだ。

「まさか、うちの会社に限って……」と思っていても、どの企業も例外なくターゲットになり得るのが標的型攻撃。明日降りかかるかもしれないトラブルに備え、訓練サービスを利用して、あなたの会社のセキュリティ意識をチェックしてみてはいかがだろうか。

関連記事

「なんで会社ってこんなに紙ばかりなの?」 平成生まれの営業女子・ミズホが挑戦、はじめての“タブレット営業”

「なんで会社ってこんなに紙ばかりなの?」 平成生まれの営業女子・ミズホが挑戦、はじめての“タブレット営業”

まるでSF映画の管制室! 全国のオフィスを支える「統合監視センター」がスゴかった

まるでSF映画の管制室! 全国のオフィスを支える「統合監視センター」がスゴかった

「さみしい……」 いつも自宅で作業しているフリーランス記者(♀)が、テレビ会議で編集部とつながってみた

「さみしい……」 いつも自宅で作業しているフリーランス記者(♀)が、テレビ会議で編集部とつながってみた

「私の悩み、なんだったの!?」 社会人歴7年の企画女子がExcel教室に行ったら衝撃を受けた話

「私の悩み、なんだったの!?」 社会人歴7年の企画女子がExcel教室に行ったら衝撃を受けた話

Adobe CS3歴“10年”――ITmediaのベテラン社員が初めて「Creative Cloud」に挑戦してみた

Adobe CS3歴“10年”――ITmediaのベテラン社員が初めて「Creative Cloud」に挑戦してみた

クラウドストレージで仕事はラクになるの……? 「どこでもキャビネット」を編集部で使ってみた

クラウドストレージで仕事はラクになるの……? 「どこでもキャビネット」を編集部で使ってみた

企業のセキュリティ対策によって社員が仕事しづらくなってしまう、なんてケースはどんな会社にもあるはず。このアイティメディアも例外ではなく、1人の新人記者が悩んでいたのでした……。 目指せ、イケてるタブレット会議! 「デジサインTab」を編集部で使ってみた

目指せ、イケてるタブレット会議! 「デジサインTab」を編集部で使ってみた

「USBメモリ使用禁止」という危機をどうにか乗り越えた新人記者・スズキ。しかし彼の悩みがなくなったわけではなく、また新たな敵(?)が彼を悩ませていたのです……。 電力のムダ使いを駆逐してやる! 「プラグワイズ」を会社で使ってみた

電力のムダ使いを駆逐してやる! 「プラグワイズ」を会社で使ってみた

冬真っ盛り。年が明けて、気持ちも新たに仕事に取り組もうと思った新人記者・スズキにまたしても魔の手が。暖かい執務室を取り戻すため、スズキの新たな戦いが始まったのだった。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:株式会社大塚商会

アイティメディア営業企画/制作:ITmedia ニュース編集部/掲載内容有効期限:2017年3月13日

なぜボクがこんな悪い顔をしているかというと……

なぜボクがこんな悪い顔をしているかというと……

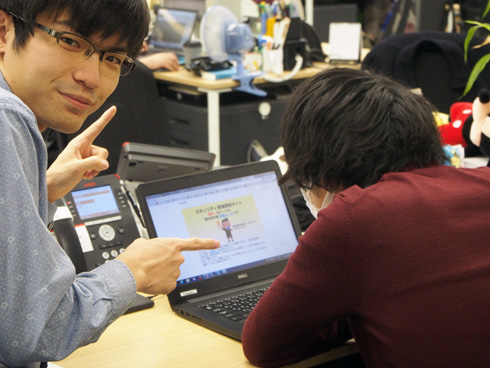

引っかかったM先輩を見てニヤニヤ顔のカタフチ

引っかかったM先輩を見てニヤニヤ顔のカタフチ